Dat smartphones gekraakt kunnen worden door technologiebedrijven en overheden moge duidelijk zijn. De precieze omvang van die hacks was tot dusverre echter niet duidelijk. Een lek bij een Israëlisch bedrijf dat zich specialiseert in het hacken van documenten onthult voor het eerst welke informatie bemachtigd kan worden.

De documenten behoorden toe aan de Amerikaanse overheid, maar kwamen bij ZDNet terecht na een lek bij een advocatenbureau. Dat synchroniseerde zijn back-up systemen zonder wachtwoorden te gebruiken. Tussen de gelekte documenten werd informatie aangetroffen van Cellebrite, een Israëlisch bureau dat informatie uit smartphones kraakt voor overheidsdiensten.

Cellebrite is een bedrijf dat samenwerkt met diverse overheden. Als dienst levert het technologie die het mogelijk maakt smartphone en andere communicatiemiddelen te kraken. Vorig jaar kwam het bedrijf onder de aandacht van de media te staan, omdat gedacht werd dat het de iPhone van de San Bernardino schutter gekraakt zou hebben.

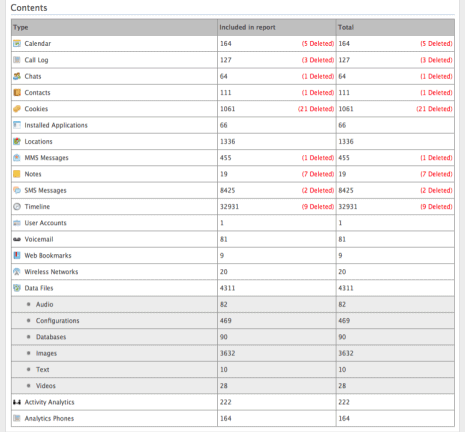

De berichten die hieronder te vinden zijn, komen uit een iPhone 5, waar iOS 8 op geïnstalleerd stond. Het toestel was niet beveiligd met een wachtwoord, waardoor alle gegevens gekraakt konden worden. Dat leidde tot onderstaande overzichten.

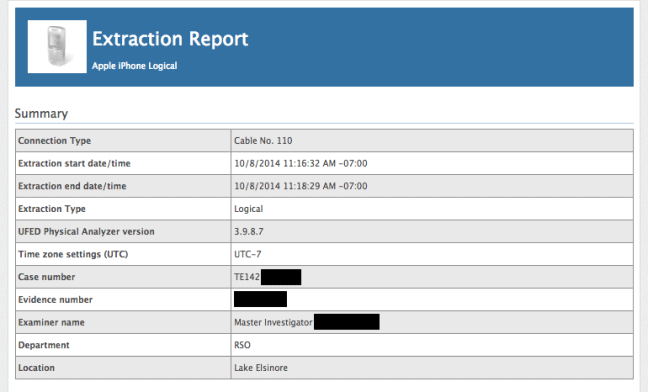

In de rapportage treffen we allereerst bovenstaande foto met standaardgegevens aan, over bijvoorbeeld het aantal gevoerde telefoongesprekken, verzonden Sms-berichten en contacten. Dan is er een extractierapport, dat in het kort gegevens bevat zoals het zaaknummer, de naam van de persoon bij Cellebrite die het toestel heeft gekraakt en de rapportage heeft opgesteld.

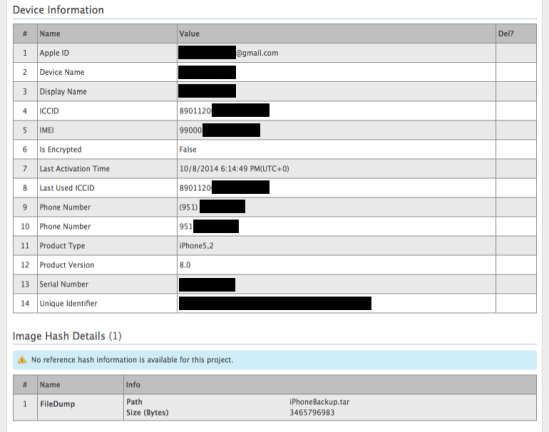

Het volgende beeld bevat informatie over het toestel zelf. Zo zijn het telefoonnummer te zien en bijvoorbeeld het IMEI-nummer.

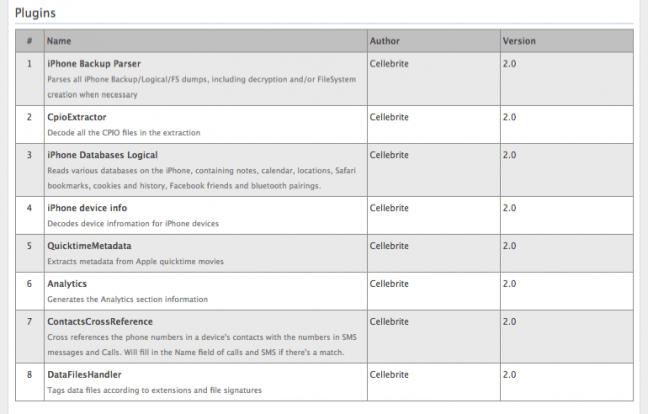

Hierop meldt de analist van Cellebrite precies welke technologie gebruikt is. Het gaat om speciale software die geïnstalleerd wordt op de telefoon, waarmee informatie verzameld wordt.

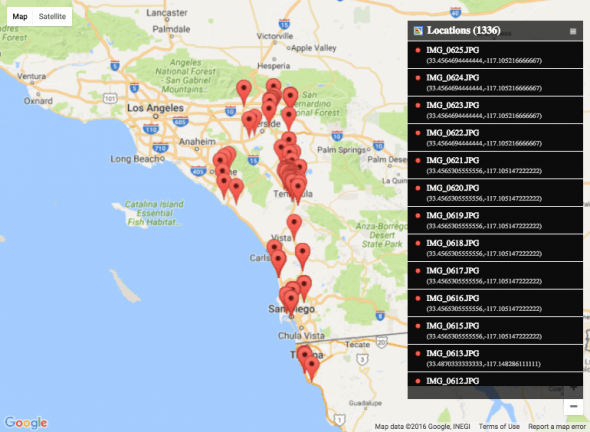

Daarna volgt de rapportage. Het eerste beeld laat precies zien welke plekken bezocht zijn door de eigenaar van de smartphone. Gemaakte foto’s en hun locatie zijn ook te zien.

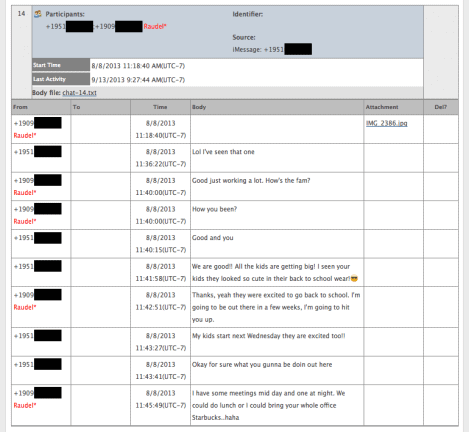

Ook is er een duidelijk overzicht van alle berichten die verstuurd zijn, evenals de foto’s die de gebruiker van de smartphone verzonden heeft. Zo is precies duidelijk wat op welk moment verzonden is.

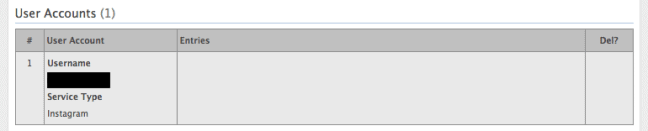

Deze foto onthult de gebruikersaccounts op een smartphone. Het gaat daarbij om opgeslagen apps en de inloggegevens.

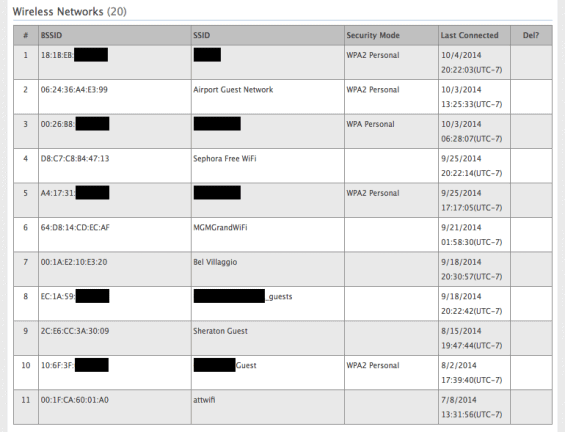

De software ziet ook precies met welke draadloze netwerken allemaal verbinding gemaakt is. Daarbij ziet men zelfs informatie over het type beveiliging waar de betreffende netwerken gebruik van maken.

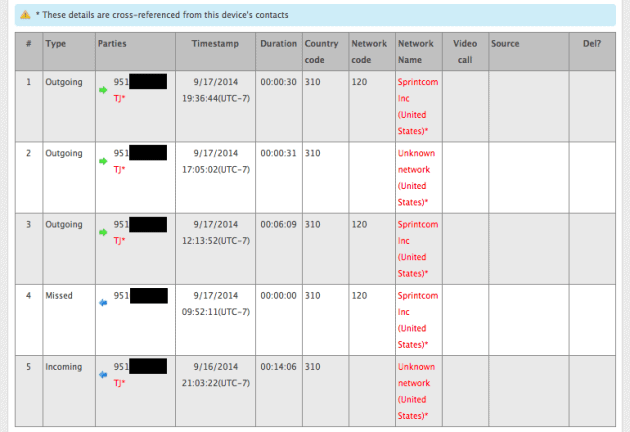

De foto daarna toont een precies overzicht van alle telefoongesprekken die gevoerd zijn. Het gaat daarbij om he exacte tijdstip (en tijdzone) waarop gebeld werd, de duur van het gesprek en het netwerk waarmee het telefoontoestel verbonden was.

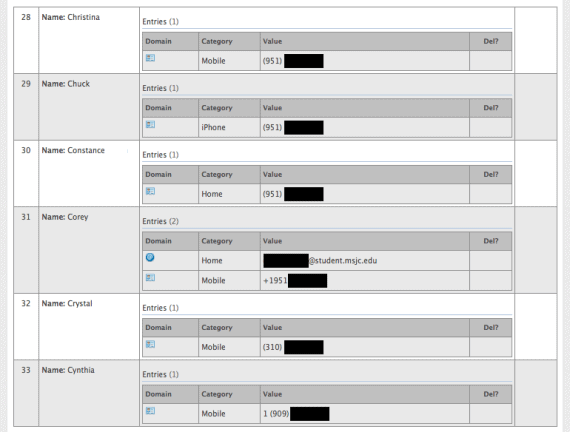

De contactpersonen worden ook in een mooi overzicht geplaatst, zoals hieronder te zien. Het gaat om alle mogelijke informatie in een smartphone gekoppeld aan een bepaald persoon.

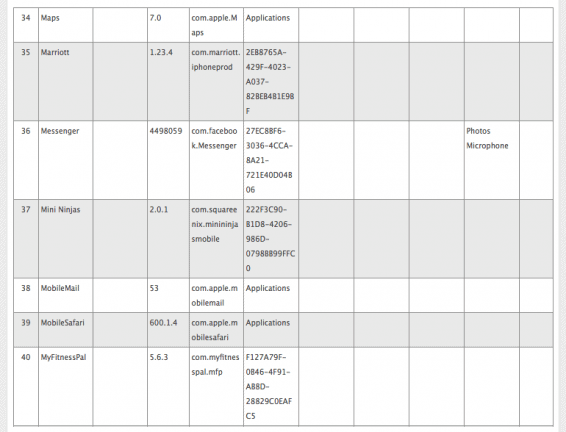

Er is uiteraard ook een overzicht van alle apps, de softwareversie en de toestemmingsinstellingen.

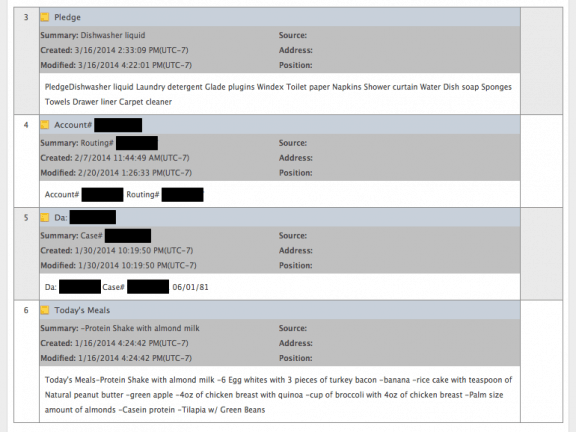

Alle gegevens die in de notitie-app van de iPhone te vinden zijn staan ook in het overzicht.

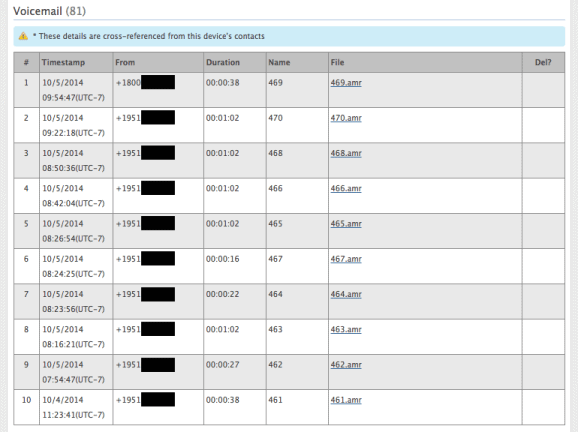

De voicemailberichten die op het toestel opgeslagen staan worden ook geregistreerd en opgeslagen als audiobestanden.

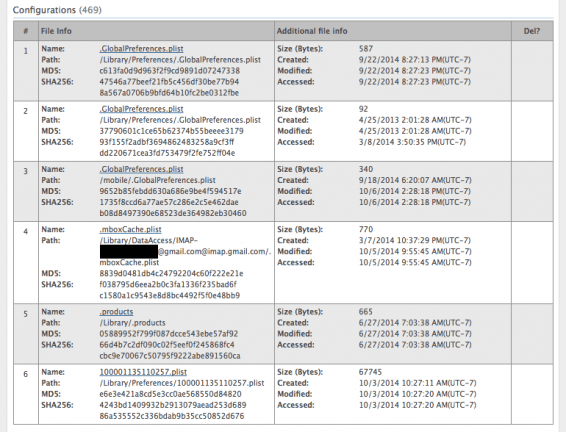

Verder zijn er nog losse bestanden te vinden met betrekking tot instellingen, opties et cetera van opgeslagen bestanden op de iPhone.

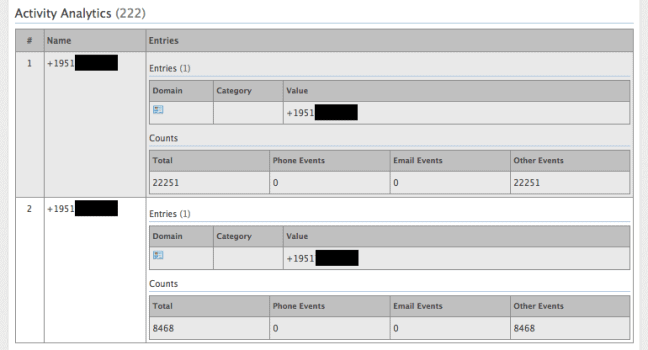

Tot slot is er nog voor elk telefoonnummer een analyse van het aantal geassocieerde handelingen. Zo kan het sociale netwerk van de gebruiker in kaart gebracht worden, want duidelijk wordt hoe vaak de eigenaar van de smartphone contact heeft met de nummers.