Ransomware wordt een steeds groter probleem. Na NotPetya en WannaCry is er nu ook Bad Rabbit. Deze malware heeft in delen van Oost-Europa al diverse nieuwsmedia, treinstations en zelfs vliegvelden bereikt. Dat melden meerdere veiligheidsbedrijven in analyses.

Bad Rabbit richt zich vooral op apparaten in Rusland, maar heeft volgens onderzoekers van Kaspersky Lab ook computers in Duitsland, Oekraïne en Turkije geïnfecteerd. In een blogpost leggen onderzoekers van Kaspersky uit dat de malware gehackte Russische nieuwswebsites gebruikt om nep Adobe Flash-installatieschermen te laten zien. Als daarop geklikt wordt, wordt de computer geïnfecteerd.

Zakelijke slachtoffers

Het heeft er alle schijn van dat Bad Rabbit zich vooral richt op zakelijke computers. Het gebruikt daarbij methoden die ook NotPetya afgelopen juni gebruikte en infecteert enkel Windows-apparaten. Voor de verspreiding vertrouwt de malware op doelwitten die handmatig klikken op het installatiescherm. Aanvallen lijken er verder niet plaats te vinden.

Op de site Ars Technica lezen we over diverse bedrijven die geraakt zijn door Bad Rabbit. Zo heeft het Russische persbureau Interfax enkele servers offline moeten halen en werkt het op dit moment via zijn Facebook-account. Maar daarnaast zijn ook twee andere nieuwsmedia getroffen door de malware. Verder is in Oekraïne het vliegveld van Odessa, maar ook het metronetwerk van Kiev geraakt.

Versleuteld en professioneel systeem

Kenners denken dat Bad Rabbit door professionals ontwikkeld is. Het steunt namelijk op een reeks geavanceerde maatregelen voor de infectie van grote netwerken. Zo maakt Bad Rabbit onder meer gebruik van DiskCryptor, een legaal programma, om de harde schijf van een computer te versleutelen.

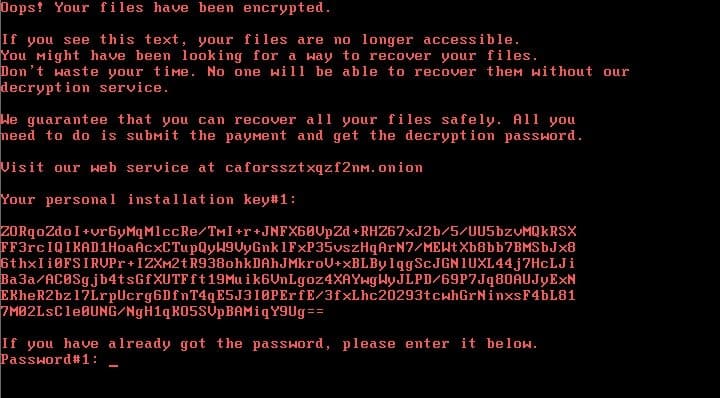

Zodra een apparaat geïnfecteerd is door de software, is er een boodschap op het scherm te zien. In oranje letters, tegen een zwarte achtergrond, worden gebruikers verwezen naar een site op het Dark Web, waar 283 dollar gevraagd wordt om de gegevens vrij te kopen. Slachtoffers krijgen veertig uur de tijd om te betalen, doen ze dat niet, gaat de prijs omhoog.

Herstel en bescherming

Het is nog niet bekend wat er gebeurt als mensen daadwerkelijk het bedrag overboeken. De malware van NotPetya was zo geschreven dat het herstellen van gegevens bijna onmogelijk was. Dat leidde toen tot de theorie dat de mensen die daar achter zaten data wilden wissen om instanties te saboteren en helemaal geen interesse hadden in geld. De vraag is of dat nu ook het geval is.

Overigens heeft Microsoft een handige oplossing voor computers die geraakt zijn door de malware. Volgens de softwaregigant is het mogelijk om te voorkomen dat een computer opnieuw opgestart wordt, waarmee bepaalde processen niet afgemaakt kunnen worden en data niet versleuteld wordt. Hoe precies kan je op de site van Microsoft lezen.