Zoom maakt een bocht van 180 graden en brengt een noodpatch uit om een kwetsbaarheid in zijn videoconferencingsoftware op Mac aan te pakken. Eerder ging het daar veel lichter over, maar dat stuitte op heel wat kritiek.

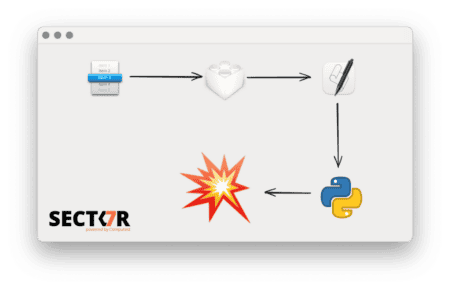

De kwetsbaarheid laat toe dat een website ongevraagd je webcam inschakelt, zonder dat enige handeling van jouw kant vereist is. Dat komt doordat Zoom op Macs een aparte webserver installeert, die de aanvragen in jouw plaats afhandelt. Die webserver blijft zelfs actief nadat je Zoom hebt verwijderd en kan de software op eigen houtje weer installeren.

Zoom verdedigde de functionaliteit aanvankelijk als een “legitieme oplossing” en “workaround” voor een nieuwe securityfunctie in de Safari-browser van Apple. Die zorgde er onder meer voor dat gebruikers bij elke meeting opnieuw moesten bevestigen dat ze Zoom wilden opstarten.

Noodpatch

Met de noodpatch die gisteren werd uitgebracht, wordt de lokale webserver volledig van je systeem verwijderd.

“Onze oorspronkelijke positie was dat we dit proces installeerden om gebruikers in staat te stellen deel te nemen aan de vergadering zonder extra kliks te hoeven uitvoeren. We geloven dat dat de juiste beslissing was”, zegt Richard Farley, chief information security officer bij Zoom in een gesprek met The Verge. “Maar we erkennen en respecteren ook de mening van anderen, die zeggen dat ze geen extra proces op hun lokale computer willen installeren.”

[Update] The July 9 patch to the Zoom app on Mac devices detailed earlier on our blog is now live. Details on the various fixes contained within it are explained, as well as how to update the Zoom software. See blog post here: https://t.co/56yDgoZf1U

— Zoom (@zoom_us) July 9, 2019

Zoom gebruikte de lokale webserver om de gebruiker enkele kliks te besparen en zo zijn dienst sneller en gebruiksvriendelijker te maken. Overigens is het niet het enige bedrijf dat zo’n aanpak hanteert. De server bracht in dit specifieke geval evenwel het gevaar met zich mee dat een malafide website of advertentie-iframe de functionaliteit kon misbruiken om de webcam ongewenst te activeren. Dat zou na de update niet meer mogelijk zijn.

Iframes

De functionaliteit om Zoom-links in een iframe in te sluiten, blijft wel bewaard. Te veel grote enterprise-klanten maken gebruik van die functionaliteit bij hun implementatie van de software, laat Farley nog weten aan The Verge.

Farley vindt nog steeds dat het risico van de webserver minder groot was dan ontdekker Jonathan Leitschuh beweert. Hij benadrukt ook dat Zoom wel snel was in het verhelpen van een gerelateerde – en volgens het bedrijf wel problematische – kwetsbaarheid, die toeliet om door het herhaaldelijk pingen van de webserver een DDoS-aanval op een slachtoffer uit te voeren. Dat werd gepatcht in versie 4.4.2 van de Zoom-client.