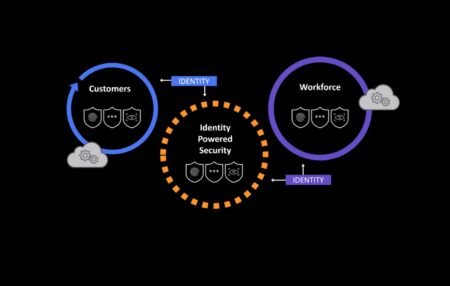

Google breidt zijn zero-trust beveiligingsmodel, BeyondCorp, uit met context-aware toegangsmogelijkheden in zijn cloud-gebaseerde Identity-Aware Proxy-dienst. Daarmee hoopt het bedrijf dat BeyondCorp breder door enterprise-klanten wordt gebruikt.

Het zero-trust beveiligingsmodel is een framework waarbij de toegangscontroles van de perimeter naar individuele gebruikers en apparaten verschoven wordt, schrijft Silicon Angle. Werknemers kunnen daardoor vanaf iedere locatie veilig werken, zonder dat ze een VPN op hoeven te zetten.

Werking

Het model van Google werd in 2010 ontwikkeld voor eigen gebruik, nadat de techgigant slachtoffer werd van Chinese hackers die toegang kregen tot het netwerk en intellectueel eigendom stalen.

Een zero-trust toegangscontrole kijkt niet naar of gebruikers van binnen of buiten het netwerk toegang vragen. Het model gaat er vanuit dat een gebruiker toegang vraagt van binnen het netwerk net zo onbetrouwbaar is als iemand die toegang op afstand wil.

Het gevolg is dat toegangsverzoeken worden goedgekeurd of afgewezen op basis van details over de specifieke gebruiker, zijn werk en de beveiligingsstatus van het apparaat dat gebruikt wordt.

Nieuwe mogelijkheden

Google is overtuigd van de voordelen van dit model, waardoor het grootzakelijke bedrijven aanmoedigt dit ook te gaan gebruiken. Als onderdeel van deze promotiecampagne verbeterde de techgigant onlangs de context-aware toegangsmogelijkheden van zijn Identity-Aware Proxy-dienst. Deze dienst moet bedrijven en organisaties helpen zich te beschermen tegen niet-geautoriseerde toegang tot hun virtuele machines.

De mogelijkheid werd in januari van dit jaar als preview beschikbaar gemaakt en is dus nu algemeen beschikbaar. Met de nieuwe mogelijkheid kunnen beheerders bijvoorbeeld een bepaalde groep gebruikers toegang geven tot virtuele machines, op basis van hun identiteit en de context van hun verzoek.

Het grootste voordeel hiervan is gemak. Dit alles kan namelijk gedaan worden zonder dat de virtuele machines een publiek IP-adres nodig hebben en er hoeven geen ‘bastion hosts’-opgezet te worden. Bastion hosts zijn speciale nodes die worden opgezet om inkomend verkeer te filteren.

De nieuwe mogelijkheden zijn per direct beschikbaar via het admin control panel in het Google Cloud Platform.