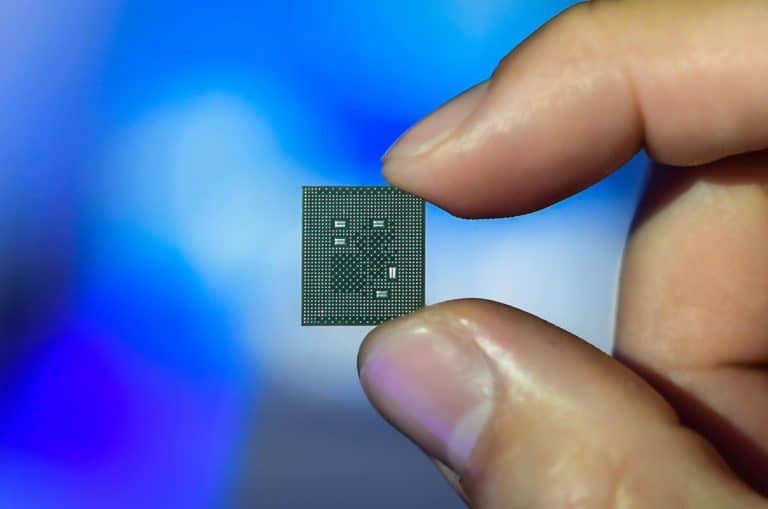

Onderzoekers hebben een kwetsbaarheid aangetroffen in de Qualcomm-modem die in miljoenen telefoons verwerkt is. Hierdoor zouden hackers theoretisch mee kunnen luisteren met de gesprekken die over het toestel worden gevoerd.

Het gaat om een kwetsbaarheid in de Qualcomm Mobile Station Modem Interface (QMI). Hij werd gevonden door Check Point Research-onderzoeker Slave Makkaveev, die zijn bevindingen deelt in een blogpost. QMI is het protocol dat wordt gebruikt om te communiceren tussen de softwarecomponenten in de modem en andere subsystemen.

Telefoongesprekken afluisteren

Een kwetsbaarheid in QMI maakt het mogelijk om malafide code in de modem te verwerken. Dit geeft een aanvaller de toegang tot de oproepgeschiedenis en sms-berichten van het slachtoffer. Ook is het mogelijk om telefoongesprekken af te luisteren, aldus Makkaveev. Ook kan de kwetsbaarheid worden gebruikt om een simlock van een telefoon te verwijderen.

30 procent van alle telefoons kwetsbaar

Veel telefoons zijn uitgerust met de Qualcomm Mobile Station Modem Interface. De chip zit al sinds de jaren ’90 in allerlei mobiele telefoons verwerkt, met ondersteuning voor 2G, 3G, 4G en nu ook 5G. De recentste chip die Makkaveev heeft weten te kraken, was degene die verwerkt zit in de Qualcomm Snapdragon 835. Die chip zit in veel high-end telefoons van rond 2017, waaronder de Samsung Galaxy S8 en Note 8, Google Pixel 2, Nokia 8, OnePlus 5 en vele andere. Makkaveev schat dat 30 procent van alle smartphones is uitgerust met een kwetsbare chip.

Patch is inmiddels beschikbaar

De exploit, met code CVE-2020-11292, is in oktober 2020 doorgegeven aan Qualcomm. Dat bedrijf heeft in december een patch beschikbaar gemaakt voor oem’s. Het is echter de vraag voor hoeverre alle kwetsbare toestellen de patch krijgen. Veel Android-telefoons worden slechts twee à drie jaar ondersteund. Samsung heeft onlangs na vier jaar de ondersteuning van de Galaxy S8 stopgezet.

Makkaveev ziet in zijn exploit vooral een weg voor onderzoekers die de nieuwste 5G-code willen ontdekken. Het is niet bekend voor hoeverre ook malafide partijen de exploit gevonden hebben.

Tip: QualPwn-kwetsbaarheden in Qualcomm-chipsets treffen Android-telefoons