Op Anti-Ransomware Day is er goed nieuws voor cyberbeveiligers

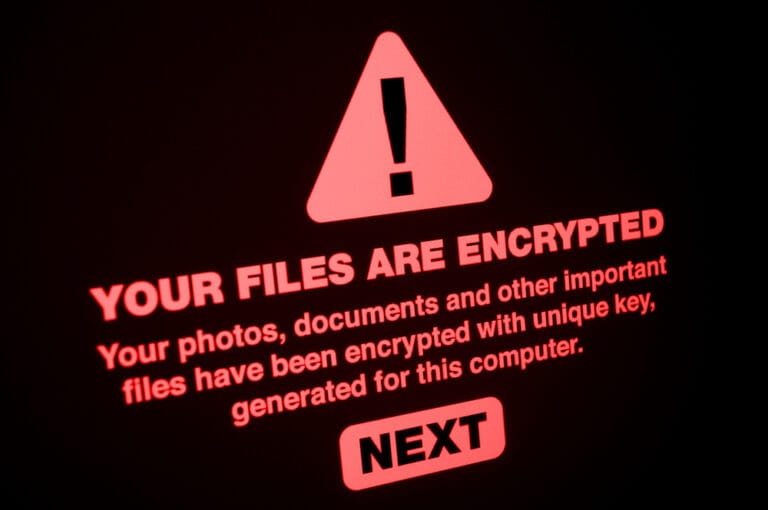

Een verrassend positieve ontwikkeling: ransomware takelt ietsje af. Het aandeel van organisaties dat getroffe...

Een verrassend positieve ontwikkeling: ransomware takelt ietsje af. Het aandeel van organisaties dat getroffe...

Cybersecurity is vanaf het begin van de IT een uitdaging geweest en dat zal het tot het einde toe zijn. Het begon allemaal met endpoint- en netwerkbeveiliging, maar vandaag de dag hebben we ook te maken met cloudsecurity en het trainen van onze medewerkers om goede beveiligingspraktijken te integreren. Al deze nieuwe technologieën die ons helpen innoveren, helpen cybercriminelen en door de staat gesponsorde hackers ook om nieuwe tools te krijgen die ze kunnen gebruiken om toegang te krijgen tot onze systemen en, in het ergste geval, toegang te krijgen tot onze meest waardevolle gegevens en bedrijfsgeheimen. Bovendien moet je er met de nieuwe wetgeving, zoals GDPR, voor zorgen dat alles veilig is, anders verlies je niet alleen je reputatie, maar kun je ook een boete krijgen van de overheid. Het beschermen van IT-omgevingen is kortom belangrijker dan ooit.

Foxconn heeft een cyberaanval op zijn Noord-Amerikaanse fabrieken bevestigd. De Nitrogen-ransomwaregroep plaa...

Microsoft heeft tijdens de Patch Tuesday van mei fixes uitgebracht voor 137 kwetsbaarheden in Windows, Azure,...

LLM's blijken steeds nuttiger voor securityonderzoek. Cisco wil het proces rondom het evalueren van security ...

Update (Erik van Klinken, 12 mei, 12:07): Instructure, maker van leerplatform Canvas, heeft een deal gesloten...

Een verrassend positieve ontwikkeling: ransomware takelt ietsje af. Het aandeel van organisaties dat getroffe...

Google zegt vermoedelijk een cyberaanval te hebben voorkomen waarbij hackers AI gebruikten om een zero-day kw...

Er is een gemanipuleerde versie van de Checkmarx Jenkins AST-plugin in de Jenkins Marketplace verschenen. De ...

De Citrix-hack bij het Openbaar Ministerie (OM) in juli 2025 veroorzaakte een achterstand van zo'n 9.000 lich...

Ivanti heeft vijf kwetsbaarheden verholpen in Endpoint Manager Mobile (EPMM). Eén ervan, CVE-2026-6973, word...