AI-agents zijn de perfecte insider

Met agentic AI is er een nieuwe, groeiende bedreiging voor bedrijfsnetwerken. Deze dreiging is potentieel zel...

Met agentic AI is er een nieuwe, groeiende bedreiging voor bedrijfsnetwerken. Deze dreiging is potentieel zel...

Alle blogs

Naar aanleiding van onze eerdere podcast over het nut van Security Awareness Training wilde Knowbe4 graag met...

Zero Trust heeft door hybride werken een flinke boost gekregen. Voor het werken op afstand moet het bedrijfsn...

Security en networking zijn de afgelopen jaren complexe vraagstukken geworden. Een enterprise organisatie ver...

Er was een tijd dat een groot datalek indruk maakte, dat mensen bezorgd waren. Mensen waren bang dat iemand h...

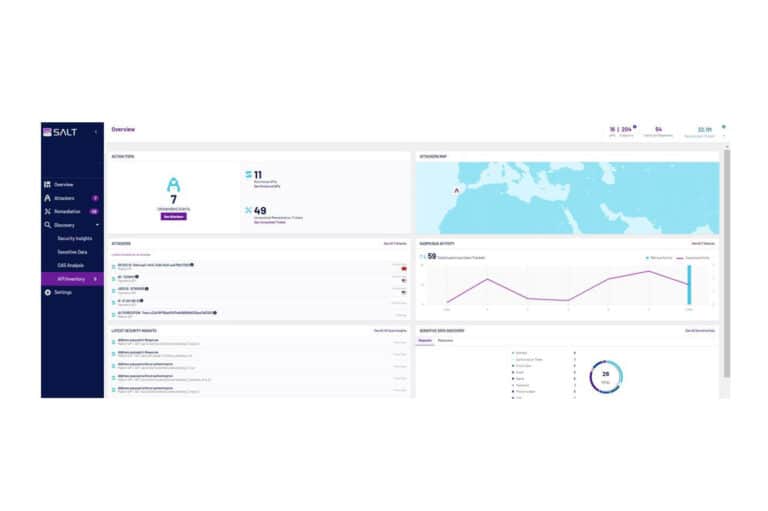

API's zijn enorm handig en zijn vrijwel overal in gebruik tegenwoordig. Maar hoe zorg je ervoor dat aanv...

Aandacht voor cybersecurity is niet langer te negeren. Helaas hebben veel bedrijven er in negatieve zin al me...

Initial Access Brokers (IAB’s) vormen een steeds grotere bedreiging voor bedrijven, stelt onderzoek van Gro...

De afgelopen week heeft de kwetsbaarheid in Log4j de wereld op zijn kop gezet. Cybersecurity-experts vallen o...

Een ernstige kwetsbaarheid in een veelgebruikte open-source library voor Java zet het wereldwijde IT-landscha...

Zero Trust wordt gezien als essentieel securitymodel voor veiligere bedrijfsnetwerken. De manier waarop secur...