Microsoft gaat binnenkort veiligere default settings doorvoeren voor alle Azure Active Directory (AD)-gebruikers.

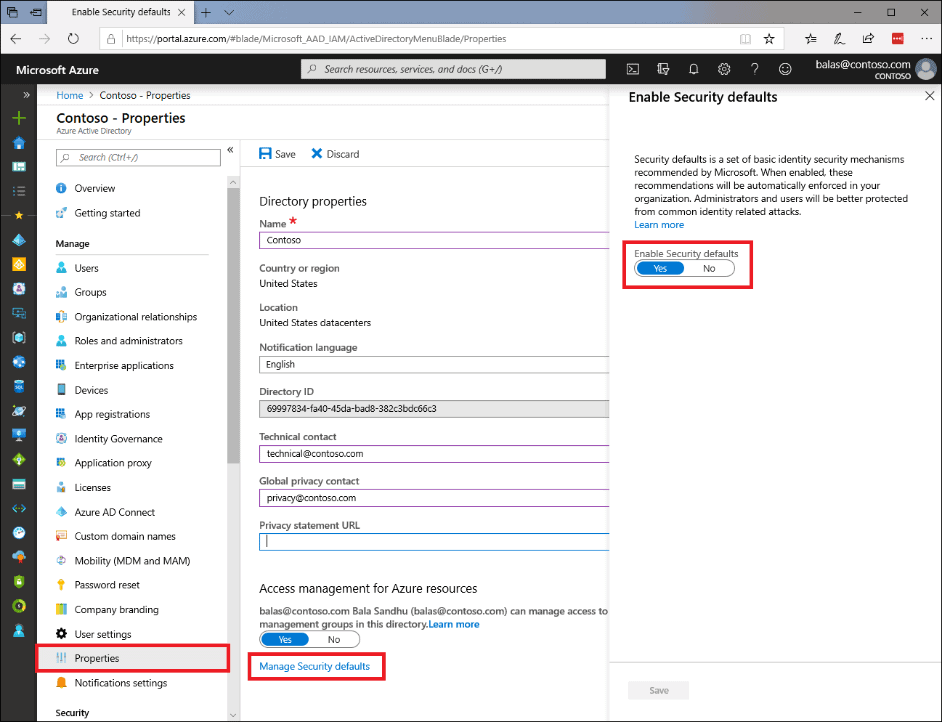

De Azure AD default settings zijn een set basale securitymechanismes voor het introduceren van identiteitsbeveiliging met minimale handelingen. Deze mechanismes omvatten bijvoorbeeld multi-factor-authenticatie (MFA) en beveiligingsprotocollen als Conditional Access en Identity Protection.

De default settings werden in oktober 2019 geïntroduceerd. Volgens de techgigant hebben veel klanten van Azure AD de default settings sindsdien geïmplementeerd. Deze organisaties ervaren tot 80 procent minder hackpogingen dan voorheen.

Toch constateert Microsoft dat er nog steeds klanten bestaan die de default security settings voor Azure AD niet hebben geïntegreerd. Deze klanten zijn het doel van een nieuwe campagne waarbij de default security settings strikter worden uitgerold. Microsoft verwacht dat door deze campagne 60 miljoen extra klanten over de basissecurityinstellingen gaan beschikken.

Implementatieproces

De campagne gaat eind juni van start. De techgigant bepaalt op basis van gebruikspatronen welke klanten het eerst aan de beurt zijn voor de toevoeging van de default security settings. Dit zijn in eerste instantie klanten die nog geen Conditional Access gebruiken, nog geen security defaults hebben gebruikt en ook niet actief hun legacy authenticatie-clients gebruiken.

Admins worden wereldwijd via een mail op de hoogte gesteld. Eind juni krijgen zij een prompt tijdens het inloggen waarmee ze het installatieproces voor de security defaults kunnen starten. De admins kunnen hiermee direct starten of een 14-daagse ‘snooze’ gebruiken. Ook kunnen zij expliciet een opt-out voor de functionaliteit aangeven. Nadat alle security defaults zijn aangezet worden alle gebruikers gevraagd zich voor MFA te registeren.

Tip: Weerbaarder worden tegen cybercriminaliteit heeft alles te maken met MFA