IT-security in de zorg hoeft geen zorgenkindje te zijn

Risicomanagement is een bekende tak van sport binnen de zorg. Maar welke cyberrisico's zijn uniek aan zorgins...

Risicomanagement is een bekende tak van sport binnen de zorg. Maar welke cyberrisico's zijn uniek aan zorgins...

Cybersecurity is vanaf het begin van de IT een uitdaging geweest en dat zal het tot het einde toe zijn. Het begon allemaal met endpoint- en netwerkbeveiliging, maar vandaag de dag hebben we ook te maken met cloudsecurity en het trainen van onze medewerkers om goede beveiligingspraktijken te integreren. Al deze nieuwe technologieën die ons helpen innoveren, helpen cybercriminelen en door de staat gesponsorde hackers ook om nieuwe tools te krijgen die ze kunnen gebruiken om toegang te krijgen tot onze systemen en, in het ergste geval, toegang te krijgen tot onze meest waardevolle gegevens en bedrijfsgeheimen. Bovendien moet je er met de nieuwe wetgeving, zoals GDPR, voor zorgen dat alles veilig is, anders verlies je niet alleen je reputatie, maar kun je ook een boete krijgen van de overheid. Het beschermen van IT-omgevingen is kortom belangrijker dan ooit.

API-security is in korte tijd enorm belangrijk geworden. Toch zijn nog maar weinig organisaties bezig met het...

Microsoft heeft besloten het afschaffen van Client Access Rules (CAR’s) voor Exchange Online uit te stellen...

Uit onderzoek blijkt dat bijna de helft van de securityexperts te horen krijgt dat ze 'datalekken geheim moet...

Microsoft, Fortra en de non-profitorganisatie Health-ISAC pakken gezamenlijk aanbieders van illegale Cobalt S...

De term ‘shift left’ is een verwijzing naar de Software Development Lifecycle (SDLC) die de fasen beschri...

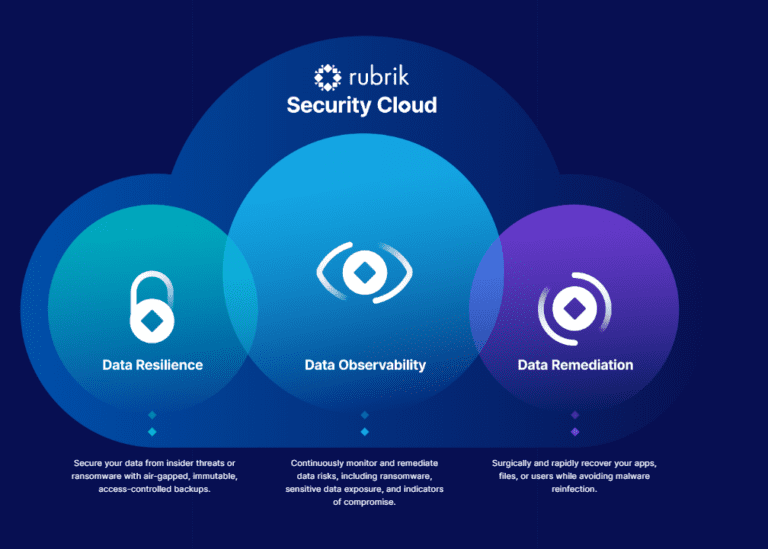

Rubrik profileert zich de laatste tijd steeds nadrukkelijker als een securityleverancier. De aankondiging ein...

Microsoft geeft zijn automatische updatedienst Windows Autopatch nieuwe features. De functies bieden beheerde...

De cybercrime-wereld moet sinds 4 april zien te overleven zonder Genesis Market. Criminelen verhandelden er t...

Voor het einde van 2024 moeten alle ICT-systemen of servers van de Nederlandse overheid Resource Public Key I...