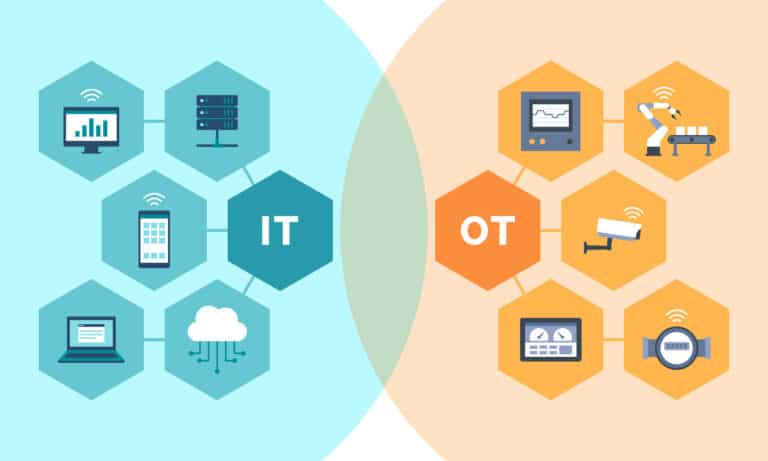

Binnen de vitale infrastructuur van Nederland groeien IT en operationele technologie (OT) steeds dichter naar elkaar toe, wat nieuwe mogelijkheden en kansen creëert. Ook de inzet van edge computing neemt toe, waardoor systemen slimmer en efficiënter worden. Deze trends zullen de komende jaren verder doorzetten. Maar deze ontwikkeling brengt ook nieuwe uitdagingen met zich mee, met name op het gebied van security en compliance. Edge computing speelt hierin een dubbelrol: het maakt slimme toepassingen mogelijk, maar introduceert ook nieuwe kwetsbaarheden.

We maken complexe ketens van OT en IT om nieuwe functionaliteiten toe te voegen en daarmee te voldoen aan de marktvraag (zoals kostenverlaging). Maar in het introduceren van slimme ICT-oplossingen in de OT-omgeving schuilt een gevaar. Het verbinden van deze OT- en IT-ketens kan het systeem kwetsbaar maken. Een complexe en verbonden keten vergroot namelijk niet alleen het aantal ingangen voor cyberaanvallen, het maakt ook het beheer uitdagender. Denk bijvoorbeeld aan de risico’s van laterale bewegingen, waarbij een aanvaller via IT toegang krijgt tot kritieke OT-systemen. Deze kwetsbaarheden worden versterkt wanneer we edge computing inzetten op het grensvlak van IT en OT.

Deze gevaren zijn nieuw. Traditioneel werden OT-systemen immers gescheiden gehouden van IT-systemen. OT-assets zijn statische machines en objecten die 30, 40 of 50 jaar meegaan en niet zomaar kunnen meegroeien met de IT-ontwikkelingen van vandaag. Door de strikte scheiding hadden securityrisico’s in de IT-omgeving geen directe impact op de OT. Die impact is er nu wel doordat OT en IT worden geïntegreerd. Deze steeds diepere integratie van IT en OT brengt nieuwe uitdagingen met zich mee, waarbij traditionele zekerheden rondom security en compliance onder druk komen te staan. Regelgeving zoals NIS2 en normeringen als IEC 62443 vereisen specifieke maatregelen voor deze gemengde omgevingen.

Een voorbeeld: edge computing bij windmolens

Een voorbeeld van het samenvoegen van IT en OT in combinatie met edge computing, ook wel IT4OT genoemd, vinden we bij windmolenparken die worden uitgerust met slimme sensoren die bewegingen detecteren. Constateert een sensor een beweging, dan wordt die bewegingsdata met behulp van algoritmes verwerkt. Zo wordt bijvoorbeeld gedetecteerd of er een vogel in de buurt is. Komt de vogel te dicht bij een windmolen, dan zet de molen zijn wieken stil. Dit soort berekeningen gebeuren vaak ‘at the edge’ omdat het heen en weer sturen naar de cloud niet handig, dan wel onmogelijk, is vanwege de bezetting en kosten van de bandbreedte.

Edge computing maakt hier real-time en autonome besluitvorming mogelijk zonder afhankelijkheid van centrale systemen. Maar deze flexibiliteit introduceert ook nieuwe risico’s. Edge-devices zijn vaak fysiek kwetsbaar: ze bevinden zich in kleine, onbewaakte gebouwtjes of kasten ‘ergens in het veld’ en missen de fysieke en logische beveiliging van datacenters. Daarnaast draaien deze systemen soms op verouderde firmware of besturingssystemen, waardoor ze vatbaar zijn voor aanvallen. Dit vraagt om een duidelijke strategie voor fysieke en digitale beveiliging van edge-locaties.

Loskoppelen in denken

Om edge computing wél veilig en effectief te benutten, helpt het om IT en OT niet alleen fysiek, maar ook conceptueel los te koppelen. Hiermee bedoel ik: behandel OT als een robuust en voorspelbaar systeem, met een lange levensduur en een laag wijzigingstempo. Plaats de intelligentie en flexibiliteit in de IT-laag, en koppel deze twee werelden via een zo klein en beheersbaar mogelijk raakvlak: lean and mean.

Door edge computing strategisch in te zetten, voorkom je dat OT-systemen moeten worden vervangen of geüpgraded bij de introductie van nieuwe functionaliteiten. Edge computing fungeert als een flexibele laag tussen centrale IT-omgevingen en OT, waarbij edge nodes lokaal data verwerken en alleen de relevante inzichten terugkoppelen naar de centrale IT. Dit minimaliseert de belasting op OT, verlengt de levensduur van deze systemen en zorgt ervoor dat edge-oplossingen eenvoudig kunnen worden aangepast en beheerd zonder de stabiliteit van OT in gevaar te brengen.

Om dit beeldend te maken, vergelijk ik OT vaak met een televisie. In een grijs verleden stuurden we de tv aan met een videorecorder of een antenne. Daarna kwamen de DVD-speler en de kabel. En tegenwoordig stream je films van Netflix of sluit je zelfs een spelcomputer op je tv aan. Er is op alle fronten veel innovatie, maar de tv blijft sec het apparaat dat iets weergeeft.

Veiligheid én flexibiliteit

Door op deze manier naar OT te kijken, omarm je de kracht van de robuuste statische systemen die zijn ontworpen om decennialang hun werk te blijven doen. Je voorziet die omgeving tegelijkertijd van flexibiliteit door IT-aansturing mogelijk te maken, maar dan wel via één koppelvlak dat je goed kunt monitoren, zodat je direct kunt ingrijpen als zich (security)incidenten voordoen. Bovendien geef je jezelf de keuze om workloads waar nodig naar de cloud te verplaatsen of juist lokaal ‘at the edge’ te verwerken, afhankelijk van de specifieke behoeften en doelen. Edge computing vervult hierin een sleutelrol: het is de schakel die de voorspelbaarheid van OT en de wendbaarheid van IT met elkaar verbindt.

Voor organisaties die willen starten met IT4OT-integratie is het essentieel om een duidelijke security-architectuur op te zetten, waarin fysieke beveiliging, netwerksegmentatie, monitoring en lifecycle management van edge-devices expliciet zijn opgenomen. Begin klein, met een beperkt aantal veilige koppelvlakken, en schaal gecontroleerd op basis van ervaring en risicoanalyse. Zo hou je de IT-OT-keten lean and mean.

Dit is een ingezonden bijdrage van Jochem van Lierop, CTO bij Conclusion Mission Critical

Lees ook: Er is geen OT-apocalyps, maar OT-security verdient wel meer aandacht