Kwetsbaarheden in de UEFI firmware voor het BIOS van verschillende Lenovo laptopmodellen stellen hackers in staat de opstartroutine van Windows te kapen. Dit laat de techgigant weten in een securityadvies naar aanleiding van onderzoek van ESET.

Volgens het securityadvies van Lenovo zijn er drie kwetsbaarheden in de UEFI firmware van verschillende laptopmodellen aangetroffen. De kwetsbaarheden stellen hackers in staat devices te kapen tijdens de opstartroutine van Windows. Het besturingssysteem is over te nemen om bepaalde securityeigenschappen uit te schakelen.

Zeer gevaarlijk

Aanvallen op de UEFI firmware worden als extreem gevaarlijk beschouwd. Hackers kunnen hierdoor hun malware vroeg in het opstartproces van het besturingssysteem uitvoeren, voordat de ingebouwde Windows-beveiligingsmaatregelen te werk gaan.

De malware die hackers vervolgens uitvoeren kan ingebouwde security- en detectiemaatregelen vermijden. Daarnaast is de malware vaak zeer hardnekkig. De malware laat zich lastig verwijderen bij het opschonen en formatteren van een harde schijf.

Meer dan 70 modellen kwetsbaar

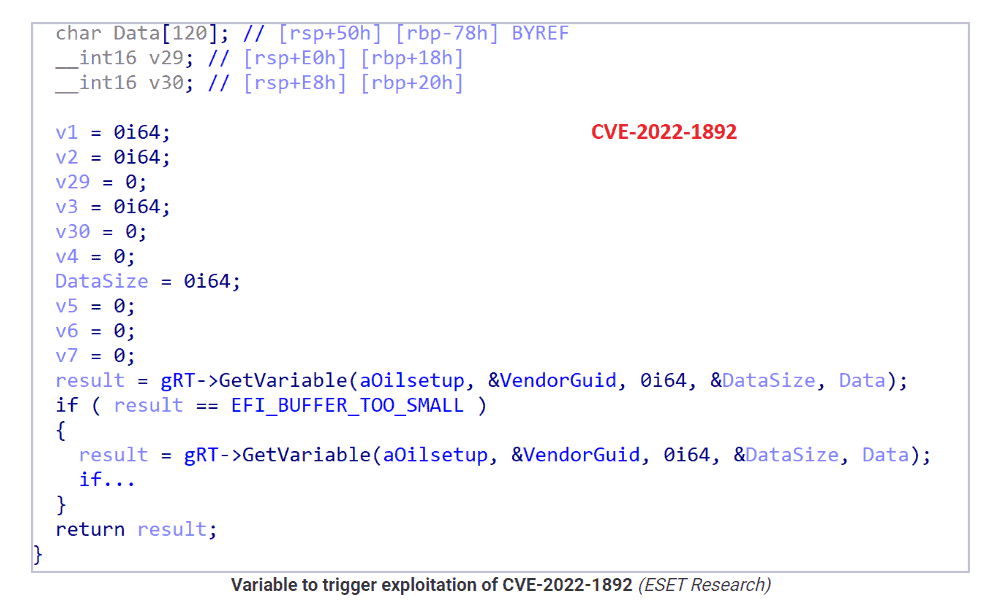

De eerste kwetsbaarheid (CVE-2022-1890) zit in de ReadyBootDxe driver die sommige laptops gebruiken. De tweede en derde kwetsbaarheden, CVE-2022-1891 en CVE-2022-1892, ontstaan in de SystemLoadDefaultDxe driver. In deze twee gevallen gaat het om buffer overflows.

De tweede kwetsbaarheid (CVE-2022-1891) is aanwezig op een groot aantal Lenovo-modellen. Het gaat hierbij om meer dan 70 individuele modellen in de Yoga-, IdeaPad-, Flex-, ThinkBook-, V14-, V15-, V130-, Slim-, S145,- S540-, en S940-modellen van de techgigant.

Lenovo roept gebruikers van de laptopmodellen op zo snel mogelijk de laatste versie van de drivers te installeren. ESET heeft een verbeterde versie van de code van UEFI firmware op GitHub gezet. Met deze code kunnen gebruikers gelijkwaardige problemen rondom UEFI firmware ontdekken en repareren.