Microsoft waarschuwt voor kwaadaardige OAuth-applicaties die cloudgebruikers aanvallen voor het overnemen van Exchange-servers. Cybercriminelen willen zo grote hoeveelheden spam verspreiden.

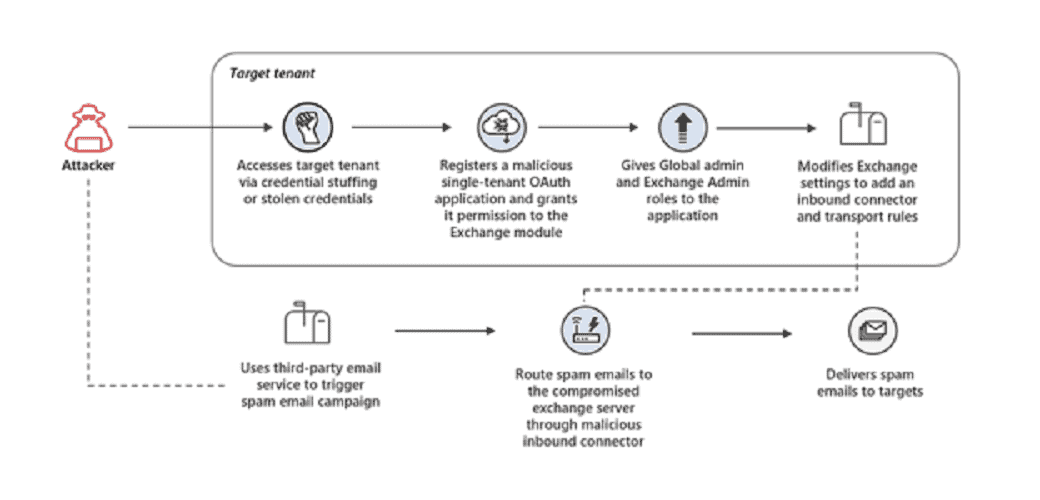

Volgens Microsoft hebben cybercriminelen credential-stuffing-aanvallen gelanceerd tegen gebruikers met Exchange-accounts die een hoog risico lopen door het ontbreken van multi-factorauthenticatie. Daarnaast zouden de aangevallen accounts hun beheeraccounts niet voldoende hebben beveiligd, waardoor de cybercriminelen erin slaagden initiële toegang te krijgen.

Na het verkrijgen van de toegang maakten de aanvallers een kwaadaardige OAuth-applicatie. Deze applicatie voegde een inbound-connector toe aan de e-mailserver. Hierdoor waren de cybercriminelen in staat grote hoeveelheden spam te versturen vanaf het domein van de aangevallen account.

Het gaat om cybercriminelen die vooral phishing e-mails verstuurden. De mails probeerden slachtoffers te verleiden tot terugkerende betaalde abonnementen voor loterijen. Na het ontdekken van de hack zijn alle relevante applicaties verwijderd, werden klanten geïnformeerd en zijn er oplossingen doorgevoerd.

Meer aanvallen met OAuth-applicaties

Volgens de onderzoekers van Microsoft laat het zien dat cybercriminelen steeds vaker OAuth-applicaties misbruiken. Dit soort aanvallen worden steeds vaker ingezet voor consent phishing. Hierbij worden slachtoffers verleid om toestemming te geven aan kwaadaardige OAuth-applicaties voor toegang tot clouddiensten. Andere aanvallen zijn bijvoorbeeld uitgevoerd door ‘state sponsord’ cybercriminelen die OAuth-applicaties hebben gebruikt voor backdoors, phishing en redirections.

Beschermingsmogelijkheden

Microsoft raadt gebruikers van Exchange-servers aan overal en altijd 2FA-authenticatie toe te passen. Daarnaast moeten zij conditionele toegangsvereisten implementeren en continu de toegang tot (cloudgebaseerde) Exchange in de gaten houden.

Verder kunnen bedrijven security defaults implementeren, onder meer in Azure AD. Deze maatregelen moeten het identiteitsplatform verder beschermen met vooraf geconfigureerde settings, zoals MFA en het beschermen van geprivilegieerde activiteiten.