Het open-source object storagesysteem MinIO heeft een aantal kwetsbaarheden die hackers nu actief misbruiken. Dit ontdekten de Israëlische securityspecialisten van Security Joe’s.

Volgens Security Joe’s zijn een tweetal kritische kwetsbaarheden in de open-source object storagedienst aangetroffen. MinIO biedt onder meer compatibiliteit met Amazon S3 en functionaliteit voor het opslaan van maximaal 50 TB aan ongestructureerde data, logs, back-ups en container images.

De dienst is vooral een goedkope optie voor de storage voor onder meer grote AI/ML-modellen en data lake-applicaties.

Twee kritieke kwetsbaarheden

Volgens Security Joe’s zorgen de kritieke kwetsbaarheden CVE-2023-28432 en CVE-2023-28434 ervoor dat hackers gevoelige informatie kunnen inzien, willekeurige code draaien en eventueel servers kunnen overnemen.

Lees ook: Chrome-extensies stelen wachtwoorden in platte tekst

De onderzoekers kwamen de kwetsbaarheden op het spoor tijdens een security incident response. De hackers probeerden een aangepaste versie van een MinIO-applicatie, Evil MinIO, te installeren. Deze kwaadaardige variant is beschikbaar op GitHub.

Als onderdeel van de aanval ketent de kwaadaardige applicatie de CVE-2023-28432 information disclosure-kwetsbaarheid en de CVE-2023-28434-kwetsbaarheid aan elkaar. Hierdoor wordt de MinIO-software vervangen door aangepaste code die een op afstand toegankelijke backdoor aan het getroffen systeem toevoegt.

De kwetsbaarheden zijn al enige maanden bekend en in maart dit jaar heeft MinIO hiervoor patches uitgebracht.

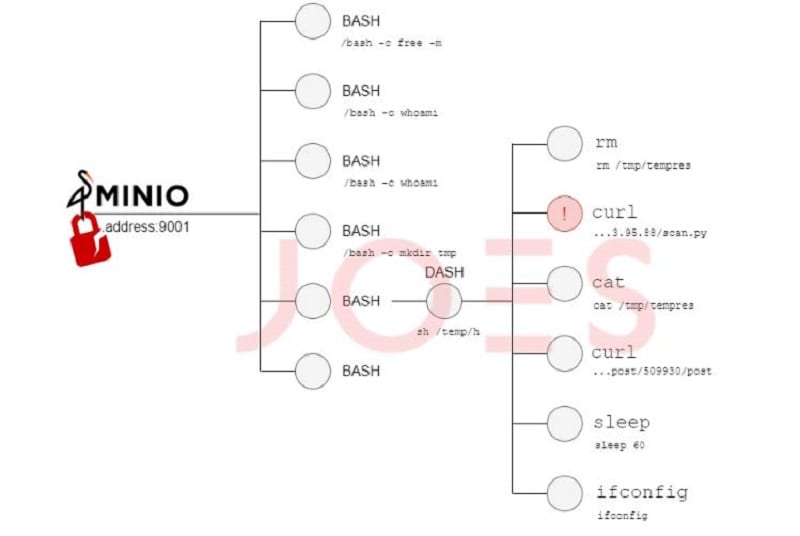

Aanvalspad

De huidige aanval start via een social engineeringcampagne voor DevOps-engineers. Deze moeten ervan overtuigd worden te downgraden naar een vroegere versie van MinIO die door de twee kwetsbaarheden wordt getroffen.

De hackers krijgen vervolgens toegang tot administratieve rechten die hen in staat stelt toegang te krijgen tot de MinIO-console via de MinIO client. Hiermee passen zij vervolgens de software update URL aan naar een door hen gecontroleerde omgeving, zodat zij de kwaadaardige versie kunnen pushen. Op hetzelfde moment wordt ook het legitieme .go-broncodebestand vervangen door de aangepaste code.

Na de inbreuk op het betreffende object storage-systeem, fungeert de software als een backdoor naar een C&C-server waarmee hackers andere kwaadaardige software en code kunnen installeren.

Groot aanvalsoppervlak

De kwetsbaarheid treft alle MinIO-systemen tot versie RELEASE.2023-03-20T20-16-18Z. Security Joe’s waarschuwt dat er een groot aanvalsoppervlak is. Inmiddels zijn 52,125 MinIO-instances via het publieke internet benaderbaar.

Ongeveer 38 procent van deze instances draait een niet-kwetsbare versie van de open-source object storage-omgeving. Dit betekent dat 62 procent wel kwetsbaar is.