Initial Access Brokers (IAB’s) vormen een steeds grotere bedreiging voor bedrijven, stelt onderzoek van Group-IB. Deze IAB’s vinden kwetsbare bedrijven en verkopen de toegang aan andere cybercriminelen. Het maakt het werk van ransomware operators makkelijker. Als gevolg hiervan stijgt ook het aantal ransomware-aanvallen. Wij spraken over de ontwikkeling met de nieuwe CEO van Group-IB, Dmitry Volkov.

Cybercriminelen staan bekend om het voortdurend aanpassen van hun technieken, om enterprise organisaties en individuen te blijven aanvallen. Hiermee spelen ze ook in op vernieuwingen aan de verdedigingskant. Als cybercriminelen oude tactieken gebruiken, komen ze immers op den duur niet meer in bedrijfsnetwerken, omdat de verdediging precies weet hoe ze alle verouderde aanvallen buiten de deur moet houden.

Om zicht te krijgen op de innovatie wordt er vanuit de cybersecurityindustrie veelvuldig onderzoek uitgevoerd. Group-IB, dat producten biedt voor het detecteren en voorkomen van cyberaanvallen, publiceerde recent zijn jaarlijks onderzoek. Hierin zoomt het in op de groeiende rol van samenwerking tussen cybercriminelen.

We spraken CEO Volkov vooral vanwege de Europese bevindingen, die interessant zijn voor onze Europese website Techzine.eu. Er zijn echter ook de nodige Nederlandse cijfers, welke we ook hebben meegenomen in dit artikel. De cijfers zijn afkomstig van het Threat Intelligence & Attribution-systeem van Group-IB.

Toegang tot bedrijven

Het onderzoek van Group-IB ziet vooral dat hackers steeds meer samenwerken. Individuele cybercrime, zoals kaartfraude, neemt af. Volgens Volkov komt de toename door het aantal pogingen om toegang tot kwetsbare bedrijfsnetwerken te verkopen. Deze cybercrimevorm, ook wel IAB, kent een relatief lage toegangsdrempel. Slecht risicobeheer bij bedrijven en de beschikbaarheid van tools voor aanvallen op bedrijfsnetwerken, leiden er volgens het onderzoek toe dat de markt voor IAB’s zich op een recordhoogte bevindt.

Wereldwijd groeide de markt voor netwerktoegang van zo’n 5,49 miljoen euro in juli 2019 tot en met juni 2020 naar 6,36 miljoen euro dezelfde periode een jaar later. Niet een hele forse dreiging als je deze cijfers legt naast de totale cybercrimemarkt, zou je denken, maar onderliggende cijfers maken de ontwikkeling wel zorgelijk. Zo verdriedubbelde het aantal aanbiedingen om toegang te verkopen bijna, van 362 tot 1.099. Ondergrondse forums spelen hierin een rol, want daar kunnen gebruikers relatief makkelijk toegang tot krijgen. Er zijn forums waar je via een normale internetbrowser bij kan, al vereisen veel forums extra eisen als het TOR-netwerk en VPN-diensten. Zorgelijke ontwikkeling die Group-IB op de forums waarneemt is dat het aantal actieve initial access brokers in een jaar tijd toenam van 86 tot 262, met 229 nieuwe verkopers die tot de IAB-markt toetraden tijdens de onderzoeksperiode.

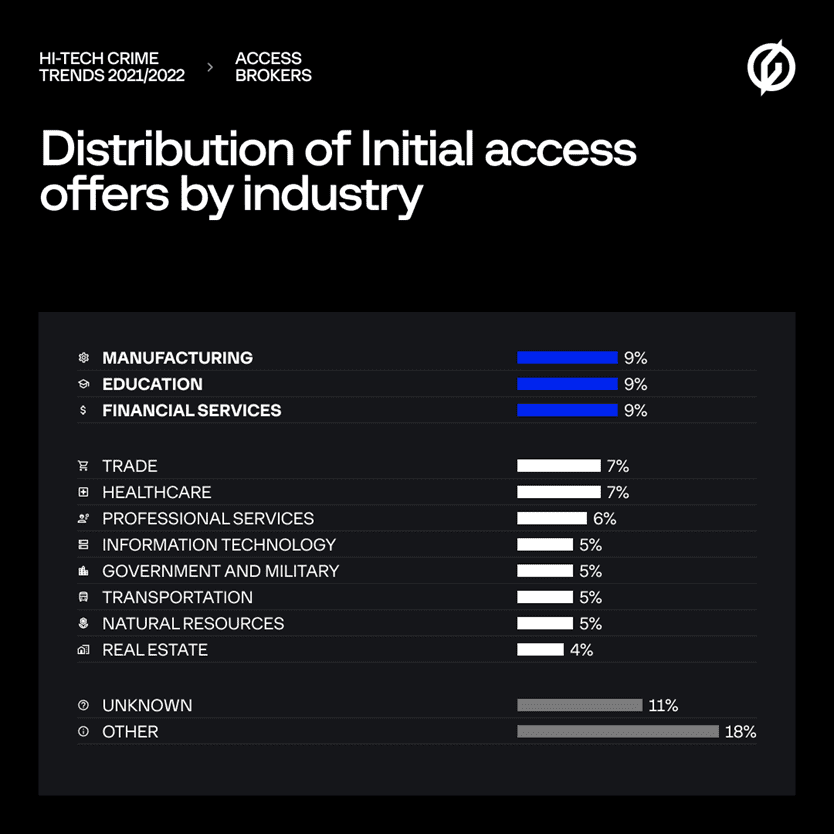

“De Access Brokers bieden bijvoorbeeld toegang tot het netwerk via een account van een reguliere werknemer of topmanager. Ze richten zich eigenlijk op iedere sector. Manufacturing, het onderwijs en de financiële dienstverlening steken erbovenuit, maar de focus ligt ook steeds meer op overheidsinstanties”, aldus Volkov. Onderstaande afbeelding laat de verdeling per sector zien.

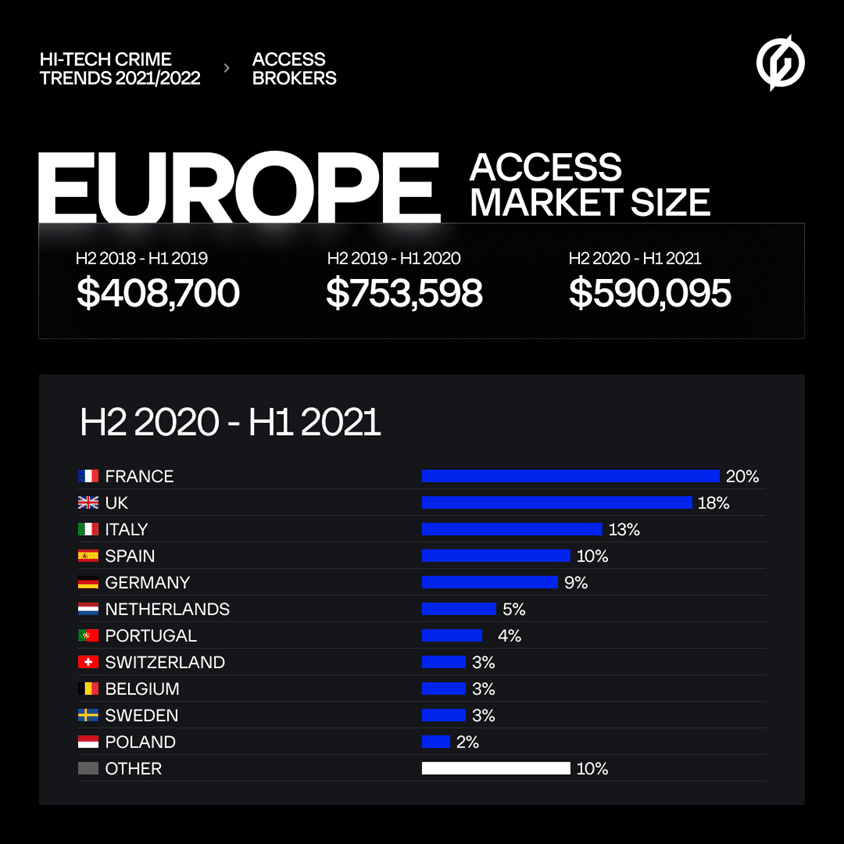

Volkov ziet in IAB’s een wereldwijd probleem waar ook Europa niet omheen kan. Zo werd in een jaar tijd toegang tot 261 Europese bedrijven aangeboden. Een verdrievoudiging ten opzichte van een jaar eerder. Als die groei aanblijft, dan zijn IAB’s binnen afzienbare tijd een immense dreiging. Vooral in Frankrijk en het Verenigd Koninkrijk moeten ze rekening houden met de dreiging, waar zich relatief veel bedrijven bevinden met kwetsbare netwerken waartoe toegang verkocht wordt. Nederland bevindt zich ook hoog op de lijst, zoals de volgende data laten zien.

Ransomware ongekend populair

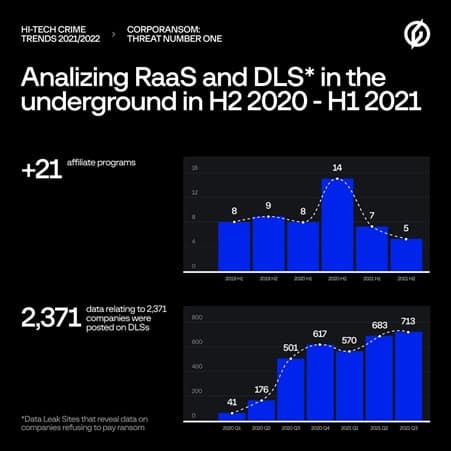

Volkov ziet dat de initial access-markt vooral toenemen vanwege de populariteit van ransomware-aanvallen. De IAB’s verlagen namelijk de drempel voor ransomware operators, ze hoeven niet meer in te breken in bedrijfsnetwerk. Group-IB spreekt inmiddels vanwege de samenwerking tussen de IAB’s en operators dan ook over een ransomware-imperium. Belangrijk bijkomend gevolg is de toename in het aantal ransomware as a service-programma’s, waarbij geavanceerde cybercriminelen de malwarevorm ontwikkelen en het vervolgens aanbieden als dienst aan affiliates. Infrastructuur, waaronder admin panels en communicatiekanalen met de slachtoffers, is ook aanwezig. De RaaS-affiliate hoeft alleen de aanval uit te voeren.

Tijdens de periode waarop het onderzoek van Group-IB betrekking heeft, identificeerde het bedrijf 21 nieuwe RaaS-programma’s. Het zou een jaarlijkse groei van 19 procent betreffen. “De cybercriminelen perfectioneerden het gebruik van de double extortion-techniek dankzij Data Leak Sites, die gebruikt worden als extra drukmiddel om slachtoffers te laten betalen. Dit door te dreigen met het lekken van data. In de praktijk kunnen slachtoffers echter nog steeds hun data op de DLS vinden als het losgeld betaald is”, stelt Group-IB. Het aantal nieuwe Data Leak Sites verdubbelde in een jaar tijd ruim.

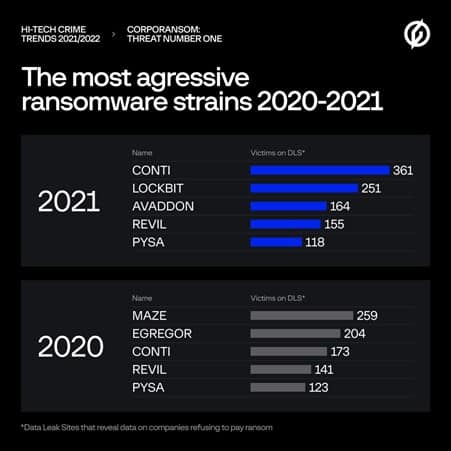

Group-IB analyseerde de ransomware Data Leak Sites uit 2021 en concludeert dat Conti de agressiefste ransomwaregroep is. Deze groep maakte 361 slachtoffers, waarmee het goed is voor 16,5 procent van alle bedrijven die gegevens op Data Leak Sites zagen belanden. Andere schadelijke malwarevormen waren Lockbit (251 slachtoffers), Avaddon (164) REvil (155) en Pysa (118). Vooral de manufacturing-, onroerend goed- transportindustrie worden door Data Leak Sites getroffen.

De data uit dit artikel zijn afkomstig uit het Threat Intelligence & Attribution-systeem van Group-IB. Op basis van de data trekt het bedrijf ook andere conclusies. Een volledig overzicht vind je door hier te klikken.