Okta en Cisco waarschuwden onlangs voor een ongeëvenaarde piek in ‘credential stuffing’-aanvallen. Wat houdt dat in? En wat doe je ertegen?

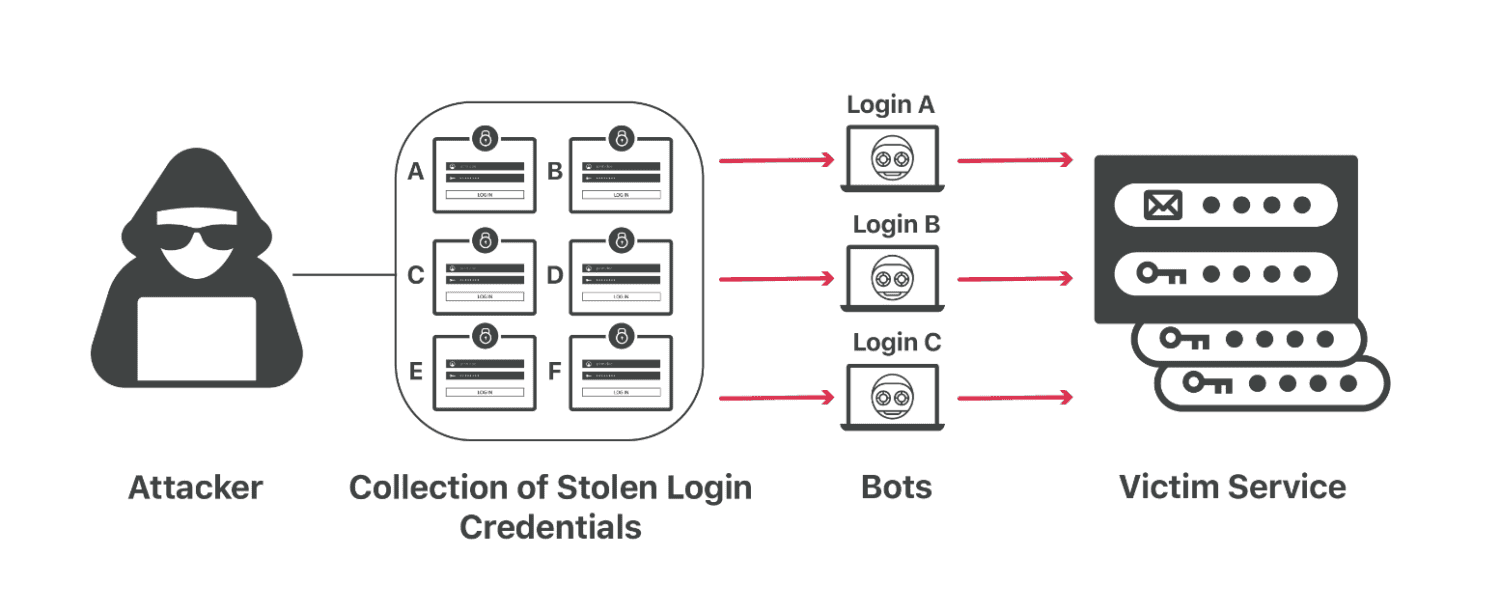

Credential stuffing houdt in dat een aanvaller met elders gestolen informatie een bepaald account tracht binnen te komen. Als je inloggegevens zijn buitgemaakt bij een datalek van een bepaalde dienst, is de kans groot dat je die data elders ook gebruikt. Met andere woorden: wie hetzelfde wachtwoord en dezelfde gebruikersnaam meerdere keren gebruikt, kan door één hack opeens op meerdere accounts gecompromitteerd worden.

Dit proces verloopt op een manier die de moderne aard van cybercriminaliteit weergeeft. Immers vinden datalekken om de haverklap plaats. Kwaadwillenden verkopen de daarbij buitgemaakte persoonsgegevens veelal op het darkweb. Een andere cybercrimineel gaat vervolgens daadwerkelijk met deze gegevens aan de slag.

Tip: Geverifieerde X-accounts worden via darkweb verhandeld

Credential stuffing: een automatisch proces

Het uitvoeren van credential stuffing is relatief laagdrempelig. Botnets kunnen namens de aanvaller op grote schaal proberen accounts over te nemen. Een wereldwijd botnet (een netwerk aan apparaten die door hackers kunnen worden ingezet) voert niet alleen razendsnel automatische inlogpogingen uit, maar maakt het ook een stuk lastiger om te achterhalen wie de dader is.

Deze methode omzeilt een belangrijke verdedigingslinie tegen automatische inlogpogingen. Met ‘password spraying’ proberen aanvallers bijvoorbeeld continu met een handvol veelgebruikte wachtwoorden accounts te betreden. Bij het pure ‘brute forcing’ smijt de aanvaller een grote hoeveelheid wachtwoorden richting één gebruiker. Veel diensten staan echter maar een beperkt aantal inlogpogingen toe voordat toegang wordt geweigerd. Dat bemoeilijkt het succesvol uitvoeren van bovengenoemde methoden. Daartegenover ‘overtuigt’ een credential stuffing-aanval elke dienst die alleen om het juiste wachtwoord vraagt. Een dergelijke dienst komt gelukkig wel steeds minder vaak voor, want multifactor authentication (MFA) is tegenwoordig de standaard.

De dreiging van credential stuffing moet niet onderschat worden. CrowdStrike benadrukt dat er tientallen miljarden gebruikersnamen en wachtwoorden gestolen of gelekt zijn de afgelopen jaren. Er is ook geen enkele programmeerervaring of andere expertise nodig om aan te vallen: met een paar tientjes en wat darkweb-surfing kun je alle diensten inkopen die ervoor nodig zijn.

Er is een groot volume nodig om van succesvolle aanvallen verzekerd zijn. Cloudflare haalt aan dat experts de slagingskans doorgaans op 0,1 procent inschatten. Een eenvoudige rekensom laat zien dat er dus circa 100 geslaagde aanvallen plaatsvinden voor elke 100.000 pogingen. Gelukkig valt er genoeg tegen dergelijke aanvallen te doen.

De pas afgesneden

Zowel Okta als Cisco hebben recent te maken met voortdurende credential stuffing-aanvallen. Okta meldt dat alle verzoeken voortkomen uit het TOR-netwerk, dat de bron anonimiseert. Geslaagde aanvallen vonden plaats bij organisaties die de Okta Classic Engine draaiden met ThreatInsight ingesteld op Audit-only en niet in de Log and Enforce-modus. Classic Engine is inmiddels vervangen door de Okta Identity Engine. Desondanks is er dus bij getroffen organisaties simpelweg sprake van een misconfiguratie.

Bij Cisco is er een vergelijkbare aanvalscampagne op gang, net als tegen andere VPN-diensten zoals die van CheckPoint en Fortinet. De pogingen bij deze campagnes betreffen zowel specifieke als generieke gebruikersnamen en wachtwoorden, laat het Cisco Talos-onderzoeksteam weten. Het advies vanuit Cisco Talos verschilt, maar het verwijst naar algemene aanbevelingen voor remote access VPN-diensten. Een dergelijke service is inherent riskant, zoals onlangs bleek bij een MITRE-aanval. Zaken als datalogging, blokkades tegen malafide bronnen en andere hardening-methodes helpen echter aanzienlijk.

De basis op orde

Wie moderne diensten correct gebruikt, heeft op zijn minst al multifactor authentication (MFA) aanstaan. Dit voorkomt dat enkel een gestolen gebruikersnaam en wachtwoord genoeg zijn om vanuit een onbekend IP-adres binnen te komen. Daarnaast moet je eigenlijk nooit dezelfde gebruikersnaam/wachtwoord-combinatie hergebruiken. Dat klinkt wat streng, maar password managers met biometrische verificatie maken het inloggen via een browser tegenwoordig makkelijk zat. Het verschil met inloggen op basis van je eigen geheugen is dat de gekozen credentials zo obscuur mogelijk kunnen zijn en nooit in herhaling vallen.

Sinds de coronapandemie zijn mensen gewend geraakt aan hybride werken, iets dat het gebruik van persoonlijke inlogdata in de hand werkt. Wie immers op de eigen pc continu met dezelfde credentials inlogde op de persoonlijke Outlook-, Facebook- en YouTube-accounts inlogt, zal al gauw kiezen voor dezelfde gegevens op professionele apps. Om dat te voorkomen, is er een zekere cultuuromslag onder invididuele IT-gebruikers nodig – of organisaties bepalen natuurlijk zelf hoe medewerkers moeten inloggen.

Als organisatie kunnen credential stuffing-aanvallen hoe dan ook voor problemen zorgen; zelfs als geen enkel account wordt overgenomen. De grote hoeveelheid inlogpogingen heeft namelijk een belastend effect op de eigen IT-omgeving, waardoor het botnet in feite een DDoS-aanval uitvoert. Niet de bedoeling van de criminelen, maar nog steeds vervelend. Als organisatie jezelf wapenen tegen een DDoS is nog altijd relatief eenvoudig. Het minimaliseren van de attack surface is mogelijk door zo min mogelijk diensten aanspreekbaar te maken via het internet. Het uitbesteden van identiteitscontrole via een dienst als Okta biedt tevens externe bescherming. Ook zorgen dergelijke vendoren en verschillende securitypartijen ervoor dat notoire IP-adressen al direct worden geweigerd.