Zero day exploits zijn voor hackers nog steeds de meest aantrekkelijke aanvalsvectors. Dit blijkt uit onderzoeken van de bug-hunters van Google Project Zero en Mandiant.

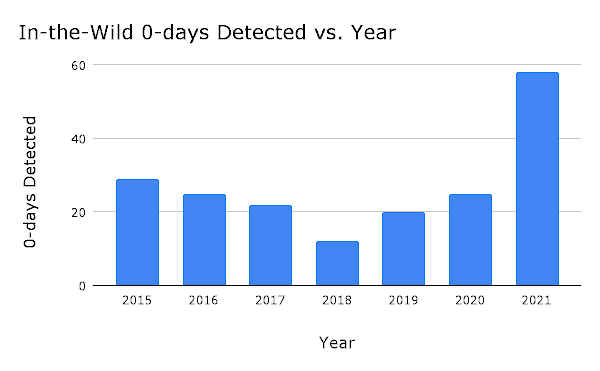

In beide rapporten over 2021 proberen securityexperts een antwoord te geven op de vraag waarom zero day-aanvallen voor hackers zo interessant zijn. Doordat beide teams andere berekeningsmethoden hanteren, komen zij op andere cijfers uit, maar signaleren wel dat het aantal zero day-bedreigingen de afgelopen jaren blijft toenemen. Project Zero van Google signaleerde 58 zero day-aanvallen, tegenover 80 door Mandiant.

Meer volume

Volgens Project Zero worden er steeds meer zero day exploits ontdekt, transparant gemaakt en uiteindelijk onder het publiek bekendgemaakt. Dit kan het toenemend gebruik van de exploits verklaren. Zero days zijn kwetsbaarheden die nog niet openbaar bekend zijn. Zodra ze bekend zijn, en er al dan niet een fix of patch beschikbaar is, stortten hackers zich hier massaal op. Zij willen het gat in de verdediging zo snel mogelijk uitbuiten, voordat het gedicht wordt. Ook geven de onderzoekers aan dat hacktools zich steeds vaker juist richten op het vinden van deze specifieke kwetsbaarheden.

De onderzoekers van Mandiant signaleren ook de toename van het aantal zero day exploits. Zij merken daarbij op dat de exploits en het misbruik hiervan meer ‘standaard’ wordt. Steeds meer verschillende soorten hackers gaan de kwetsbaarheden misbruiken. Vroeger waren aanvallen op dit soort kwetsbaarheden nog vooral het terrein van zogenoemde ‘state sponsored hackers’. Mandiant signaleert daarom niet alleen een toenemen volume van dit soort aanvallen, maar ook steeds meer verschillende hackergroepen die ze misbruiken.

Oplossen van kwetsbaarheden

Wat betreft de bestrijding van dit soort aanvallen, ligt volgens Project Zero veel verantwoordelijkheid bij de softwareontwikkelaars zelf. Uit het onderzoek komt naar voren dat veel van de in 2021 aangetroffen zero day-kwetsbaarheden in de software eenvoudig hadden kunnen worden voorkomen.

Zowel ontwikkelaars als securityspecialisten kunnen daarom het in de toekomst veel beter doen. Zij kunnen bijvoorbeeld veel beter bepaalde soorten kwetsbaarheden checken in de programmeer- of broncode van hun oplossingen. Ook kunnen zij code beter testen op bekende of klassieke kwetsbaarheden en aanvalspaden. Hierdoor geven zij hackers veel minder opties om kwetsbaarheden te vinden en uit te buiten.