Het Nederlands securitybedrijf EclecticIQ heeft een decryptor ontwikkeld voor de Key Group-ransomware. De tool is gratis ter beschikking gesteld.

Onderzoekers van EclecticIQ zijn er onlangs in geslaagd een ontsleutelingstool of decryptor te ontwikkelen voor de ransomware van de Russische hackers van de Key Group.

Key Group

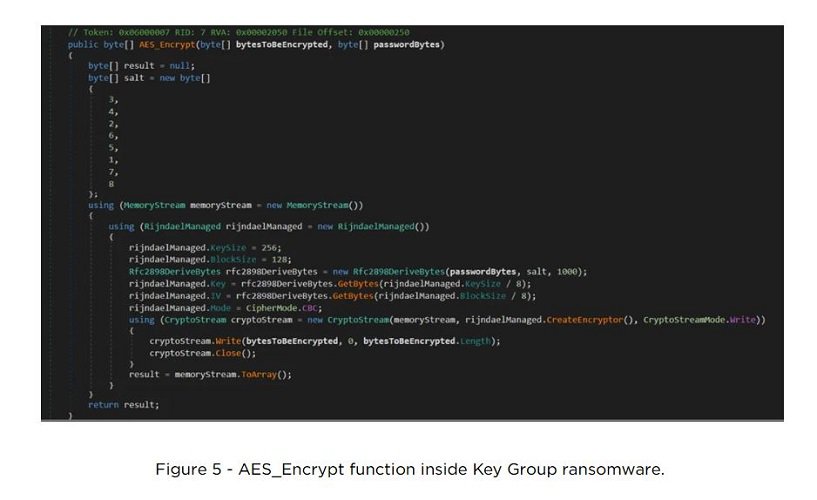

De Russische hackers van Key Group zijn sinds begin dit jaar actief en gebruiken een ransomwarevariant die ‘militaire AES-encryptie’ moet bieden. Deze variant zou zijn gebaseerd op de Chaos 4.0 builder. De Key Group zou met zijn malware data stelen van slachtoffers en vervolgens via een Telegram-kanaal vragen en onderhandelen voor losgeld.

Ook zouden de hackers zich op Russisch sprekende darknet-sites schuldig maken aan het verhandelen van gestolen data en simkaarten, het delen van doxing-gegevens en het bieden van toegang op afstand tot gecompromitteerde IP-camera’s.

Hardnekkige malware

De Key Group-ransomware is bijzonder vervelend, omdat deze na versleuteling alle originele bestanden van een getroffen systeem wist en de KEYGROUP777TG-extensie aan alle entries toevoegt.

Zogenoemde Windows living-off-the-land binaries (LOLBins) worden ingezet om Volume Shadow-kopieën te verwijderen, waardoor hersteloperaties van de getroffen systemen en data onmogelijk wordt zonder het losgeld te betalen.

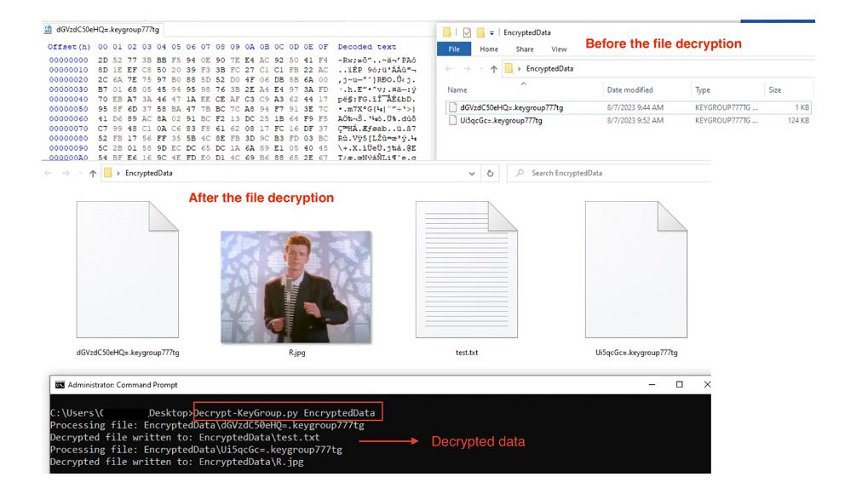

De EclecticIQ-onderzoekers zijn er echter in geslaagd, via een niet-genoemde kwetsbaarheid in de variant, een decryptor te ontwikkelen: de Key Group ransomware decryptor. Dit is een Python-script dat de target directory en de onderliggende directories doorzoekt naar bestanden die de .KEYGROUP777TG-extensie hebben.

De bestanden worden vervolgens ontsleuteld en de content wordt daarna opgeslagen onder de originele, uit de base64-string gedecodeerde, bestandsnaam.

De onderzoekers hebben hun tool nu gratis ter beschikking gesteld. Wel werkt de tool voor de huidige Key Group-ransomwareversie. Het is mogelijk dat de hackers naar aanleiding van deze decryptor hun malware aanpassen.

Tip: NoEscape laat grote bedrijven niet ontsnappen aan ransomware