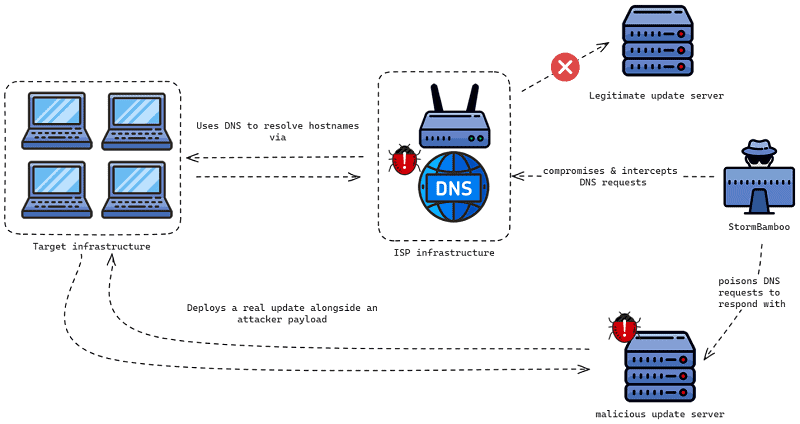

Hackers zijn erin geslaagd Windows- en Mac-systemen aan te vallen via malafide software-updates die werden verspreid via onveilige internetverbindingen van een legitieme internetaanbieder. Dit door met een MiTM-aanval de infrastructuur over te nemen.

De mogelijk Chinese hackersbende StormBamboo, ook bekend als Evasive Panda, voert sinds midden 2023 malware-aanvallen uit op Windows- en Mac-systemen via een legitieme internetaanbieder, ontdekten de securityspecialisten van Volexity.

De systemen werden aangevallen via software-updates voor apps die werden afgeleverd via onveilige internetverbindingen van de betreffende internetaanbieder. StormBamboo hackte hiervoor routers of andere infrastructuurdevices van de aanbieder. Dit stelde hen in staat met een Man-in-the-Middle (MitM)-aanval de DNS-antwoorden voor legitieme hostnames aan te passen.

De getroffen apps zijn onder meer 5KPlayer, Quick Heal, Rainmeter, Partition Wizard en die van Corel en Sogou.

Infrastructuur kapen

De hackers waren in staat de infrastructuur van de aanbieder over te nemen doordat de update-mechanismes geen TLS of cryptografische signatures gebruikten om de betreffende verbindingen of de gedownloade software te bekrachtigen.

Via de MitM-aanval was StormBamboo in staat de aangevallen eindgebruikers naar kwaadaardige servers te redirecten in plaats van die van de getroffen app-ontwikkelaars. Deze redirects werkten ook wanneer eindgebruikers, in plaats van de ‘normale’ DNS-server van de internetaanbieder, niet-versleutelde publieke DNS-diensten gebruikten zoals 8.8.8.8 van Google of 1.1.1.1 van Cloudflare.

Slim opgezet

Volgens de securityexperts van Volexity is deze aanvalsmethode zeer slim opgezet. De enige manier waarop eindgebruikers de aanval hadden kunnen afslaan was door DNS over HTTPS of DNS over TLS te gebruiken. Hierdoor zouden ze er zeker van zijn geweest dat de zoekresultaten voor de DNS-antwoorden niet waren gemanipuleerd. Verder zou het niet gebruiken van alle apps die niet-ondertekende updates via onveilige verbindingen aanbieden, een mogelijke oplossing zijn geweest.

Andere malafide methode

StormBamboo gebruikt ook een andere methode voor het ‘vergiftigen’ van DNS-antwoorden, ontdekte Volexity verder. Deze methode is ook gebruikt om het Microsoft-domein www.msftconnecttest.com te kapen. De techgigant gebruikt dit domein onder meer om te bepalen of Windows-devices actief met het internet zijn verbonden.

Door hiervoor de legitieme DNS-oplossing te vervangen met een IP-adres dat naar een kwaadaardige site verwijst, konden de hackers HTTP-verzoeken onderscheppen die voor iedere host waren bedoeld.

Tip: BingoMod-malware neemt controle over van Android-devices