Alles wat er is te vinden overtag: cybersecurity.

NCSC en partners lanceren Nederlands Security Meldpunt

Het Nederlandse Security Meldpunt is vanaf vandaag beschikbaar om kwetsbaarheden te melden en dreigingsinform...

Alles wat er is te vinden overtag: cybersecurity.

Het Nederlandse Security Meldpunt is vanaf vandaag beschikbaar om kwetsbaarheden te melden en dreigingsinform...

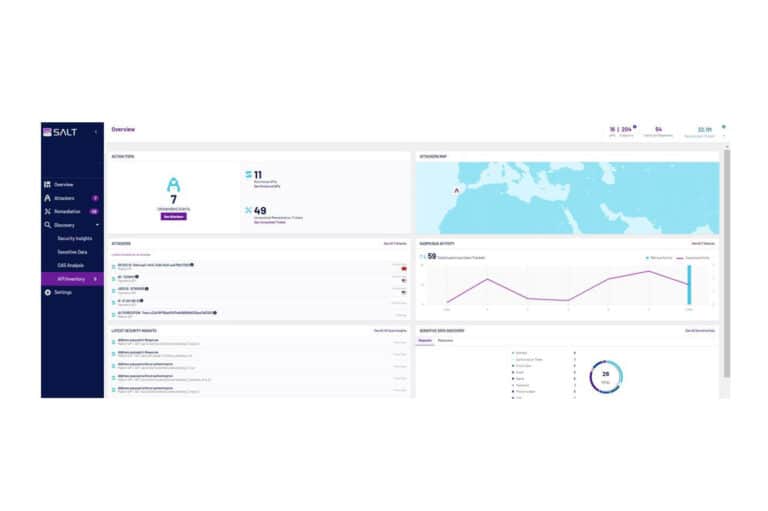

Salt Security haalt 140 miljoen dollar (122 miljoen euro) op in de meest recente investeringsronde. De marktw...

Bijna twee derde van IT-architecten en -managers is van mening dat hun organisatie over te weinig securityken...

Er was een tijd dat een groot datalek indruk maakte, dat mensen bezorgd waren. Mensen waren bang dat iemand h...

API's zijn enorm handig en zijn vrijwel overal in gebruik tegenwoordig. Maar hoe zorg je ervoor dat aanv...

Aandacht voor cybersecurity is niet langer te negeren. Helaas hebben veel bedrijven er in negatieve zin al me...

Volgens CrowdStrike kost het Nederlandse bedrijven gemiddeld 138 uur om een cybersecurityincident te detecter...

IKEA heeft te maken met phishing-aanvallen op haar werknemers. De aanvaller gebruikt gestolen reply-chain e-m...

Nagenoeg iedere recent gehackte Google Cloud-omgeving wordt benut voor cryptomining. Dat blijkt uit een onder...

Terwijl bijna de helft van Nederlandse HR-professionals zich zorgen maakt over de privacy en digitale veiligh...