Meer dan 2.000 websites die WordPress gebruiken zijn geïnfecteerd met malware. Het gaat om een pakket kwaadaardige software waarin we onder meer een keylogger vinden die alles doorstuurt wat een administrator of bezoeker intypt. Ook wordt er een cryptovalutaminer geïnstalleerd op de computers van bezoekers.

Uit de data blijkt het malware-pakket maandagmiddag actief was op 2.092 sites, zo meldt Ars Technica. Beveiligingsbedrijf Sucuri geeft aan dat het dezelfde malafide code is die in december op bijna 5.500 WordPress-sites aangetroffen is. De oplossing zat hem toen in het offline halen van de site die de malafide code hostte. De nieuwe infectie wordt echter gehost op drie verschillende sites: msdns.online, cdns.ws en cdjs.online.

Scripts

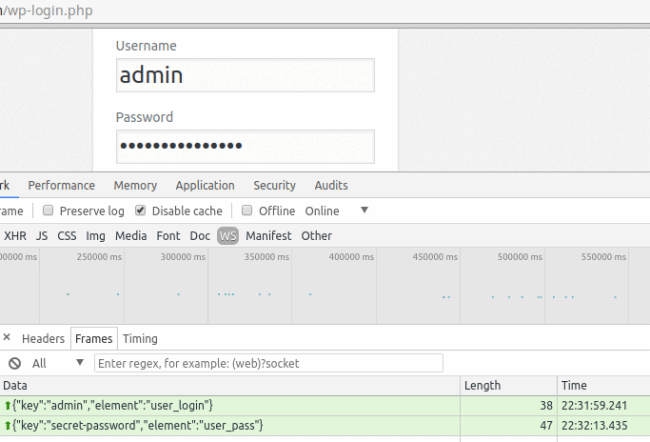

De aanval werkt door verschillende scripts in WordPress-sites te injecteren. De afgelopen maanden werden onder meer de volgende script geïnjecteerd, waardoor de hackers data via het WebSocket-protocol toegestuurd kregen:

- hxxps://cdjs[.]online/lib.js

- hxxps://cdjs[.]online/lib.js?ver=…

- hxxps://cdns[.]ws/lib/googleanalytics.js?ver=…

- hxxps://msdns[.]online/lib/mnngldr.js?ver=…

- hxxps://msdns[.]online/lib/klldr.js

Aanvallers injecteerden het cdjs.online script in een WordPress-database of in het functions.php-bestand. Bij de infecties van december was dat eveneens het geval. Ook de cdns.ws- en msdns.online-scripts zijn geïnjecteerd in de functions.php-bestanden. Het is echter niet precies bekend hoe de infectie precies plaatsvindt.

Minen en bescherming

Naast het registreren van ingetypte tekst laden de script ook andere code in. Bezoekers draaien daardoor JavaScript van Coinhive. Zo minen de hackers cryptovaluta monero zonder dat de bezoekers ervan op de hoogte zijn. Deze munt is vaker in het nieuws vanwege stiekem minen. Zo zagen we onlangs nog dat een mining operatie minstens 15 miljoen slachtoffers maakte.

Sucuri, het beveiligingsbedrijf dat een grote rol speelt in de ontdekking, heeft ook een handleiding gepubliceerd. Hiermee kun je malware van jouw WordPress-website verwijderen. Het is van belang om daarna wel wachtwoorden te wijzigen, aangezien de hackers deze met de keylogger bemachtigden.