WikiLeaks heeft nieuwe documenten openbaar gemaakt waaruit blijkt dat de CIA jarenlang toegang heeft gehad tot de WiFi-netwerken van Amerikaanse bedrijven en burgers. Dit zou blijken uit gelekte handleidingen en andere instructies om WiFi-routers te hacken.

Het omvangrijkste project van de CIA om zakelijke- en privé-netwerken binnen te treden is getiteld “Cherry Blossom”. Medewerkers van de CIA konden via verschillende manieren toegang krijgen tot tientallen modellen WiFi-routers van verschillende fabrikanten. Medio 2012 zou het gaan om zo’n 25 verschillende routers van onder andere Asus, Belkin, D-Link, Linksys en Netgear. In dit document beschrijft men hoe man-in-the-middle-aanvallen kunnen worden uitgevoerd via zogenaamde “FlyTraps”. Voor verschillende modellen routers van onder andere Belkin, D-Link en Linksys is stapsgewijs beschreven hoe dit netwerkapparaat kon worden ingezet als FlyTrap en aangegeven of de firmware draadloos bij te werken is. Wanneer de CIA eenmaal een ingang heeft gevonden tot een bepaald merk en model, is het eenvoudig om deze toegang te behouden. “Het installeren van nieuwe firmware is eenvoudig, zolang het apparaat niet zijn onderliggende hardware of besturingsysteem aanpast”, zo valt in het document te lezen.

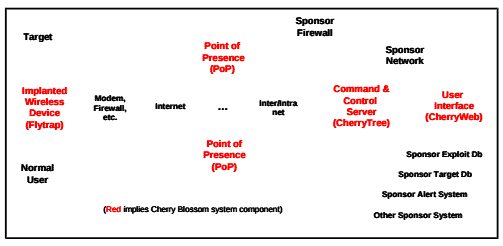

Schematisch overzicht van de CherryBlossom-architectuur

Door man-in-the-middle-aanvallen uit te voeren kan de inlichtingendienst al het netwerkverkeer en de browsergeschiedenis scannen op e-mailadressen, voipnummers en mac-adressen. Nadat de WiFi-router binnengedrongen is kan deze worden ingezet als FlyTrap, door er speciale software op te draaien. Deze Flytrap legt vervolgens contact met de CherryTree servers van de CIA. Al de verzamelde informatie kan worden opgeslagen in databases en via een speciale browser-interface (CherryWeb) worden beheerd. Alhoewel de documenten pas enkele jaren oud zijn, is het niet bekend of de CIA nog steeds toegang kan krijgen tot deze netwerkapparaten. Het is niet de eerste keer dat WikiLeaks documenten in handen krijgt over de hackmethodes van de CIA. Eerder waren op WikiLeaks al documenten te vinden waarin de CIA-methoden voor het hacken van iPhone en Android-toestellen tussen 2013 en 2016 stonden beschreven.