Securityonderzoekers hebben kwetsbaarheden in Linux PolicyKit (ook wel Polkit genoemd) gevonden. Hiermee kunnen hackers complete toegang tot getroffen machines krijgen en kwaadaardige code uploaden. De kwetsbaarheid is inmiddels gepatcht.

Volgens onderzoekers van Qualys maakt deze PwnKit-exploit gebruik van een twaalf jaar oude kwetsbaarheid in de system tool Polkit in Linux. De tool beheert de privileges in op Unix gebaseerde besturingssystemen. Het levert een mechanisme voor niet-geprivigileerde processen voor veilige interactie met geprivigileerde processen. Ook staat de tool toe commando’s uit te voeren met hoge privileges.

Bestaande kwetsbaarheid in Linux

Sinds 2009 is in deze tool binnen Linux een geheugencorruptie-kwetsbaarheid aanwezig. Het stelt hackers in staat met beperkte controlemogelijkheden op een getroffen machine toch toegang te krijgen tot alle privileges, zelfs tot de root. Op deze manier kunnen zij de kwetsbaarheid gebruiken voor het uploaden of distribueren van kwaadaardige payloads met de hoogste systeemrechten. De exploit betreft het in november ontdekte en nu bekendgemaakte PwnKit. De kwetsbaarheid kan ook worden uitgevoerd wanneer de Polkit daemon niet draait.

De dreiging is ernstig, aangezien het Polkit-programma standaard geïnstalleerd is in iedere grote Linux-distributie.

Aanvalsscenario’s

Volgens Qualys is het meest veronderstelde aanvalsscenario dat van een interne kwaadaardige medewerker die toegang krijgt tot de volledige root-rechten. Vanuit het perspectief van externe aanvallers ligt het voor de hand dat hackers die al systeemtoegang hebben, via deze kwetsbaarheid in Linux toegang krijgen tot volledige root-privileges. Hackers moeten wel geauthenticeerd zijn voor de kwetsbare machine en kunnen zonder deze authenticatie geen aanvallen op afstand uitvoeren.

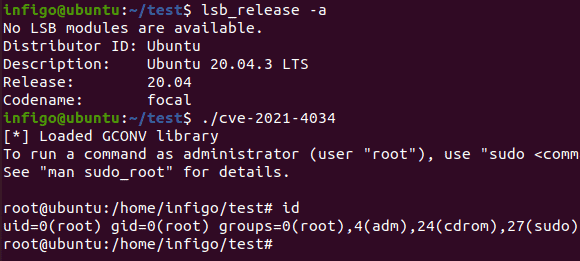

Specialisten verwachten dat de exploit binnen afzienbare tijd flink zal worden misbruikt. Inmiddels is al een werkende versie getest voor de Linux-distributie Ubuntu 20.04.

Testen op exploit belangrijk

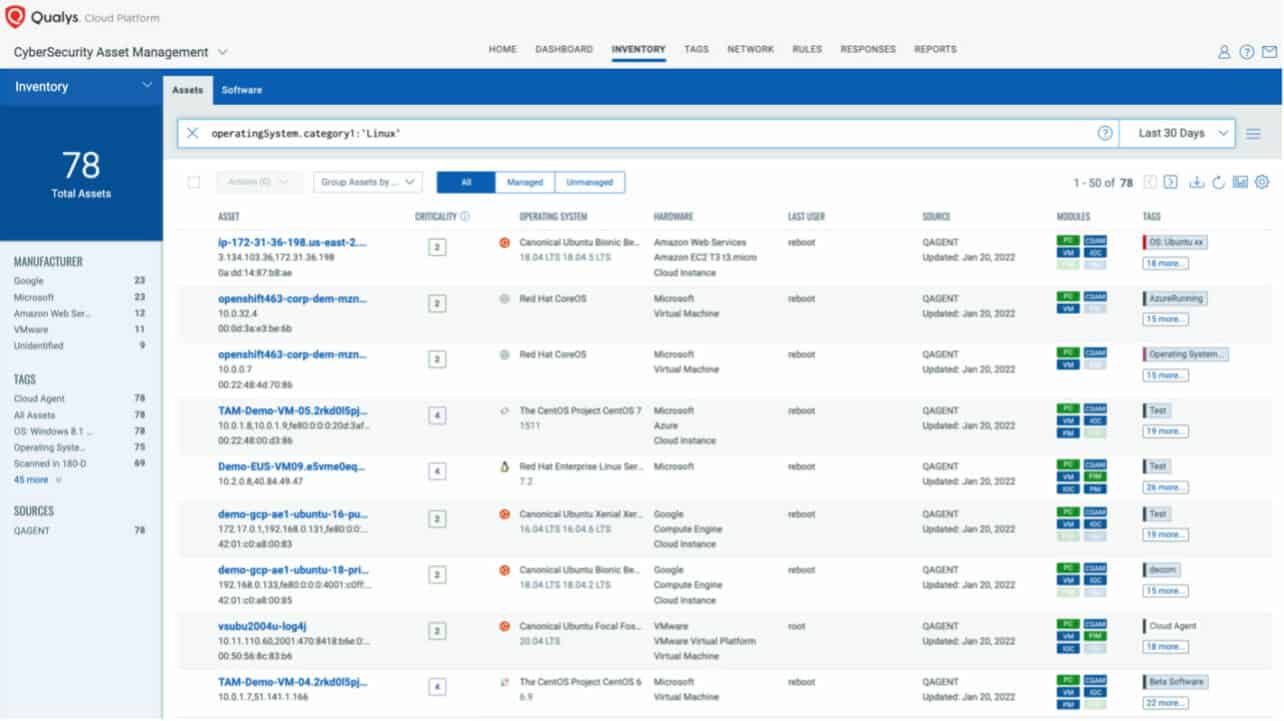

De grote leveranciers van Linux-distributies hebben inmiddels al patches uitgebracht. Qualys roept beheerders op hun systemen die op Linux draaien goed te controleren op de aanwezigheid van de exploit en/of de aanwezigheid van hackers op de systemen. Zij moeten hierbij letten op log entries als ‘The value for the SHELL variable was not found the /etc/shells file’ of ‘The value for environment variable […] contains suspicious content’. Qualys geeft ook aan dat PwnKit kan worden uitgevoerd zonder sporen achter te laten.

Gebruikers die niet direct kunnen patchen, kunnen ook een tijdelijke maatregel nemen die de werking van de exploit onmogelijk maakt. Hiervoor moeten zij het chmod 0755 /usr/bin/pkexec-commando gebruiken voor het verwijderen van de SUID-bit uit het pkexec-commando. Dit voorkomt dat het commando als een binary draait.