Een remote code execution-kwetsbaarheid in de Nashorn engine van Apache Cassandra kan potentieel tot grote problemen leiden voor systemen van grote bedrijven. Hiervoor waarschuwen securityspecialisten van DevOps-specialist JFrog.

Apache Cassandra is een open-source gedistribueerde NoSQL databasebeheersysteem voor het afhandelen van grote hoeveelheden data op standaardservers. Het systeem, oorspronkelijk ontwikkeld door Meta, biedt een hoge beschikbaarheid voor deze grote hoeveelheden data zonder dat dit problemen veroorzaakt.

Dit maakt de tool bijzonder geschikt voor applicaties die voor deze grote hoeveelheden data de gebruiksactiviteit in de gaten houden en analyseren. Bijvoorbeeld voor social media analytics en messaging-platforms. Onder de grootgebruikers zijn onder andere Netflix, Reddit, Constant Contact, maar ook bijvoorbeeld Cisco.

Werking aangetroffen kwetsbaarheid

De kwetsbaarheid CVE-2021-44521 heeft een indicatie van 8,4 en is daarmee zeer belangrijk. Volgens de securityexperts van JFrog zorgt de kwetsbaarheid voor het mogelijk op afstand kunnen uitvoeren van (kwaadwillige) code.

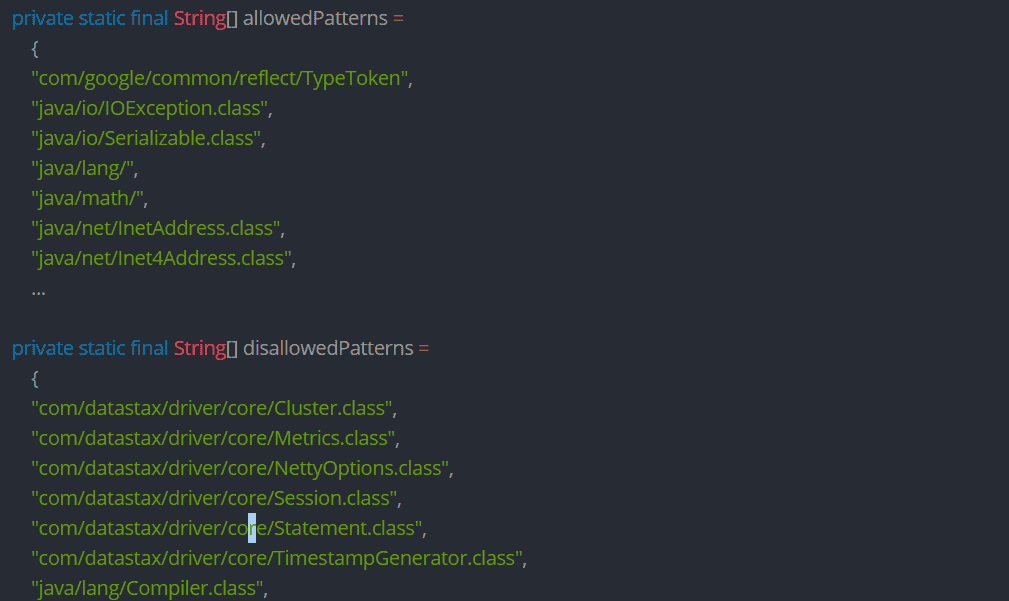

Het probleem doet zich specifiek voor bij de Nashorn engine binnen de Runtime-omgeving van Apache Cassandra. De securityspecialisten geven aan dat deze Nashorn engine niet veilig is wanneer niet-vertrouwde code wordt geaccepteerd. Hierdoor zou iedere dienst die dit gedrag accepteert, de Nashorn execution in een sandbox-omgeving moeten stoppen.

Toch kunnen hackers met niet-standaardconfiguraties deze Nashorn engine misbruiken en zo toegang krijgen tot een aangevallen systeem. De onderzoekers van JFrog geven aan dat alleen Nashorn engines die niet standaard zijn geconfigureerd kwetsbaar zijn voor de hack.

Updates belangrijk

Apache heeft inmiddels een patch uitgebracht. De security-experts roepen daarom op dat iedereen die Apache Cassandra gebruikt een update naar de laatste versie moet uitvoeren. Meer concreet geldt dat gebruikers van v3.0x moeten updaten naar v3.0.26, v3.11.x naar v3.11.12 en v4.0.x naar v4.0.2.