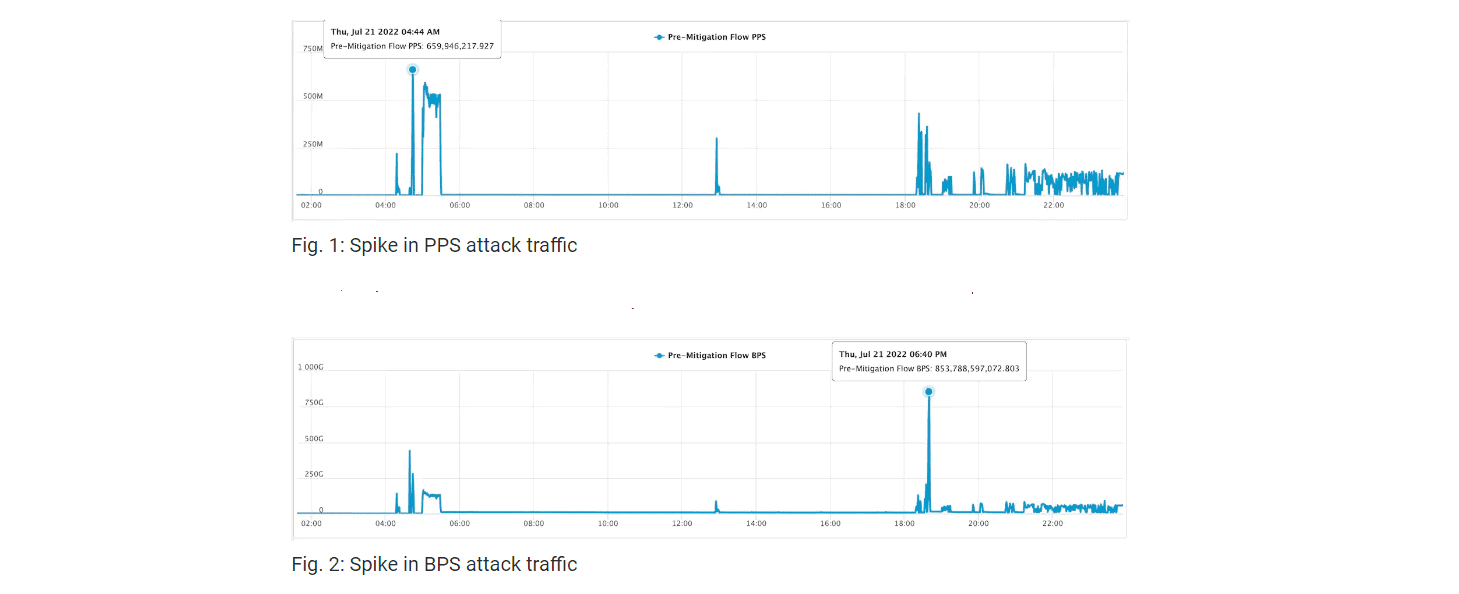

Akamai heeft onlangs een van de grootste DDoS-aanvallen in Europa weten af te slaan met zijn speciale ‘wasstraten’. Op het hoogtepunt verstuurden hackers 659.6 miljoen packets per seconde (Mpps) en 853.7 Gbps aan data gedurende 14 uur naar het getroffen bedrijf.

Volgens de security- en cloudspecialist kreeg het getroffen bedrijf gedurende 30 dagen constant een DDoS-aanval te verwerken. Op het hoogtepunt, 21 juli, kreeg het bedrijf een recordaantal van verzoeken: 659.6 miljoen packets per seconde (Mpps) en 853.7 Gbps aan dataverkeer.

Geavanceerd botnet

Uit het onderzoek naar deze aanval kwam naar voren dat de hackers een zeer geavanceerd en wereldwijd botnet gebruikten. De aanval had verschillende IP-adressen van het bedrijf als doelwit. Het bedrijf werd in de periode 75 keer via meerdere vectors aangevallen.

Denk daarbij onder meer aan het user datagram protocol (UDP), maar ook aan UDP fragmentation, ICMP flood, RESET flood, SYN flood, TCP anomaly, TCP fragment, PSH ACK flood, FIN push flood en PUSH flood.

Migitatieproces

De aanval werd afgeslagen met behulp van het Prolexic-platform van Akamai. Dit platform bestaat uit 20 wereldwijde ‘wasstraten’ met een hoge capaciteit. Deze wasstraten bevinden zich dicht bij de bronnen van DDoS-aanvallen en bij slachtoffers.

Tijdens een aanval wordt het kwaadaardige IP-verkeer via het Akamai Anycast-netwerk naar de dichtstbijzijnde wasstraat geleid. In deze wasstraat worden door het Security Operations Center (SOC) van Akamai specifieke maatregelen toegepast die de aanval moeten stoppen.

In het geval van de nu geconstateerde DDoS-aanval verwerkten de wasstraten van Akamai ieder nooit meer dan 100 Gbps aan dataverkeer van de complete aanval. Dit betekent dat de wasstraten zijn opgewassen tegen dit soort grootschalige DDoS-aanvallen.