Voor veel organisaties is het realiseren van de juiste securitystrategie een puzzel die nooit af komt. Vaak wordt aangenomen dat je eerst je applicatielaag op orde moet hebben voordat je naar het databeleid kan gaan kijken. “Het is de totale benadering die je organisatie veilig maakt”, stelt Micro Focus. De leverancier van securityoplossingen ziet ook dat applicaties op beveiligingsvlak hoge prioriteit moeten hebben, maar goede data-security is misschien wel even belangrijk.

Micro Focus beschikt over een breed portfolio dat helpt bij het op orde brengen van de security-strategie van organisaties. Door de gesprekken die het met klanten voert, weet het precies welke problemen er momenteel spelen. Het gaat dan over hele specifieke zaken, maar ook inefficiënte aanpakken die in de praktijk regelmatig voorkomen. Daarbij wordt het belang van applicaties, data en identiteiten niet altijd even goed geprioriteerd.

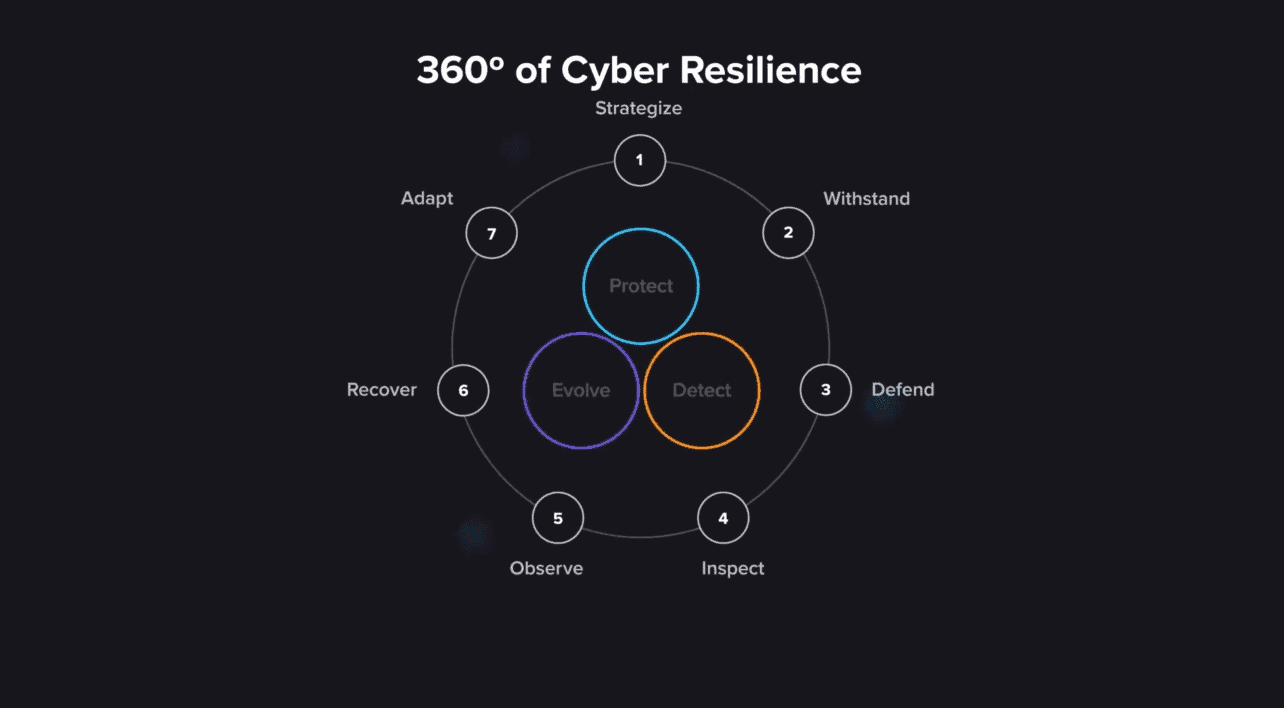

Als bedrijf kan je daarom het best een ‘cyber resilience’-aanpak hanteren. Deze aanpak houdt rekening met de aspecten die bij ieder modern bedrijf terugkeren: applicaties, gebruikersrollen en data. Het gaat dan om het ontwikkelen van een applicatie, waarbij de code getest wordt en ervoor gezorgd wordt dat de applicatie aanvallen kan weerstaan. Ook kijkt men naar wie de applicatie gaat gebruiken en er toegang tot moet hebben. Wat iedere applicatie eveneens gemeen heeft, is dat ze data generen en/of consumeren.

Tip: Software testen: niemand twijfelt aan nut, toch gebeurt het te weinig

“Bedrijven hebben echter niet altijd in beeld wat voor data er gegeneerd wordt, of die data wel op de juiste manier gegenereerd wordt en of die data misschien wel op plaatsen terecht komt waar het schade kan veroorzaken”, stelt Pre Sales Consultant Chris Winter van Micro Focus. Dat is de kern van het probleem dat Winter vaak tegenkomt. En dus is het tijd om data, net als applicaties, continu hoog op de prioriteitenlijst van de chief information security officer (CISO) te houden.

Discover, analyse en remediate

Om zicht te krijgen op data en de risico’s die daaraan kleven, kunnen bedrijven verschillende stappen ondernemen. Ten eerste moet er het besef zijn dat niet alle data hetzelfde is. Zo is er ongestructureerde data die voortkomt uit tekst, video en audio. Dit soort data ontstaat bijvoorbeeld tijdens een virtueel overleg bij een financiële dienstverlener, waarbij via een videoconferencing-dienst gevoelige informatie over aankomende transacties gedeeld wordt. Daarnaast is er ook droge applicatie data, voortkomend uit software als Customer Relationship Management (CRM) en Enterprise Resource Planning (ERP). Dergelijke data bevindt zich vaak in een database en is vaak georganiseerd, wat de informatie eenvoudiger doorzoekbaar maakt dan ongestructureerde data.

Wanneer duidelijk is of ongestructureerde data of gestructureerde data extra aandacht vereist, zijn er gerichte oplossingen op in te zetten. De Micro Focus-producten zijn namelijk toegespitst op gestructureerde of ongestructureerde data. Met de oplossingen zijn onder andere discovery-processen te doorlopen, maar ook via policies data te verplaatsen of beschermen met behulp van encryptie. Wellicht is de nood voor het in beeld brengen en ontdekken van data van jouw organisatie hoog? Of heb je juist behoefte aan het het toepassen van encryptie en/of het verplaatsen en verwijderen van data? Allemaal wensen waar Micro Focus op in kan spelen.

Hoe ziet het er precies uit?

Als we hier wat verder op inzoomen, zien we dat met name de discovery-oplossingen een basis bieden waar een goed security-beleid op gebouwd kan worden. Gebruikers krijgen hiermee inzicht in alle databronnen binnen het bedrijf. Op die manier kan via een dashboard bekeken worden wat er allemaal rond gaat. Dit is handig voor het bestuderen van grote datasets, maar ook het tot in de detail analyseren van datapunten. Deze discovery-mogelijkheden verschillen wel per type data. Bij video- en audiogesprekken kan je bijvoorbeeld een volledige index van wat gezegd wordt bouwen. Bij databases wordt data discovery echter meer toegepast op het zoeken naar privacy gerelateerde informatie, zoals telefoonnummers en e-mailadressen. Uiteindelijk blinken de discovery-tools uit in hun veelzijdigheid: van de locatie en status van gevoelige data bekijken, het bepalen hoe je je databases op kan schonen tot het voeren van een goed General Data Protection Regulation (GDPR)-beleid.

Voor bedrijven die hun data-beleid nog wat verder op willen voeren, zijn er ook encryptie- en beschermingsoplossingen in de vorm van Micro Focus Voltage. Met deze software kan het encryptiebeleid en de security-policies van je bedrijf in de praktijk gebracht worden. Bedrijven uit de financiële dienstverlening en overheidsorganisaties kiezen bijvoorbeeld voor zo’n versterkt beleid, omdat ze binnen hun databases hele gevoelige informatie hebben opgeslagen. Daar passen ze vervolgens strenge versleutelingsconfiguraties op toe.

Hoewel het aan de discovery- en remediation-kant om losse producten gaat, kan Micro Focus uiteraard wel voordelen bieden aan bedrijven die meerdere producten afnemen. Gebruikers die vanuit de Structured Data Management-oplossing discovery-processen doorlopen, kunnen op een gegeven moment tot de conclusie komen dat ze een dataset graag versleuteld zien worden. Door deze dataset integraal door te schuiven naar de Voltage-oplossing, wordt er automatisch een mask over gelegd. Er is dan zo snel mogelijk encryptie op uitgevoerd, ongeacht de locatie

Uiteindelijk gelooft Micro Focus heel erg in deze gerichte oplossingen. Het wil met sterke producten problemen oplossen die er bij organisaties spelen. Op die manier kan het uitgroeien tot een one-stop-shoppartner van bedrijven, maar ook uitsluitend hele specifieke probleem adresseren. Bedrijven kloppen soms aan om alleen gebruik te maken van de Micro Focus-diensten voor het verplaatsen van data tussen omgevingen en die data in een veilige kluis plaatsen. Zulke klanten gaan naar verloop van tijd misschien wel meer producten afnemen, vanwege de eerste ervaringen met Micro Focus. Volgens Winter zien klanten ook echt de meerwaarde in van zo’n brede aanpak met gerichte oplossingen, aangezien ze precies aan de wensen van de eindgebruiker voldoen. Vervolgens moeten de sterke onderliggende integraties van de integrale benadering een succes maken.

Oplossingen vertrouwen op ontwikkelde engines

Organisaties die bij Micro Focus aankloppen voor een variëteit aan oplossingen, kunnen daarnaast voordeel halen uit de samenwerking van de onderliggende engines. Hoe meer Micro Focus-oplossingen bedrijven gebruiken, hoe meer data er via die engines loopt. Dat betekent ook dat de engines meer waarde kunnen halen uit die data. De volgende engines trekken conclusies uit die berg met informatie:

- Intelligent Data Operating Layer (IDOL) – maakt data doorzoekbaar en begrijpelijk. Onder meer in te zetten voor discovery-werkzaamheden en het herkennen en volgen van gezichten in videobestanden.

- Vertica – met name de engine achter de Business Intelligence (BI)- en analytics-toepassingen van Micro Focus. Wordt in mindere mate gebruikt voor security-oplossingen.

- User Behavior Analytics – een stuk software dat veel logs analyseert, om normaal gedrag vast te stellen en afwijkingen op te sporen.

IDOL wordt op security-vlak veel gebruikt voor data discovery-zaken die we eerder aanhaalden. Het kan daarbij gaan om geautomatiseerd data classificeren, file indexing en het opsporen van gevoelige informatie in video’s.

We zien insider threats steeds vaker langs komen.

De User Behavior Analytics-engine is daarentegen meer geschikt voor Security Information and Event Management (SIEM)-toepassingen. Het haalt veel informatie op door logs te lezen, uiteraard zoveel mogelijk anoniem. Hieruit moet duidelijk worden hoe medewerkers en het bedrijf zich gedragen. Er wordt bijvoorbeeld gekeken naar afwijkingen op basis van roltoegang en werktijden. Als meerdere afwijkingen vastgesteld worden, signaleert de engine gedragsverandering. De security operator en -oplossingen moeten dan direct getriggerd worden, want het kan wijzen op een gehackt account of een insider threat. Zeker nu dergelijke bedreigingen steeds vaker voorkomen, kan de hulp van deze engine handig zijn. “De insider threat is een thema dat we tegenwoordig steeds vaker langs zien komen”, aldus Winter.

Unieke situaties vereisen gerichte aanpakken

Volgens Winter is het uiteindelijk verstandig om een gesprek aan te gaan over de security-strategie van je bedrijf met een partner als Micro Focus, aangezien dat kan leiden tot een gericht plan. Winter noemt hierbij een voorbeeld van een wat kleiner bedrijf dat intellectueel eigendom verloor aan een vertrekkend medewerker. Voor deze situatie lijkt de Behavior Analytics-engine inzetten in eerste instantie logisch, want daarmee worden dergelijke insider threats voorkomen. Het bedrijf in kwestie wist echter niet precies wat er allemaal gebeurt met zijn data en hoe de data opgeslagen werd. Na een analysegesprek startte men zodoende een discovery-traject om te kijken waar alle data zich bevindt en waar de risico’s liggen. Bijna de helft van de gebruikte storagecapaciteit bleek geruimd te kunnen worden, vanwege het dubbele karakter of omdat het overbodige data was. Alle overgebleven relevante data werd vervolgens op een veiligere plek geplaatst.

Een dergelijk voorbeeld toont aan dat de voor de hand liggende oplossingen niet altijd de juiste zijn. Ook laat het de noodzaak van een goede informatiebeheerstrategie zien. Niet ieder bedrijf heeft die strategie op orde en hoog op de prioriteitenlijst staan. Data veiligstellen is echter misschien wel net zo belangrijk als veilige applicaties. Wanneer aan de veiligheid van al die assets gewerkt wordt, kunnen bedrijven veel cyberbedreigingen buiten de deur houden. En zo wordt de gehele organisatie sterker.