Zeg je Wiz, zeg je eigenlijk ook meteen Security Graph. De graph database waarop feitelijk het hele bedrijf is gebouwd is zonder meer het meest onderscheidende onderdeel van het bedrijf geweest vanaf het begin. Tijdens een bezoek aan de eerste editie van Wizdom Londen, de EMEA-versie van de eigen conferentie, hoorden we hoe fundamenteel de graph is voor het bedrijf en wat we nog van Wiz mogen verwachten. Ambities zijn er namelijk in overvloed.

Wiz is een bijzondere securityspeler. Aan de ene kant heel jong (opgericht in 2020), maar ook al enorm succesvol. Wiz is als een komeet omhoog gekomen de afgelopen jaren. Het haalde in meerdere investeringsrondes een kleine 1,8 miljard dollar op en Alphabet/Google was dermate gecharmeerd van het bedrijf dat het na een eerder, afgewezen bod van 23 miljard eerder dit jaar voor 32 miljard dollar wel beet had en Wiz over gaat nemen. Als de voorgenomen overname goedgekeurd wordt, wordt Wiz ergens in 2026 onderdeel van Google Cloud.

De reden voor dit succes? Voor een deel zal het te maken hebben gehad met timing. De oprichting van Wiz viel min of meer samen met het begin van de coronaperiode. Veel bedrijven moesten toen naar de cloud en het CSPM (Cloud Security Posture Management)-aanbod van Wiz kon helpen om dit op een zo veilig mogelijke manier te doen.

Timing is zonder meer belangrijk, maar verklaart niet alles. Prestaties spelen ook een belangrijke rol. Op dat vlak horen we al jaren veel positieve geluiden over Wiz. De consensus tot nu toe: Wiz is niet goedkoop, maar wel erg goed. De reden daarvoor en daarmee eigenlijk de echte reden voor het succes van Wiz: de Security Graph.

Graph database is de basis

Een graph database is een bijzonder type database. Data in een dergelijke database wordt namelijk niet in tabellen, kolommen en rijen gezet zoals het geval is bij een relationele database. Een graph database modelleert data op zo’n manier dat de relatie tussen de afzonderlijke datapunten duidelijk is. Je zou het kunnen zien als een soort topologie zoals je die wellicht kent uit netwerkomgevingen. Dit heeft als groot voordeel dat er meteen veel meer inzichten uit zo’n database te halen zijn. Je hoeft geen ingewikkelde joins meer te doen bijvoorbeeld. Het is in principe allemaal duidelijk door alleen maar naar de data in de database te kijken.

Dit is in de basis wat de Security Graph van Wiz mogelijk maakt voor meerdere securityprofielen binnen organisaties. Met Wiz Lens, eerder dit jaar aangekondigd, is het mogelijk om alleen die informatie te zien die je in het kader van je rol mag zien.

Wiz is “maniakaal” als het gaat om Security Graph

Op deze graph database bouwt Wiz alles wat het doet. Het is daar zeer fundamenteel in. “Maniakaal” zelfs, in de woorden van Jiong Liu, VP Product Marketing bij Wiz, die we tijdens Wizdom spraken. Dit gaat behoorlijk ver, geeft ze aan. “We gooien de hele codebase van bedrijven die we overnemen weg zodra we ze gekocht hebben”, vertelt ze. “Alles moet op de graph”, volgens haar.

Tot nu toe heeft Wiz dit gedaan bij Raftt, Dazz en Gem Security. De eerste twee waren vrij kleine overnames, waarbij het volledig opnieuw bouwen van de codebase wellicht niet zo’n enorme operatie was. Gem Security was echter al behoorlijk ver doorontwikkeld wat betreft codebase, horen we van Arie Zilberstein. Hij kan het weten, want hij was een van de oprichters van Gem Security en is onderdeel van Wiz geworden door de overname.

Volgens Zilberstein is deze benadering belangrijk voor Wiz. Hij heeft het erover dat onderdelen van het Wiz-platform “in elkaar uitbreiden”. Dat kan alleen echt goed gebeuren als de codebase van de verschillende componenten identiek is, volgens hem: “Wiz is een platform, we knopen niet alleen verschillende producten aan elkaar.”

Wiz draait om veel meer dan CSPM

Het begon zoals al aangegeven met CSPM, waarmee het securitycontext leverde in de cloud. Vervolgens paste het bedrijf het ook toe voor het ontwikkelen van applicaties in de cloud met Wiz Code. Hiermee biedt het inzichten in waar code vandaan komt en waar eventuele kwetsbaarheden zitten. Inmiddels is er na de shift left van Wiz Code ook een shift right.

Met het nieuwe Attack Surface Management (ASM) kan het platform van Wiz securityteams helpen bij het opsporen van routes die aanvallers kunnen kiezen. Daarbij wil het zich vooral richten op routes die ook daadwerkelijk te gebruiken zijn door aanvallers, niet alleen hypothetische aanvalsroutes. Dat zijn namelijk de meest kritieke, die verdienen de meeste aandacht. Dit doet denken aan het verhaal van Pingsafe, dat begin 2024 is overgenomen door SentinelOne. Belangrijk om hier te vermelden is dat ASM niet alleen werkt in combinatie met cloudomgevingen, maar ook on-prem zijn werk doet.

Wiz Defend als security-hoeksteen

Het platform van Wiz biedt nu ook observability en security in runtime, dus met telemetrie die in real time wordt afgehandeld. Hiermee zet Wiz stappen die belangrijk zijn voor de SecOps-afdeling van organisaties.

Wiz Defend is in dit opzicht een belangrijk relatief nieuw product, horen we van Arie Zilberstein, een van de oprichters van Gem Security, dat door Wiz werd omgebouwd tot Wiz Defend. Dit is een Cloud Detection and Response (CDR)-toevoeging aan het Wiz-platform. Interessant is dat dit agentless werkt en dus een mooie aanvulling is op het agent-gebaseerde gedeelte van het portfolio.

Volgens Zilberstein is Defend “meer dan een product, het is een nieuwe benadering om teams aan elkaar te koppelen”. Traditionele tools voor SecOps zoals EDR en SIEM kunnen moderne cloudomgevingen simpelweg niet aan, geeft hij aan. Defend, gebouwd op de graph van Wiz, zorgt er volgens hem voor dat alleen de context die ertoe doet in de graph gezet wordt. Op deze manier kan Defend meerwaarde bieden voor meerdere teams, is het idee.

Hij noemt Defend “de beste vriend” van SIEM, juist omdat het alle ruis uit het signaal kan halen en alleen de belangrijkste dreigingen doorgeeft. Volgens hem is Defend bij klanten die het al gebruiken inmiddels de “hoeksteen” is geworden voor hun security-strategie.

Uitbreiding van graph naar SaaS

De cloud is uiteraard meer dan alleen IaaS en PaaS. Er draaien ook heel veel applicaties in. Die moeten ook goed beveiligd kunnen worden. Wiz had al integraties met onder andere Okta, OpenAI, Github en Snowflake, maar nu voegt het daar een aansprekende oplossing aan toe: Microsoft 365. Met de integratie met Microsoft 365 kunnen nu zaken zoals misconfiguraties en te ruime toegangsprivileges boven water halen. Daarnaast kan het gevoelige data in OneDrive en SharePoint identificeren en kan het riskante links en permissies als zodanig aanmerken. Uiteraard loopt ook hier alles weer via de Wiz Security Graph, om een en ander van context te voorzien.

Een dergelijke integratie bouwen is overigens geen sinecure, horen we van Liu. Ze noemt de integratie met Microsoft 365 wezenlijk anders dan de andere die we hierboven noemen. Daar ging het vooral om het scannen van code. Die integraties zijn dus gericht op ontwikkelaars. De integratie met Microsoft 365 zit veel meer in het SecOps-domein. Om dit soort integraties te kunnen bouwen en via de Security Graph meerwaarde te laten hebben, moet Wiz een “diep begrip van de workloads” zien te krijgen, stelt Liu. Met name identiteit zorgt voor veel complexiteit. “Bij het bouwen van de connectors voor Github en Snowflake hebben we ongeveer 50 procent van de tijd aan identiteit besteed”, volgens haar.

AI voor security en security voor AI

Een laatste onderdeel van het Wiz-platform dat we hier willen uitlichten heeft te maken met AI. Het gaat dan om de inzet van AI om organisaties beter te beveiligen, maar ook over het beveiligen van AI. Voor dat laatste heeft Wiz AI-Security Posture Management (AI-SPM) uitgebracht. Hiermee kunnen organisaties nu ook zaken zoals AI-agents en MCP-servers beveiligen, bovenop het beschermen en beveiligen van de inzet van de modellen die ze gebruiken. Het detecteren van Shadow AI is eveneens een belangrijke component van AI-SPM.

Daarnaast heeft Wiz recent ook enkele eigen agents uitgebracht: de SecOps Agent en de Issues Agent. Op het podium tijdens Wizdom kwam de SecOps Agents ook voorbij, maar leek de Issues Agent van naam te zijn veranderd in de Remediation Agent. De SecOps Agent moet voor en samen met securityteams sneller onderzoek kunnen doen naar dreigingen en daar op reageren. De Issues/Remediation Agent richt zich meer op het pro-actief oplossen van issues binnen organisaties.

Kan de graph een remmende voorsprong worden?

Het mag duidelijk zijn dat Wiz de mogelijkheden van de graph voor steeds meer zaken inzet. De vraag dringt zich dan ook op waar de grens ligt van wat er mogelijk is. Want Wiz heeft het zichzelf tot op zekere hoogte niet al te makkelijk gemaakt. Kan de graph ook zo groot worden dat hij op den duur aan kracht inboet? En heeft Wiz zich door de “maniakale” focus op de graph richting de toekomst niet te veel werk op de hals gehaald? En wordt het allemaal niet schreeuwend duur voor klanten als de graph een steeds groter gebied bestrijkt?

We stellen bovenstaande vragen ook aan Liu en Zilberstein. Op de vraag of de graph ook niet een keer te groot wordt, geeft ze aan dat Wiz deze extreem heeft geoptimaliseerd. Op dit moment zijn er nog geen redenen om aan te nemen dat ze tegen limieten aan gaan lopen. En ze hebben nu al 100 miljard zogeheten relationships in Amazon Neptune zitten, de graph database die Wiz gebruikt. Dit maakt Wiz ook meteen een van de grootste klanten van Amazon/AWS voor de database, maar dat terzijde.

Als we de vraag stellen of het altijd maar alles terug herleiden tot de basis, oftewel de graph, de groei van Wiz niet in de weg kan staan, krijgen we niet echt een eenduidig antwoord. “Mochten we in de hypothetische situatie komen dat we een bedrijf voor SaaS-security overnemen, dan moet alles op de graph komen”, antwoordt Liu volgens de lijn die Wiz tot nu toe heel hard heeft gehouden.

Bij nog grotere overnames dan Gem Security, mochten die er komen, betekent dat uiteraard wel heel veel extra werk. Gem Security werd na de overname drie maanden uit de lucht gehaald, waarbij de klanten van Gem Security naar Wiz werden gemigreerd. Dit deed Wiz zodat het product vanaf de graph weer compleet opnieuw opgebouwd kon worden. Mocht Wiz ooit een veel groter bedrijf overnemen, iets wat met de financiële steun van Google helemaal niet denkbeeldig is, dan is het maar de vraag hoe lang dat product dan uit de lucht is. Al zal Wiz tegen die tijd ongetwijfeld ook meer ontwikkelaars hebben die eraan kunnen werken, dus wellicht dat het uiteindelijk dan wel weer meevalt. Consequent een paar overnames per maand zien we Wiz echter niet snel doen.

Richting horizontaal platform

Tot slot is er de vraag over de kosten. Graph databases zijn erg krachtig, maar ook erg duur. De hoge prijs die Wiz aan Amazon moet betalen, komt uiteindelijk ook bij klanten terecht. Volgens Zilberstein is Wiz zich hier terdege van bewust. Het idee is dat Wiz ook andere tools vervangt. Dan gaan de kosten daar omlaag.

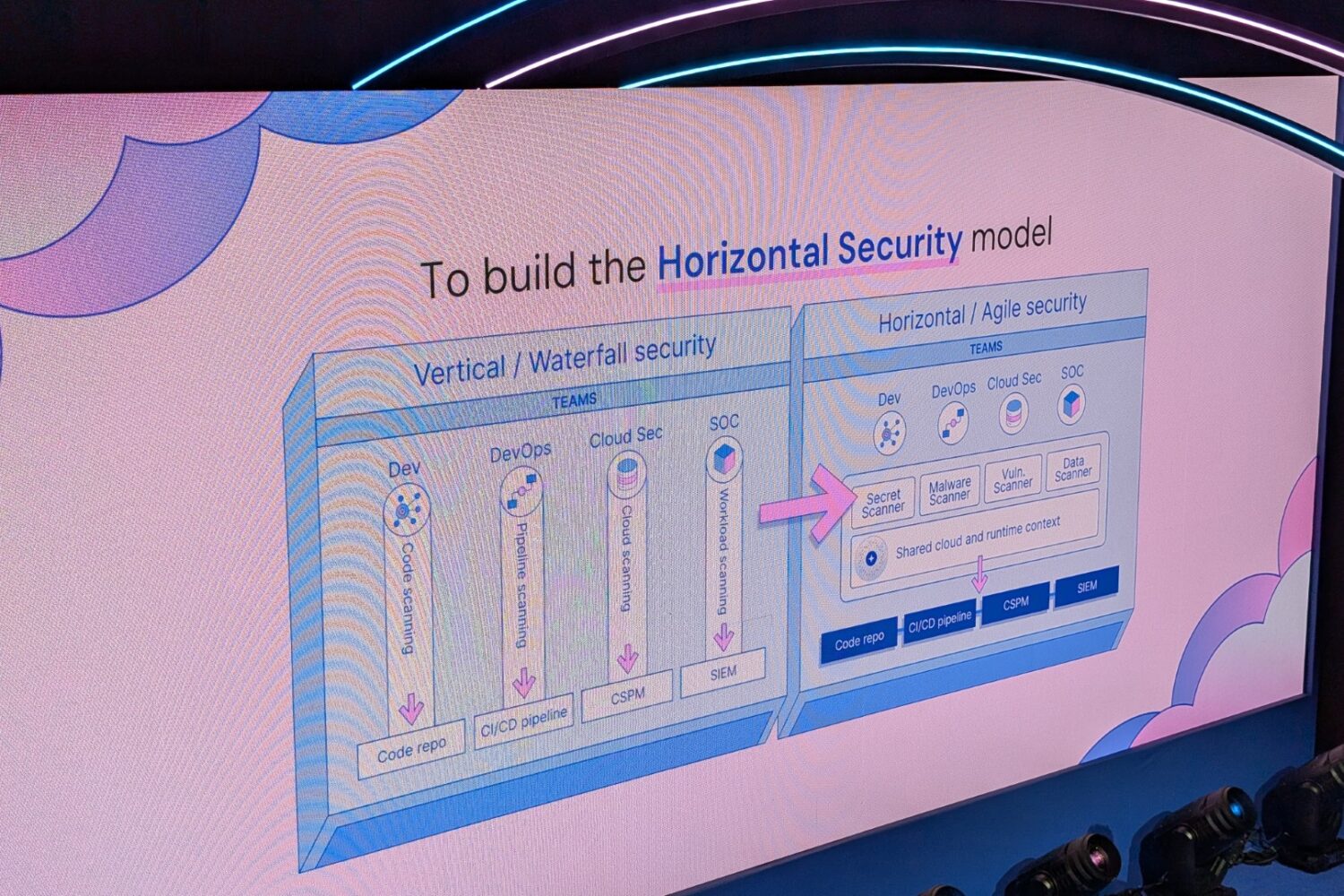

Of dat in de praktijk ook echt zo gaat werken, vragen we ons af. Tot nu toe gaat de securityrekening voor organisaties nog niet echt naar beneden, is onze ervaring. Aan de andere kant kan de focus op de onderliggende graph wel degelijk zorgen voor meer consolidatie. Hiermee is het namelijk mogelijk om het horizontale platform te bouwen waar Wiz het over heeft.

Waar veel andere platformen hogere platformlagen zijn bovenop bestaande platformlagen en dus verticaal georiënteerd zijn, is de horizontale Wiz-architectuur fundamenteel anders. Dit betekent onherroepelijk een meer prescriptieve en opinionated benadering en minder openheid. Er zijn wel partnerships met meer dan 200 andere (security-)partijen. Zomaar alles overal vandaan ingesten lijkt echter niet de benadering van Wiz te zijn. Dat levert een iets geslotener platform op dan je bij de verticale benadering ziet. Het resulterende horizontale platform presteert als het goed is wel beter. Dat is ook niet onbelangrijk. Wiz zou deze benadering onder de vlag van Google zomaar eens enorm kunnen gaan versnellen.

We eindigen met een van de laatste dingen die Jiong Liu ons vertelde: “We hebben geen securityprobleem, maar een code-kwaliteitsprobleem. We kijken dus ook naar het toepassen van de graph buiten security. Het is zo krachtig dat het ook onder andere platform engineers kan helpen.” Er komt dus zonder twijfel nog heel veel aan vanuit Wiz. Een ding is zeker, de graph zal de hoofdrol blijven spelen.