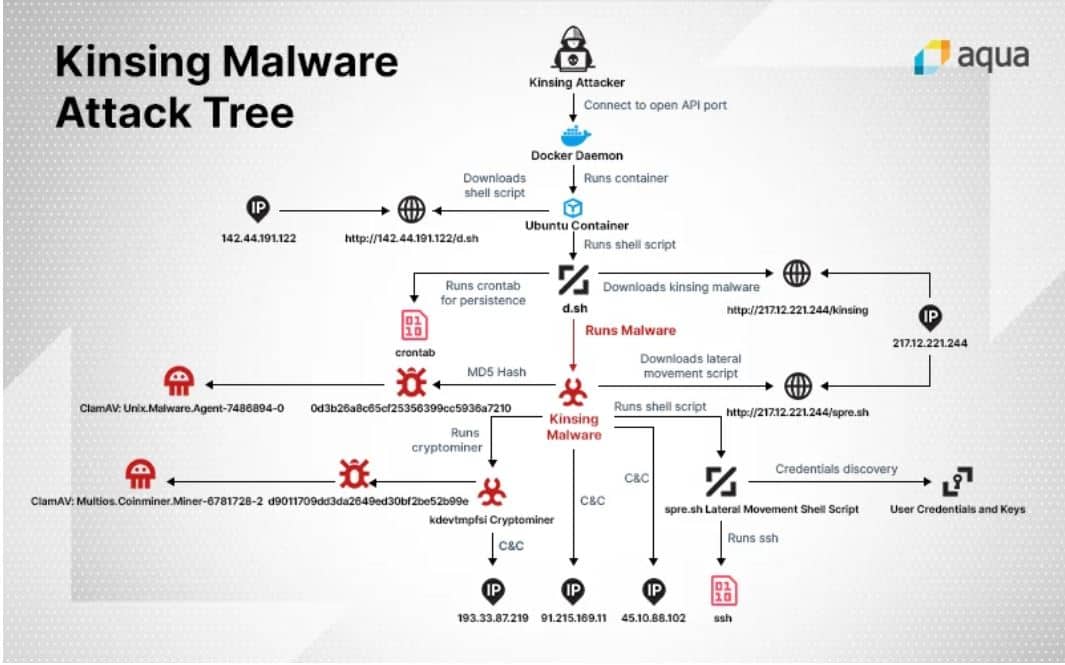

Onderzoekers van securityspecialist Aqua Security constateren dat hackers al enkele maanden Docker instances scannen op mogelijke onbeveiligde API-poorten. Wanneer deze worden gevonden, worden zij aangevallen om nieuwe Kinsing crypto-mining te installeren.

Uit onderzoek van de securityspecialisten blijkt dat hackers de afgelopen maanden instances van het containerplatform Docker aan het scannen die niet voldoende zijn beveiligd. Vooral kijken zij naar API-poorten die niet met wachtwoorden beveiligd zijn en zo voor iedereen open staan. Hackers krijgen zo toegang tot grote rekenkrachtbronnen en gebruiken die vervolgens voor crypto-mining.

Installeren van Ubuntu container

Concreet spinnen hackers, nadat zij tot een Docker instance toegang hebben gekregen via een onbeveiligde poort, een Ubuntu container op. In deze container downloaden en installeren zij vervolgens de nieuwe Kinsing-malware.

Secundaire functionaliteit

De Docker instance wordt vervolgens gebruikt voor crypto-mining, maar heeft ook secundaire functies. Zo verwijdert de gehackte instance met de malware eerder geïnstalleerde andere malware die lokaal kan draaien.

Verder verzamelt het lokale SSH-wachtwoorden, zodat de Kinsing-malware zich binnen het container-netwerk van het getroffen bedrijf kan verspreiden. Op deze manier kan de Kinsing-malware eenvoudig meerdere cloudomgevingen infecteren.

Al meerdere aanvallen

Volgens de securityexperts van Aqua Security is deze aanval met crypto-ming malware en botnets op Docker instances er één in een langere traditie. De eerste van dit soort aanvallen werd al in begin 2018 waargenomen. Sindsdien zijn al zes grote aanvallen gesignaleerd door verschillende securitybedrijven.

Beveiligingstips

De securityspecialisten roepen bedrijven dan ook op om de security settings van hun Docker instances goed na te kujken en ervoor te zorgen dat geen administratieve API’s onbedoeld via het internet toegang geven tot deze instances. Zij bevelen aan deze speciale API’s achter een firewall te plaatsen of alleen toegankelijk te maken via een VPN-gateway als zij online bereikbaar moeten zijn. Anders moeten zij gewoon worden uitgeschakeld.