Securityspecialist ProofPoint heeft onlangs actieve malware ontdekt, CopperStealer genoemd, die zich actief richt op het ontvreemden van wachtwoorden en andere inlogdata voor grote techplatforms. In samenwerking met onder meer Facebook en Cloudflare is de malware onschadelijk gemaakt.

De CopperStealer-malware werd begin januari van dit jaar opgemerkt en startte een direct een onderzoek van Proofpoint. De securityspecialist ontdekte dat deze malware zich richtte op het ontvreemden van wachtwoorden en andere inloggegevens van grote techplatforms. In eerste instantie vooral Facebook en Instagram, maar later ook Apple, Amazon, Bing, Google, PayPal, Tumblr en Twitter. De onderzoekers zien dat er een verwantschap bestaat tussen CopperStealer en de eerde al ontdekte malware-families als SilentFade, StressPaint, FacebookRobot en Scranos.

CopperStealer is een irritante vorm van malware, zo geven de onderzoekers aan. Er waren meer dan 80 verschillende varianten in omloop. In totaal detecteerden de veiligheidsspecialisten 4.655 unieke aanvallen in 159 landen, met India, Indonesië, Brazilië, Pakistan en de Filipijnen als belangrijkste landen.

Data ontvreemden uit browsers

Doel van de aanvallen was concreet het ontvreemden van Facebook, en later dook die van andere techplatforms, te ontvreemden die in browsers als Chrome, Edge, Yandex, Opera en Firefox waren opgeslagen. Met deze inloggegevens zochten de hackers vervolgens ongeautoriseerde toegang tot deze platforms om schadelijke advertenties te plaatsen en op deze manier geld te verdienen.

De CopperStealer-malware infecteert gebruikers van de techplatforms wanneer zij softwarebundels downloaden van bepaalde websites. Deze sites bieden de software illegaal aan en worden aangeprezen als zogenoemde ‘KeyGen’- of ‘Crack’-sites. Hierop worden samples van de software gehost, maar vaak voorzien van een hoop malware, zoals CopperStealer. Aanbieders van deze software willen hiermee de licentiebeperkingen van de software omzeilen.

Ook cookies misbruikt

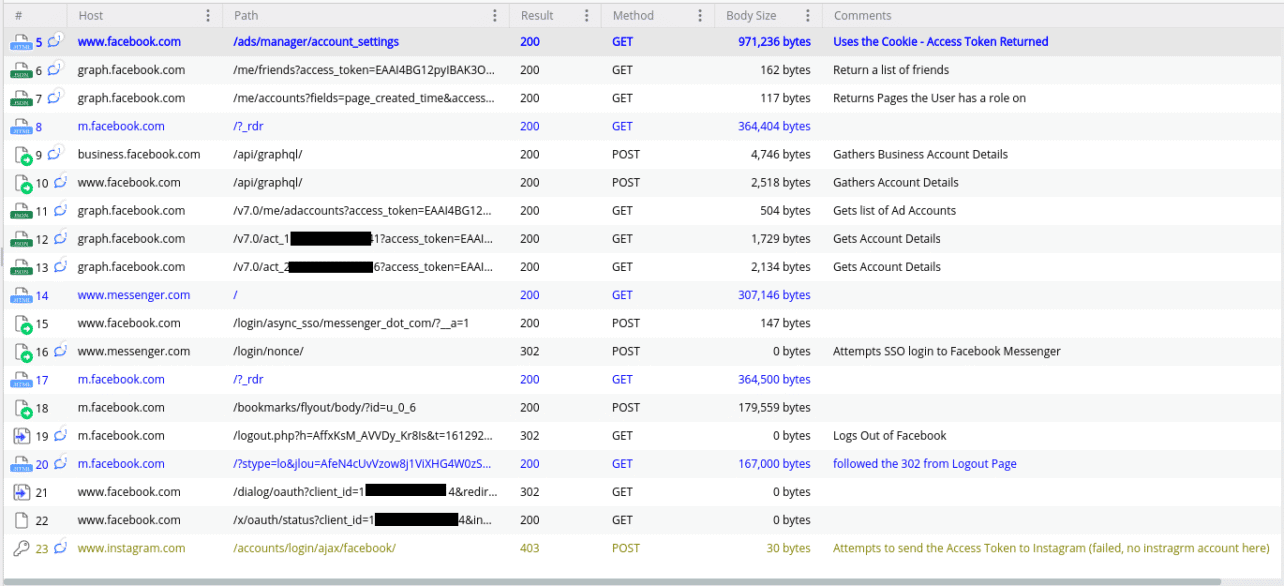

Naast wachtwoorden ontvreemde CopperStealer volgens Proofpoint ook in de browsers opgeslagen cookies. Dit om een User Acces Token van Facebook op te halen. Met dit token vroeg de malware aanvullende informatie op bij Facebook en Instagram voor meer context. Bijvoorbeeld lijsten met vrienden, advertentieaccounts van de getroffen gebruikers en een lijst met pagina’s waarvoor de getroffen gebruikers toegang hadden gekregen. Hiermee kon de malware zich vanzelfsprekend weer verspreiden.

Bestrijding CopperStealer

Proofpoint, Facebook en Cloudflare besloten om de distributie van CopperStealer te verstoren. Cloudflare plaatste hiervoor een waarschuwing voor de kwaadaardige domeinen en creëerde een zogenoemd ‘sinkhole’ voor twee van deze domeinen voordat deze door de hackers konden worden geregistreerd. Een sinkhole beperkt de mogelijkheden van hackers om data van slachtoffers te verzamelen en geeft beveiligingsspecialisten de tijd om data te verzamelen over de slachtoffers en het gedrag en de omvang van de malware te onderzoeken.

In de eerste 24 uur van de sinkholes werden 69,992 HTTP requests van 5,046 unieke IP addressen uit 159 countries gelogd. Deze kwamen overeen met 4,655 unieke besmettingen uit vooral Azië.

Na 28 uur activiteit van de geplaatste sinkholes nam het malwareverkeer drastisch af. Ook werd de malware niet langer gedistribueerd via enkele van de onderzochte websites.

Tip: Facebook aangeklaagd door Proofpoint wegens copycat-domeinnamen