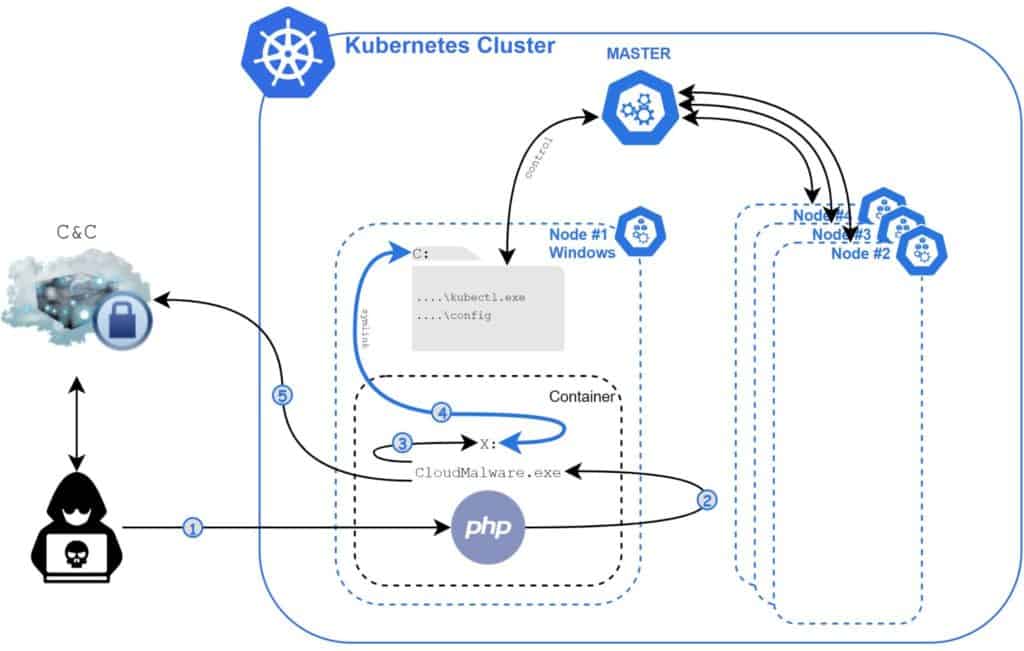

Securitybedrijf Palo Alto Networks heeft bekendgemaakt dat er voor het eerst malware is ontdekt, die gericht is op Windows-containers. De kwaadaardige software is omgedoopt tot Siloscape en heeft als hoofddoel het creëren van een backdoor in slecht geconfigureerde Kubernetes clusters om zodoende gecompromitteerde containers te draaien.

Volgens Palo Alto Networks is Siloscape verrassend geavanceerd. De meeste Linux-containermalware is ontwikkeld als cyptojacking aanval, zodat criminelen onopgemerkt cryptocurrency kunnen minen. Siloscape werkt echter meer als een trojaans paard door een backdoor te creëren. Hierdoor zijn verschillende soorten aanvallen mogelijk, waaronder DDoS en ransomware uitbuitingen. De malware zou daarbij maanden onopgemerkt op een server kunnen draaien, voordat deze echt actief wordt.

Het feit dat Siloscape clusters compromitteert maakt de malware gevaarlijker dan code die individuele containers target. Binnen een cluster zouden namelijk meerdere cloud-applicaties kunnen draaien, waar het bij een enkele container vaak maar om één applicatie gaat. Veel organisaties gebruiken Kubernetes clusters ook als ontwikkel- en testomgeving bij het verhuizen naar de cloud. Infiltratie in dit stadium zou kunnen leiden tot desastreuze software supply chain aanvallen.

Tientallen Siloscape slachtoffers

Om Windows-containers te compromitteren gebruikt de Siloscape malware een Tor proxy en een .onion domein. Hiermee kunnen de aanvallers anoniem verbinding maken met hun command and control (C2) server. De aanvallers targetten veelgebruikte cloudtoepassingen, zoals webservers, als initiële toegangsmogelijkheid. Vervolgens worden zogenaamde Windows container escape technieken ingezet om controle te krijgen over de onderliggende node.

Daniel Prizmant, senior security researcher bij Palo Alto Networks, geeft aan dat hij toegang heeft weten te verkrijgen tot deze server. In totaal heeft Palo Alto’s team voor bedreigingsinformatie, Unit 42, zo’n 23 actieve Siloscape slachtoffers geïdentificeerd. Ook zou de server 313 gebruikers hosten. De malware campagne zou al langer dan een jaar actief zijn, aldus Prizmant. Het Unit 24 niet gelukt om de oorsprong van Siloscape te herleiden. Microsoft is inmiddels wel op de hoogte gebracht van de situatie.

Tip: ‘Cybercriminelen spelen binnen minuten in op nieuwe kwetsbaarheden’