Verschillende firewall-systemen en andere security appliances van Zyxel hebben op dit moment te maken met aanvallen. Hackers hebben hiervoor een aantal kwetsbaarheden ontdekt in de SSL VPN-functionaliteit voor beheer op afstand.

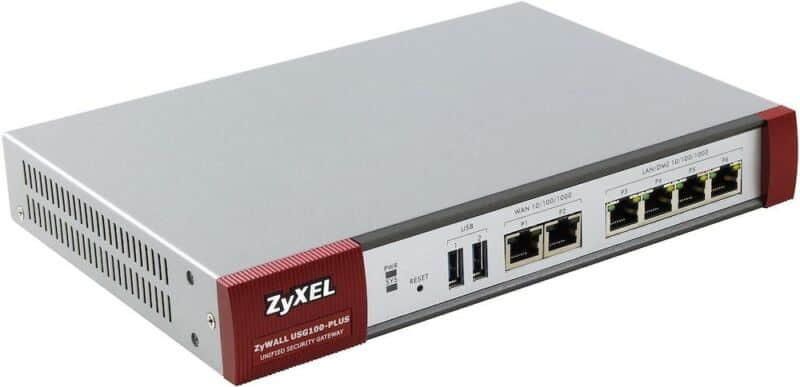

Zyxel geeft aan dat de aanvalsmethode inmiddels op het internet is gepubliceerd en dat daardoor in de komende tijd veel aanvallen kunnen worden verwacht. De hackaanval dook het eerst op in West-Europa. Zyxel kan niet aangeven in hoe de aanvalsmethode nu wereldwijd is verspreid. Volgens de fabrikant worden in ieder geval Zyxel USG/ZyWALL-, USG FLEX-, ATP-, en VPN-series systemen met de on-premise ZLD-firmware door de hack getroffen.

Opzetten SSL VPN-tunnels

Concreet zijn hackers, zo bericht fabrikant Zyxel in een e-mail aan klanten, in staat toegang te krijgen tot de firewall-systemen en andere security appliances door de authenticatie voor deze systemen te omzeilen. Vervolgens kunnen zij SSL VPN-tunnels opzetten naar in de devices ingebakken nog niet eerder bekende user accounts. Voorbeelden van deze accounts zijn onder meer ‘zyxel_silvpn,’ ‘zyxel_ts,’ of ‘zyxel_vpn_test’. Wanneer de hackers eenmaal de firewalls en andere security appliances zijn binnengedrongen, zijn ze in staat deze naar eigen inzicht aan te passen.

Nieuwe firmware op komst

Als antwoord op de aanval heeft de fabrikant inmiddels instructies uitgegeven hoe klanten deze aanvalsmethode tijdelijk kunnen tegengaan en binnen de perken te houden. Vanzelfsprekend wordt hard gewerkt aan een firmware-update die aan het probleem een definitief einde moet maken en het aanvalsoppervlak moet verkleinen.

Zyxel is de zoveelste grote (hardware)fabrikant of leverancier die dit jaar met aanvallen via kwetsbaarheden te maken krijgt. Zo werden al Dell Technologies, Cisco, VMware en QNAP getroffen, evenals securityspecialisten als Fortinet, Rapid7 en Pulse Secure. Maar denk natuurlijk ook aan alle commotie rondom Microsoft Exchange Server.