Een kwetsbaarheid in het Windows Remote Desktop Protocol (RDP) geeft met remote machine verbonden gebruikers toegang tot verbonden devices van andere gebruikers. Hackers kunnen dit uitbuiten voor een Man-In-The-Middle (MITM)-aanval.

Dat constateren securityonderzoekers van CyberArk. Met kwetsbaarheid CVE-2022-21893 is toegang te krijgen tot andere op afstand verbonden devices. Hierdoor is iedere gebruiker van een door RDP verbonden machine ook verbonden met via hetzelfde protocol verbonden devices van andere gebruikers.

Hackers kunnen volgens de experts deze kwetsbaarheid misbruiken voor het eenvoudig uitvoeren van man-in-the-middle-aanvallen. Zij krijgen hierdoor toegang tot de klembordgegevens, schijven en mappen van andere gebruikers en kunnen authenticatie via smartcards spoofen.

Tool voor compromitteren communicatiekanalen

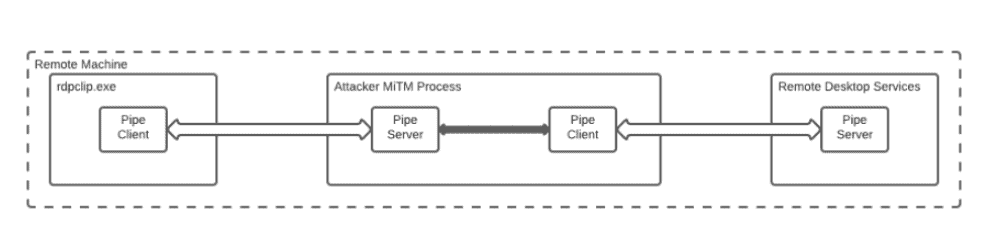

De onderzoekers ontwikkelden een tool waarmee zij de virtuele kanalen van het Windows RDP-protocol voor de communicatie tussen (bedrijfs)servers en clients konden compromitteren vanuit de machine. Wanneer hackers erin slagen de authenticatie en verificatie van de smart cards en bijbehorende PIN-codes onderscheppen, kan dit lek tot een grotere escalatie leiden van de inbraak. Dit doordat de hackers dan de beschikbaarheid krijgen over de toegangsrechten, zodat zij stapsgewijs dieper het bedrijfsnetwerk kunnen binnendringen.

Belangrijk om op te lossen

CyberArk Labs kwalificeert de nu gevonden Windows RDP-kwetsbaarheid als zeer belangrijk. Vooral omdat thuiswerken tegenwoordig steeds meer de norm is. Medewerkers van bedrijven zoeken vaak met dit specifieke protocol toegang tot de omgevingen van hun werkgevers. Dit maakt het aanvalsoppervlak van deze kwetsbaarheid natuurlijk zeer groot.

Inmiddels heeft Microsoft een patch uitgebracht voor onder meer alle Windows OS-versies en Windows Server-versies voor de gevonden kwetsbaarheid.