Twee medewerkers van het Nederlandse Computest hebben tijdens hackevenement Pwn2Own belangrijke kwetsbaarheden ontdekt in de veelgebruikte industriële ICS-systemen Iconics, Inductive Automation en Aveva.

Thijs Alkemade en Daan Keuper ontdekten in de industriële ICS-systemen een aantal kwetsbaarheden waarmee kwaadwillenden de systemen konden overnemen. Dit met alle gevolgen van dien.

Kwetsbaarheden op drie terreinen

In hun onderzoek constateerden de heren kwetsbaarheden in Control Server-oplossingen. De oplossingen zorgen voor de connectiviteit, de monitoring en het beheer van verschillende industriële systemen. De kwetsbaarheden werden aangetroffen in de control servers van Iconics Genesis64 en Inductive Automation Ignition.

Ook zijn kwetsbaarheden gevonden in de categorie OPC Unified Architecture (UA) voor industriële systemen. Dit is een universeel vertaalprotocol dat in bijna alle ICS-oplossingen en -toepassingen wordt gebruikt voor het versturen van data tussen de systemen van diverse vendors. In een .NET-implementatie toonden de Computest-medewerkers aan dat ongeautoriseerde toegang mogelijk bleek en hoe daarmee de werking van de systemen kan worden beïnvloed. Bij een C++-implementatie werd een mogelijk bron voor een DDoS-aanval gevonden.

Verder wisten Alkemade en Keuper een zwakke plekken in AVEVA Edge, een Human Machine Interface (HMI), te identificeren. Via een HMI kunnen beheerders toegang krijgen tot verschillende hardware-onderdelen. Wanneer deze door hackers zijn overgenomen, krijgen beheerders geen inzicht meer in de status en mogelijke problemen van de systemen. Dit kan productieprocessen flink verstoren, zonder dat dit wordt gesignaleerd.

Voor ICS-systemen veel werk aan de winkel

Volgens Computest laten de bevindingen zien dat er op het gebied van de beveiliging van ICS-systemen nog veel te winnen valt. Een inhaalslag is inmiddels al bezig, maar er moet nog veel meer gebeuren.

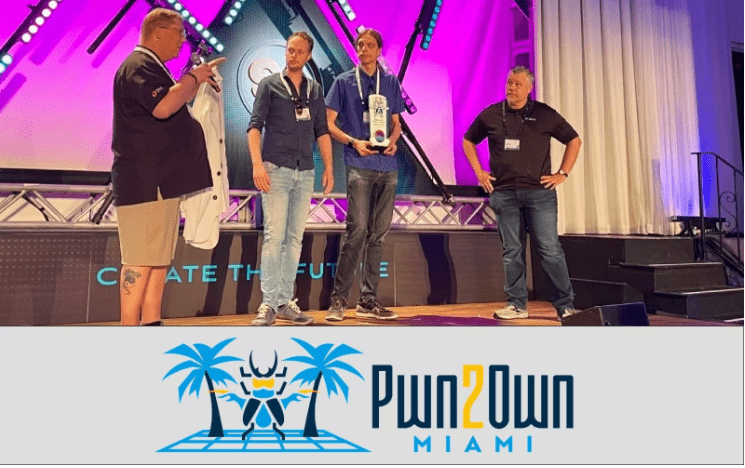

Het is de tweede keer dat Thijs Alkemade en Daan Keuper de Pown2Own-werdstrijd in de Verenigde Staten winnen. Vorig jaar wisten zij vele kwetsbaarheden te ontdekken in het videovergaderingsplatform Zoom. Beide hackers winnen met hun ontdekkingen een prijs van 90.000 dollar (ruim 83.000 euro).