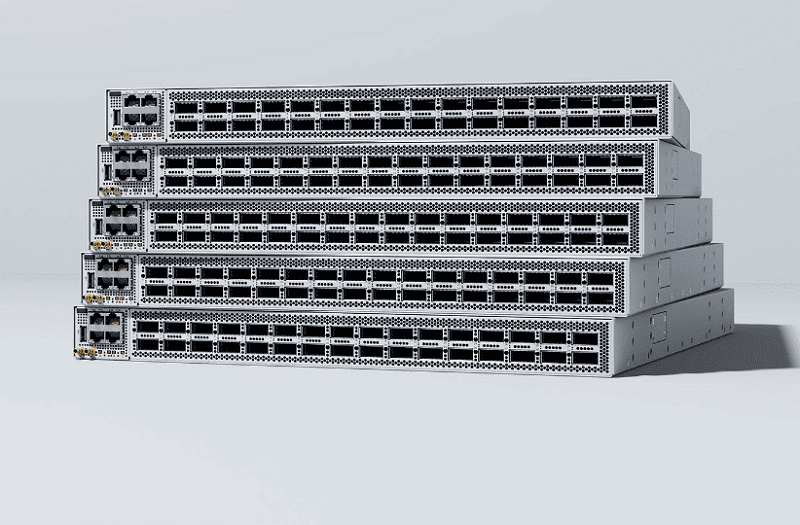

Cisco waarschuwt voor voor een kwetsbaarheid in de Nexus 9000 Series Fabric Switches. Door CVE-2023-20185 zijn hackers in staat versleuteld verkeer te lezen of aan te passen.

Volgens Cisco heeft de kwetsbaarheid te maken met de implementatie van de sleutels die door de CloudSec encryptiefunctionaliteit op de betreffende serie switches wordt toegepast.

Hackers die zich op het verbindingspad tussen twee ACI-sites bevinden, kunnen de kwetsbaarheid gebruiken om het versleutelde verkeer tussen de twee locaties te onderscheppen. Vervolgens kunnen zij crypto-analysetechnieken gebruiken om de versleuteling te breken.

Uiteindelijk kunnen zij het verkeer dat tussen de twee locaties wordt uitgewisseld lezen of zelfs aanpassen.

Meerdere Cisco Nexus 9000-versies

De kwetsbaarheid treft alle Cisco Nexus 9000 Series Fabric Switches die in ACI-mode draaien vanaf versie 14.0. Ook moeten zij onderdeel zijn van een Multi-Site-topologie en de CloudSec-encryptie aan hebben staan.

Het probleem heeft impact op de Nexus 9332C-switch, de Nexus 9364C fixed spine switches en de Nexus 9500 spine switches met een Nexus N9K-X9736C-FX line card.

Cloudsec-optie uitzetten

Cisco heeft nog geen patch voor de kwetsbaarheid uitgebracht en er is ook geen workaround beschikbaar. De techgigant adviseert klanten tijdelijk de CloudSec-feature voor de betreffende Nexus 9000 Series switches met de Nexus N9K-X9736C-FX Line Card uit te zetten en de ondersteuning van Cisco te vragen over alternatieve opties.

Lees ook: Mkb-routers Cisco hebben kritische kwetsbaarheden voor remote access