Het Nederlandse bedrijf Secior laat vandaag aan ons weten dat het op 1 december een nieuwe securitytool lanceert. Deze is specifiek gericht op de aankomende wetgeving rondom NIS2, die in oktober 2024 van kracht zal worden, waarna op 1 januari 2025 alle kritieke infrastructuur eraan moet voldoen.

Met de nieuwe tool van Secior kunnen organisaties hun cyberweerbaarheid analyseren. Hij heeft als doel om een ‘nulmeting’ te bieden aan organisaties, zo lezen we in het persbericht. Hiermee krijgen organisaties inzicht in de huidige staat van de verschillende cybersecurity-domeinen. Het is dus in feite een soort assessment. Uit dit assessment moet naar voren komen welke domeinen goed op orde zijn en op welke gebieden er nog wat werk verzet moet worden.

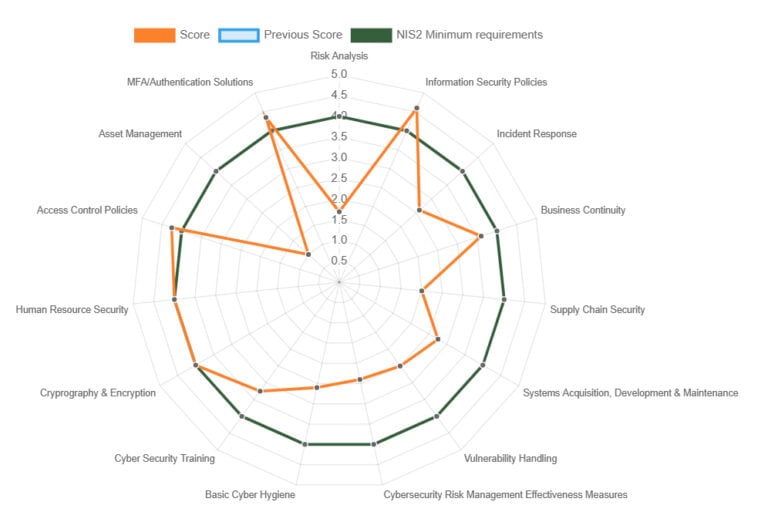

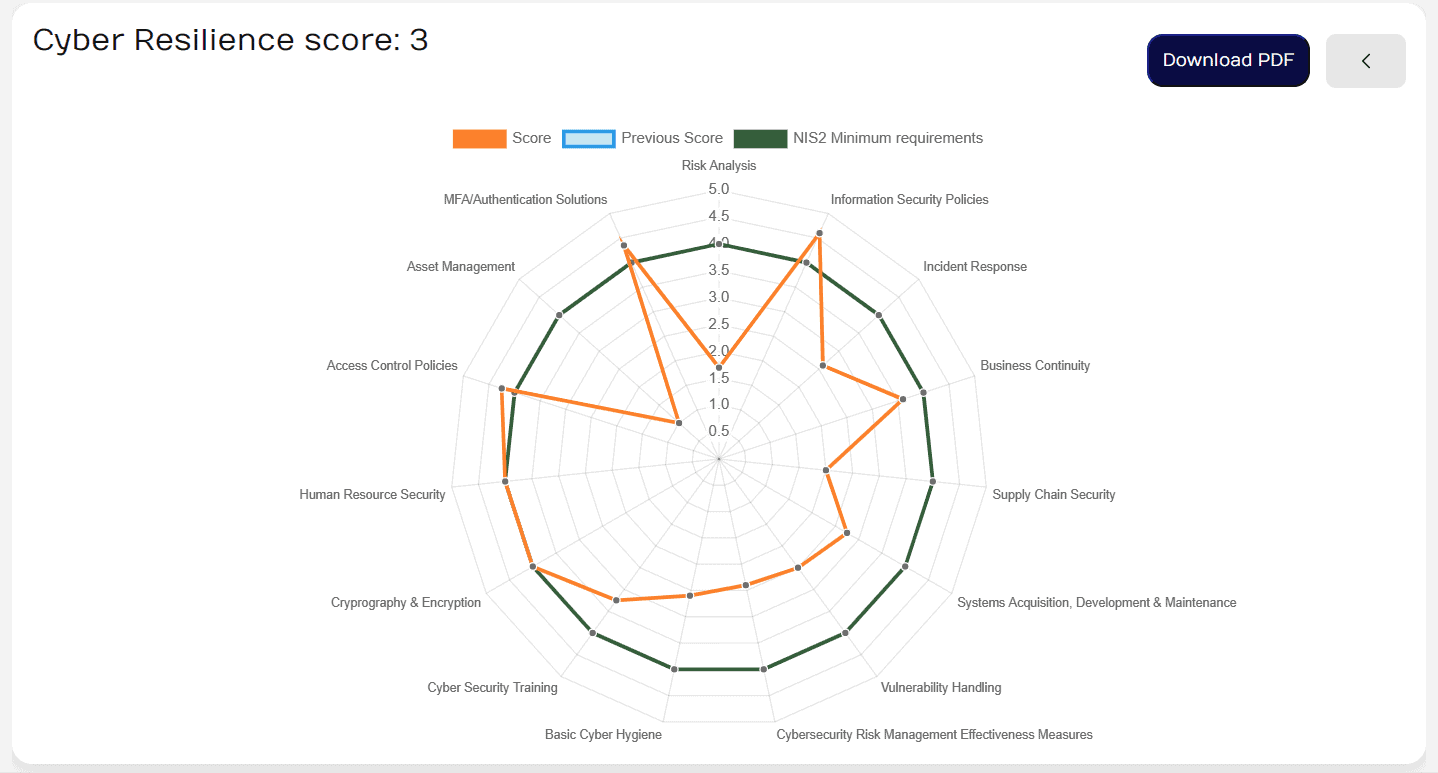

CISO’s of andere verantwoordelijke personen binnen organisaties die deze tool willen gebruiken, vullen een vragenlijst in. Deze host Secior na livegang zelf, vanzelfsprekend in een veilige omgeving. De tool analyseert de antwoorden die deelnemers geven op de vragen. Het zet deze vervolgens in een zogeheten spider diagram. Je ziet een voorbeeld van de uitkomst van deze tool hieronder:

NIS2 als kapstok, weerbaarheid op 15 domeinen

Al met al ziet deze NIS2 Cyber Resilience Analysis (CRA) tool van Secior er interessant uit wat ons betreft. Wel vroegen we ons af in hoeverre dit nu daadwerkelijk inzicht geeft in hoe goed een organisatie voorbereid is op NIS2. Dat is immers nog altijd slechts een richtlijn, de daadwerkelijke wetgeving moet nog komen.

We hebben onder andere hierover even kort gesproken met Fred Streefland, de CEO van Secior. Hij geeft meteen toe dat het inderdaad nog niet bekend is wat er exact in die wetgeving komt te staan. Hij voegt hier ook meteen aan toe dat de CRA die Secior vanaf 1 december aanbiedt weliswaar NIS2 als kapstok gebruikt, maar eigenlijk breder gaat. In bovenstaande afbeelding zie je in totaal 15 domeinen staan, waarop een organisaties beoordeeld wordt. Het idee is dat een organisatie die hoog scoort op deze cyberweerbaarheidsschaal, ook compliant zal zijn aan NIS2. Streefland durft de stelling aan dat organisaties die een 4 of hoger scoren op alle 15 domeinen, voldoen aan de richtlijnen voor NIS2. Dit is ongeacht wat er in de uiteindelijke wetgeving komt te staan.

Waarom is deze cyberweerbaarheidsanalyse belangrijk?

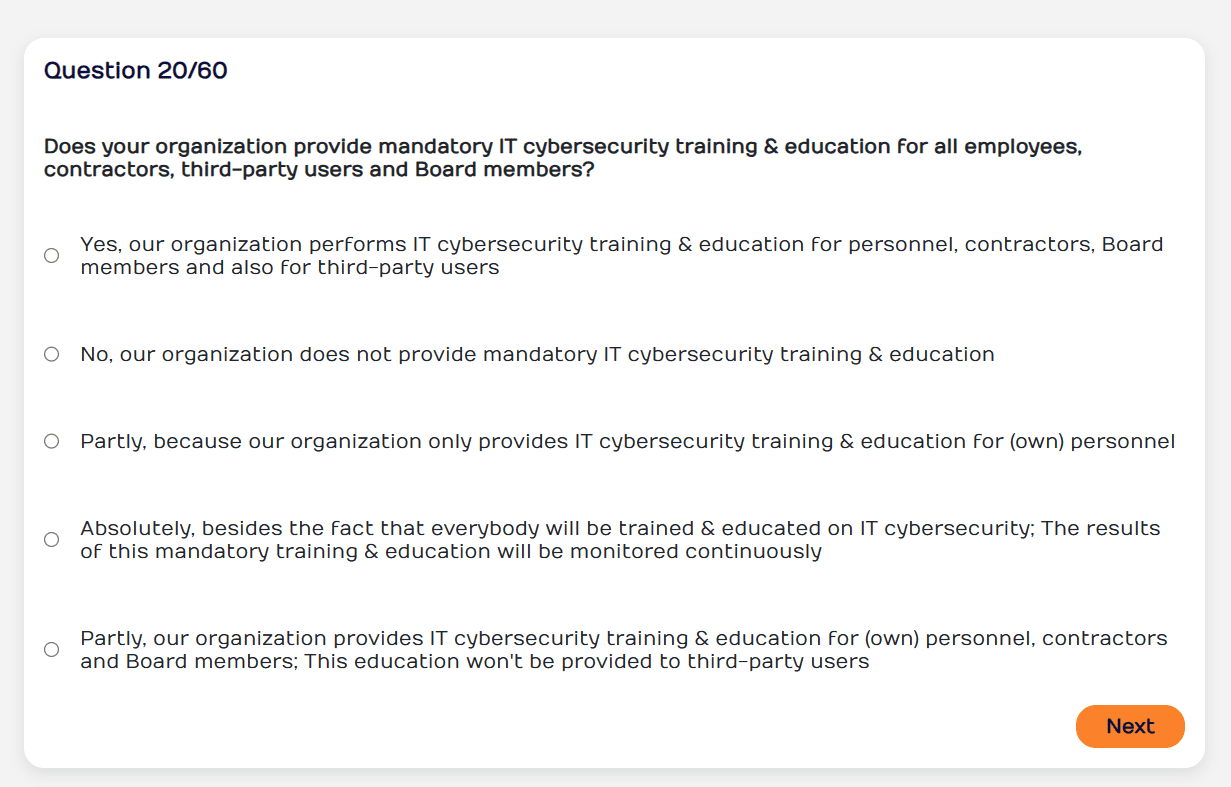

Een assessment op basis van een vragenlijst is alleen maar nuttig als de persoon die het invult het ook eerlijk invult. We hebben regelmatig vragenlijsten voorbij zien komen die meer over de intentie van de verantwoordelijke personen gaan dan over de realiteit. Dat schiet niet op, want dan krijg je doorgaans vooral een uitkomst die is gebaseerd op wensdenken of een foute perceptie van het eigen bedrijf. Idealiter ‘dwingt’ een dergelijke vragenlijst de invuller naar het voor zijn organisatie correcte antwoord.

We hebben ook even kort naar de vragen van de CRA van Secior gekeken. Deze zien er goed uit zo op het eerste gezicht. Er zijn voldoende antwoorden mogelijk en er is ook duidelijk expertise bij de opstellers aanwezig. Er zit veel detail en nuance in de verschillende antwoorden. Dit geeft ons in ieder geval de indruk dat Secior op het goede spoor zit. Streefland heeft dit zelf inmiddels ook al enkele malen ervaren, geeft hij aan. Zo zat hij recent nog naast een CISO van een grote organisatie die zal moeten voldoen aan NIS2 terwijl deze de vragenlijst invulde. De uitkomst was precies in lijn met zijn eigen oordeel. Dat geeft Streefland in ieder geval een signaal dat de assessment hout snijdt.

Niet iedere CISO zal het voor zichzelf allemaal net zo scherp hebben als de CISO in het bovenstaande voorbeeld. Eigenlijk had deze CISO deze tool helemaal niet nodig, behalve dan ter bevestiging van wat hij eigenlijk al wist. Voor andere CISO’s kan deze tool wellicht wel wat kwetsbare gebieden boven water krijgen. De uitkomsten van een tool zoals deze NIS2 CRA van Secior zijn voor iedere CISO handig om te hebben als het om het vastleggen van budgetten gaat. De CISO heeft immers ‘bewijs’ dat er moet worden geïnvesteerd.

Lees ook: OT-security van datacenters moet veel hoger op de agenda staan