Met ‘Operation PhishOFF’ lijkt er een einde te komen aan phishingbende LabHost. Deze criminele groep is door een internationale samenwerking tussen 18 landen en veiligheidsdiensten opgerold. Vijf aanhoudingen vonden plaats in Nederland. Maar hoe opereerden de LabHost-leden? En hoe zijn ze uiteindelijk tegen de lamp gelopen?

LabHost werd opgericht in 2021 en maakte het mogelijk om op eenvoudige wijze phishing-websites te creëren. Het gebruikersbestand van meer dan 2.000 kon uit bestaande fopvarianten van legitieme websites kiezen of nieuwe scam sites aanvragen. Zoals gebruikelijk bootsten deze pagina’s veelal banken, zorginstanties en postdiensten na om gevoelige gegevens van slachtoffers te ontfutselen.

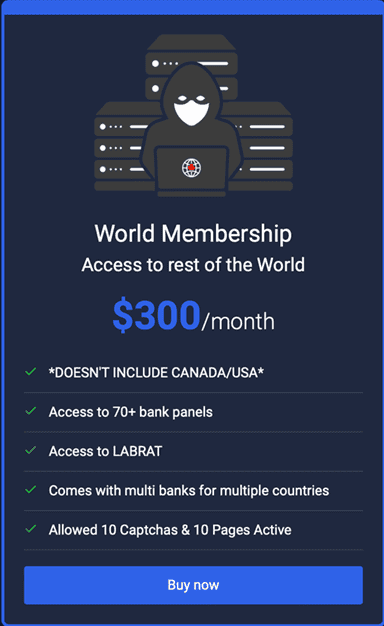

Deze ruim 2.000 gebruikers betaalden een maandabonnement voor toegang tot de dienst en leverden LabHost circa 1,1 miljoen euro op. Een ‘worldwide membership‘ kostte zelfs tussen de 230 en 350 euro per maand, waarmee kwaadwillenden op internationaal niveau phishing-campagnes konden opzetten. In totaal creëerde de LabHost-groep meer dan 40.000 frauduleuze sites in slechts drie jaar tijd.

Geïnfiltreerd en ontmaskerd

De aanloop naar de ondergang van LabHost begon al medio 2022. In juni ontvingen de Britse autoriteiten een tip van de Cyber Defence Alliance (CDA), een non-profit opgezet door vier internationale banken. Zodra de schaal van de operaties van LabHost duidelijk werd, schakelde de Britse politie andere eenheden in. Naast lokale organisaties raakten Europol en andere nationale autoriteiten betrokken, waaronder de Nederlandse politie. Private partners als Intel471, Microsoft en Trend Micro speelden tevens een cruciale rol.

De Britten wisten LabHost te infiltreren en konden vervolgens verdachten identificeren binnen dit criminele circuit. Het platform werd onderbroken, waarna de autoriteiten 800 gebruikers lieten weten dat ze waren ontmaskerd. Dit gebeurde door reguliere LabHost-berichten om te zetten naar een melding van de politie. De leden kregen details te zien over hoeveel ze aan LabHost hadden betaald, welke andere sites ze hadden bezocht en hoeveel data er met hen gedeeld was. Ofwel: je bent in beeld. “De komende weken en maanden” zouden deze voormalige LabHost-gebruikers wellicht nog een klopje op de deur kunnen verwachten, stelt de Britse politie nu.

In Nederland zijn vijf vermoedelijke LabHost-leden opgepakt in Leeuwarden, Papendrecht, Woudenberg en Vleuten. Allen zijn tussen de 21 en 36 jaar, laat de politie weten. Van deze verdachten zijn ook 57 gegevensdragers, ruim honderd simkaarten en vijf vuurwapens in beslag genomen.

Uitbesteding

Het voorbeeld van LabHost is een van velen. Phishing geldt als verreweg de meest gebruikte vorm van misleiding ten behoeve van cybercriminaliteit. Inmiddels kiezen kwaadwillenden er veelal voor om zich te specialiseren op een bepaalde tak van sport binnen het cybercriminele ecosysteem. Aanbieders leveren diensten aan anderen tegen betaling, zoals Phishing-as-a-Service in het geval van LabHost, naast bijvoorbeeld Ransomware-as-a-Service (zie LockBit) of Malware-as-a-Service (zie het inmiddels al oudere ZeuS).

Initial access brokers (IAB’s) als het opgedoekte Genesis Market maken het voor andere criminelen zeer eenvoudig om hun slachtoffers te vinden. Na een transactie beschikken kwaadwillenden immers over allerlei gegevens die een doelwit kunnen compromitteren, zoals bepaalde details die geloofwaardige, persoonlijk gerichte e-mailberichten mogelijk maken.

Een Europol-rapport concludeerde in september al dat deze vermarkting en specialisering bij cybercrime leiden tot snellere, laagdrempeligere aanvalscampagnes. Het leidt ook tot professionalisering. De interface van LabHost was bijvoorbeeld feitelijk niet te onderscheiden van een legitieme dienst.

Assistentie: voorbeeld Trend Micro

Trend Micro, een van de betrokken partijen bij Operation PhishOFF, deelt via een blog hoe het heeft bijgedragen aan het neerhalen van LabHost. Concreet onderzocht het bedrijf onder meer de infrastructuur die de criminele dienst inzette en de phishing-pagina’s die waren verbonden met gebruikers. Daarnaast voerde Trend Micro triage en clustering uit om LabHost-gebruikers op te sporen, waarna specifieke belangrijke individuen tot in groot detail werden onderzocht.

Uit het onderzoek bleek tevens hoe de aanvalspatronen van LabHost-leden eruitzagen. Een voorbeeld laat een ‘smishing’-aanval zien waarin de kwaadwillende zich via een SMS voordoet aan het slachtoffer als de Ierse douanedienst. De boodschap luidt dat er belasting moet worden overgedragen voordat er een levering plaats kan vinden. Vervolgens begeleidt de aanvaller het slachtoffer naar een volwaardige betaaldienst die de creditcardgegevens bemachtigt. Het domein “custom-express.info” lijkt op het eerste gezicht niet al te verdacht, terwijl de interface van de website zelf niet van echt is te onderscheiden.

Dit voorbeeld speelt eveneens in op de verwachtingen die Ierse gebruikers in het bijzonder hebben, laat Trend Micro weten. Immers hebben burgers in dit land relatief vaak te maken met berichten van de douanedienst aangezien leveringen regelmatig via het Verenigd Koninkrijk of de Verenigde Staten lopen. In andere landen kiezen aanvallers ietwat verschillende tactieken die passen bij het land in kwestie.

Lees ook: Orange Cyberdefense aan nieuw kabinet: “Actie tegen ransomware nodig”

Opgedoekt?

Het is nu de vraag of LabHost voorgoed verdwenen is. De indicaties vanuit de autoriteiten en Trend Micro suggereren dat de groep op uitvoerige wijze geïnfiltreerd is, waardoor het gehele netwerk opgeblazen lijkt. Daarnaast zijn allerlei individuen inmiddels bekend bij de politie – meer arrestaties kunnen volgen.

Slachtoffers zijn inmiddels geïnformeerd, in ieder geval binnen het Verenigd Koninkrijk. De Britse politie heeft 70.000 slachtoffers op eigen grondgebied herkend en daarvan 25.000 gecontacteerd. Wereldwijd wist LabHost 480.000 kaartnummers, 64.000 PIN-nummers en meer dan een miljoen wachtwoorden te bemachtigen.

Zoals gewoonlijk is het advies vanuit de betrokken partijen om een grotere bewustwording rondom phishing te bewerkstelligen. Belangrijk daarbij is om een werkomgeving te creëren waarin mensen die wél in phishing getrapt zijn, zich vrij voelen om dat te melden. Voor individuele slachtoffers geldt eveneens dat het daadwerkelijk melden van dergelijke cybercrime cruciaal is, hoewel dat helaas nog te vaak uitblijft.