Organisaties wapenen zich tegen nieuwe vormen van cybercriminaliteit, terwijl oude varianten malware nog altijd voor grote schade kunnen zorgen. Zo blijkt uit onderzoek van Tesorion dat Mirai en WannaCry nog altijd genesteld zijn in bedrijfsnetwerken, ondanks het feit dat patches en oplossingen breed beschikbaar zijn. Het is erg vervelend als je slachtoffer bent van een malware-aanval, maar het is extra zuur wanneer dit alles voorkomen had kunnen en moeten worden.

Het is een zaterdag midden in mei 2017. Je hebt net voor een week boodschappen achter in de auto gezet en de kinderen op de achterbank geïnstalleerd. Het is opvallend rumoerig en druk in de parkeergarage. Eenmaal een etage lager aangekomen, blijkt waarom: er kan geen auto meer naar buiten. Dat is op zichzelf niet vreemd; die slagbomen vertonen wel vaker kuren. Maar gezien de enorme opstopping, is het een serieus probleem. Intussen loopt de spanning op onder de wachtende automobilisten. De ijsjes uit de boodschappentas worden met luid gejuich op de achterbank ontvangen. ‘Ja hoor, eet maar op!’ Uiteindelijk ziet een BOA geen andere mogelijkheid dan de slagboompjes vakkundig te slopen en komt er weer beweging in de lange stroom auto’s.

Patch- en updatebeleid

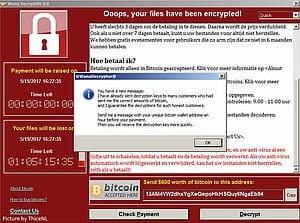

Wat de opgesloten automobilisten toen nog niet wisten, is dat de storing waarmee het internationale parkeerbedrijf te maken had, werd veroorzaakt door een ransomware-aanval. Een paar dagen eerder waren wereldwijd talloze bedrijven slachtoffer geworden van wat later als de WannaCry-gijzelsoftware bekend is geworden. Cybercriminelen hadden een kwetsbaarheid in Windows benut om binnen te dringen in systemen en bestanden te versleutelen. Alleen door betaling van 300 dollar aan Bitcoins zou de versleuteling worden opgeheven. Microsoft was al op de hoogte van het lek en had ook al een patch uitgebracht. Het feit dat er toch veel slachtoffers waren, geeft aan dat organisaties hun patch- en updatebeleid destijds niet op orde hadden. Zo ook het parkeerbedrijf.

Onveilige IoT-apparaten

Dat was toen. Nu we ruim 3 jaar verder zijn, zou je verwachten dat organisaties daar lering uit hebben getrokken en hun patch- en upgradebeleid op orde hebben. En nu dus goed beschermd zijn tegen WannaCry en zijn opvolgers. Toch? Maar niets is minder waar. Op bedrijfsnetwerken bewaakt door Tesorion wordt deze oude vorm van malware nog regelmatig waargenomen. Dat geldt bijvoorbeeld ook voor het Mirai-botnet. Mirai werkt vooral op IoT-apparaten, zoals videocamera’s en netwerk-routers voor thuisgebruik. In september 2016 werden grote hoeveelheden door Mirai geïnfecteerde apparaten ingezet om een grootschalige en gerichte denial-of-service-aanval te lanceren. Destijds hebben vele security-experts gewezen op het belang om ook deze apparaten, die zich meestal buiten, maar wel in verbinding met het netwerk bevinden, adequaat te beveiligen. In mei van dit jaar luidde de Consumentenbond nog de noodklok rondom onveilige beveiligingscamera’s van Chinese makelij. Het zou bijzonder eenvoudig zijn om dit soort apparaten te hacken en vervolgens de besturing over te nemen. Tesorion signaleerde tussen juli 2019 en juni 2020 ruim 150 infecties met Mirai en WannaCry.

Bewustwording

Het probleem is dat deze apparaten lastig te patchen zijn en dus moet je andere maatregelen nemen. De beste remedie is kwetsbare apparaten die geen software-update krijgen vervangen, wachtwoorden veranderen en anders zorgen dat het apparaat niet verbonden is met het internet – of alleen via een speciale beveiligde omgeving. De praktijk leert echter dat het lastig is een overzicht te krijgen van alle IoT-apparaten binnen de organisatie. Je moet er dus niet vreemd van opkijken wanneer een overijverige medewerker buiten het zicht van IT om internetapparatuur installeert zonder goed na te denken. Er is dan ook nog veel te doen om de bewustwording rondom cybersecurity naar een hoger niveau te brengen. Zorg dat medewerkers zich bewust zijn van de methoden waarmee ze blootgesteld kunnen worden aan social engineering en phishing en hoe ze daarmee om moeten gaan.

Back-ups van data

De kans Mirai nog geruime tijd voor ruis op bedrijfsnetwerken zal zorgen blijft aanwezig. Zorg er dan in ieder geval voor dat wanneer IoT-apparaten aangetast worden, cybercriminelen weinig schade kunnen aanrichten. Maak bijvoorbeeld back-ups van data, en wees er zeker van dat ze offline zijn opgeslagen. Zorg ook dat de restorefunctie regelmatig wordt getest. Het is misschien een utopie om je compleet veilig te wanen, maar als er een cybersecurity-incident optreedt, dan weet je wat je te doen staat. Voorkom dat parkeergarages, ziekenhuizen en wereldhavens op slot gaan vanwege reeds bekende malware.

Dit is een ingezonden bijdrage van Ernst Veen, product manager bij Tesorion. Via deze link vind je meer tips en kan je het onderzoeksrapport bekijken.