Het datalek bij marktonderzoeker Blauw zou zomaar eens het grootste datalek ooit in Nederland kunnen worden. Bij softwareleverancier Nebu heeft men het niet zo heel nauw genomen met de security hygiëne, maken we op uit data van SecurityScorecard en na inzage in het ISO 27001-certificaat van Nebu.

Het datalek bij Blauw, een Nederlands marktonderzoekbureau dat voor behoorlijk wat bekende namen werkt, wordt met het uur groter. Blauw werkt onder meer voor de NS, Vrienden van Amstel Live, VodafoneZiggo, zorgverzekeraar CZ, en nog tientallen andere organisaties. Van al die organisaties liggen er klantgegevens op straat, miljoenen Nederlanders zijn getroffen. Wij zijn in wat cijfers en documentatie gedoken om erachter te komen wat de oorzaak is geweest hiervan. En vooral ook, had dit voorkomen kunnen worden?

Software van Nebu is kwetsbaar

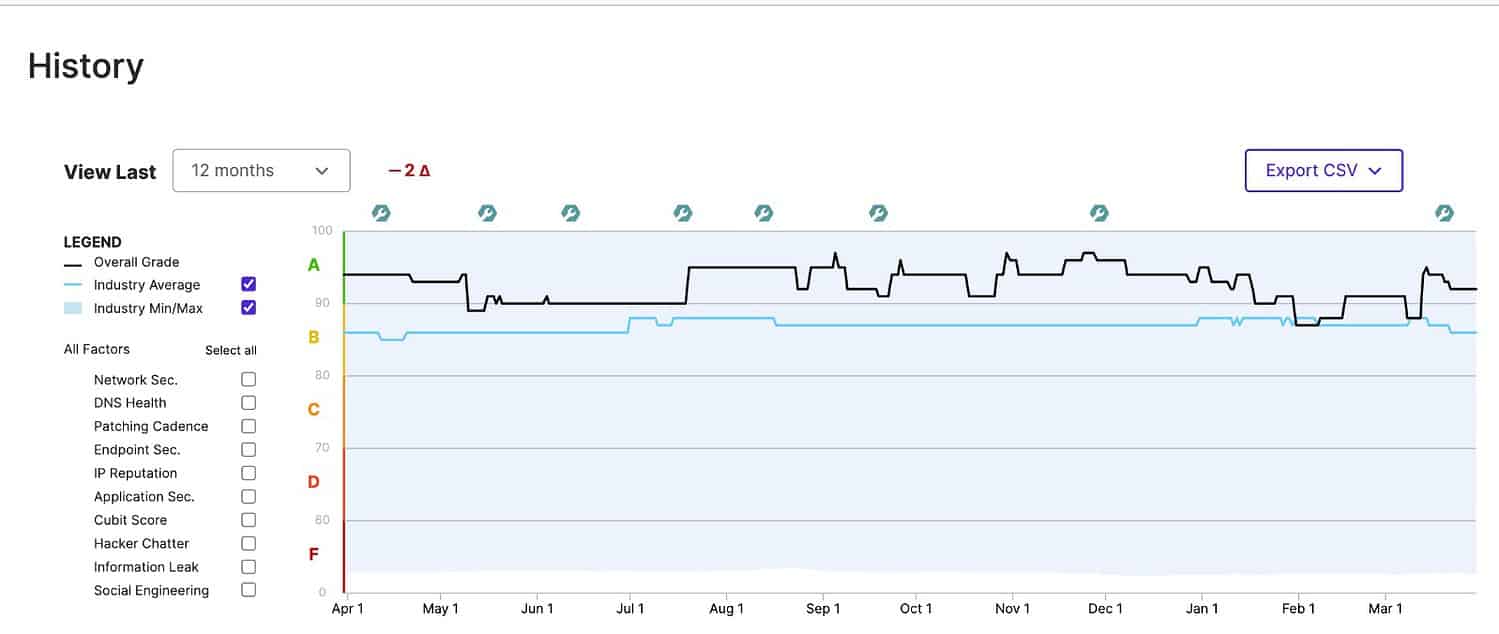

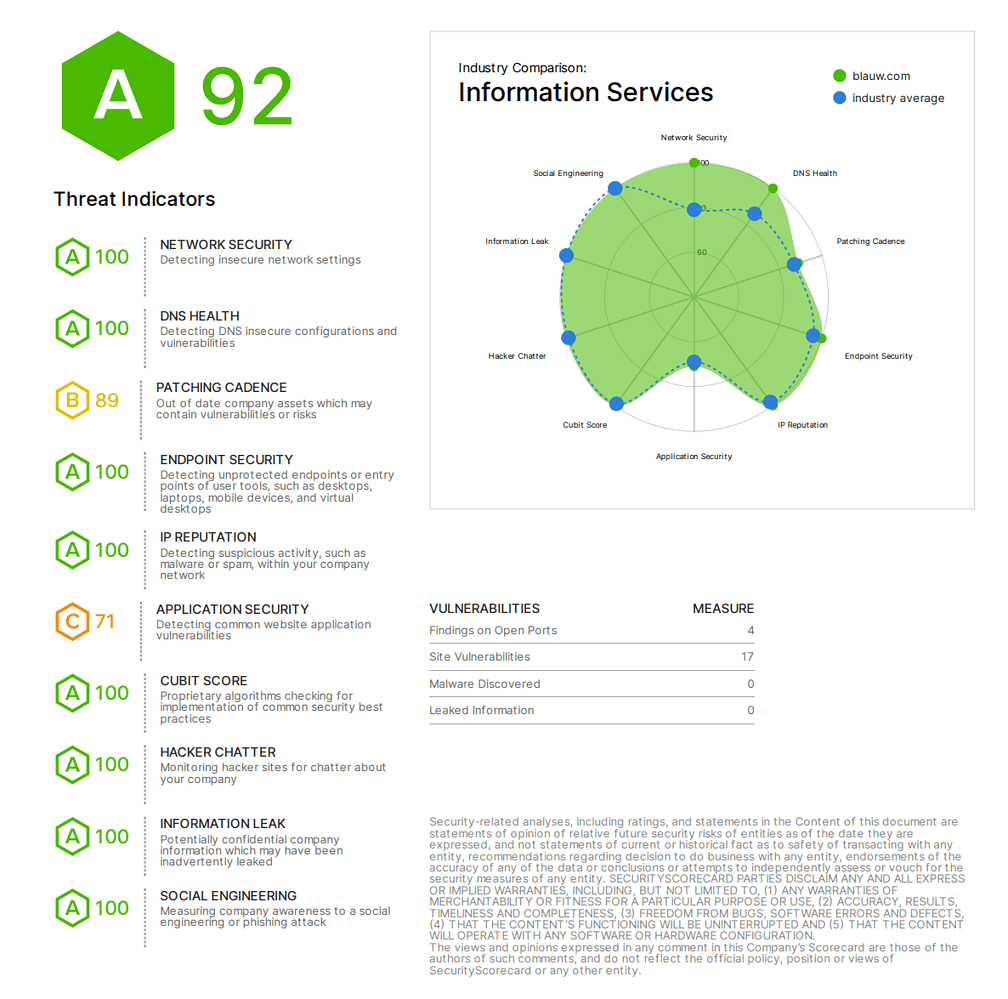

Als bedrijf dat diensten verleent aan de markt, moet je er allereerst voor zorgen dat je eigen omgeving goed beveiligd is. Zeker als een organisatie veel met persoonlijke data werkt. Als marktonderzoekbureau is dit uiteraard het geval. Bij Blauw lijken ze dat onderdeel in ieder geval goed op orde te hebben. We hebben bij SecurityScorecard, een bedrijf dat doet wat de naam aangeeft, de scores van dit bedrijf opgevraagd. Daaruit kunnen we opmaken dat de security hygiene van dat bedrijf goed te noemen is. Hieronder zie je een screenshot van deze score. Deze zit boven de industriestandaard, in de hoogste categorie:

Hieronder zie je het rapport van SecurityScorecard over Blauw. Er is op het gebied van applicatiesecurity en netwerksecurity nog wel iets te winnen, maar in de regel ziet dit er gewoon goed uit.

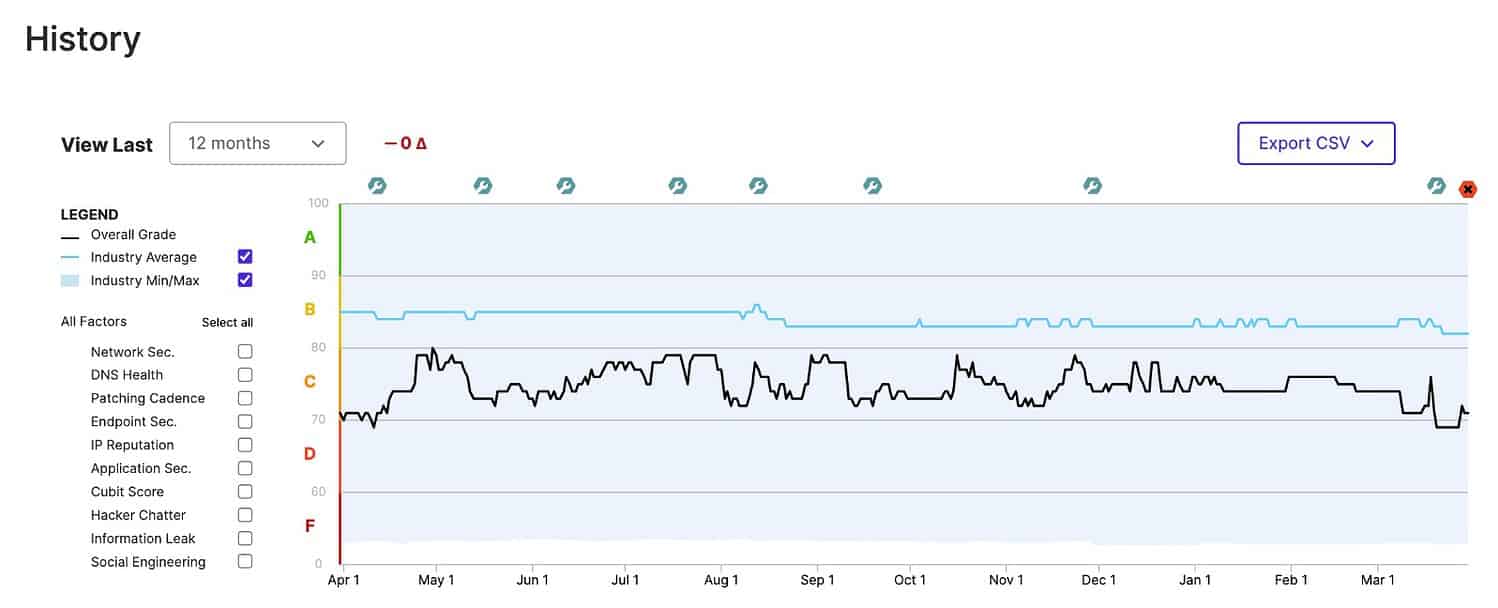

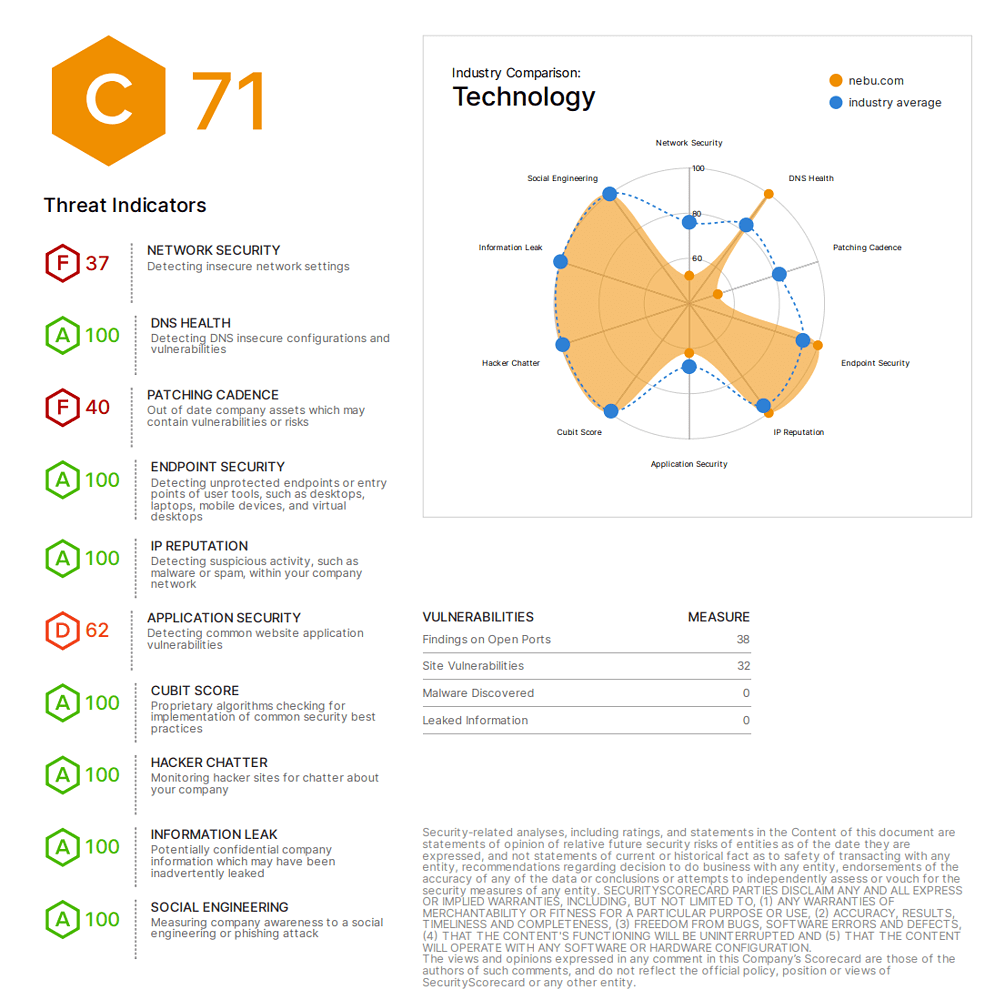

Vrijwel ieder bedrijf maakt echter ook gebruik van software die is gemaakt door derden. Blauw is hierop geen uitzondering. Nebu is een van de leveranciers van Blauw. En daar lijkt het een beetje een rommeltje te zijn op het gebied van security hygiene. Kijken we naar de score van Nebu, dan zien we dat die duidelijk onder de industriestandaard ligt en in het oranje gebied ligt. Dat betekent dat er verbetering nodig zijn.

Uit bovenstaande figuur is duidelijk dat de relatief slechte security posture van Nebu geen incident was. Het is al twaalf maanden niet best. Uit informatie die we hebben ontvangen van SecurityScorecard blijkt dat er op meerdere vlakken behoorlijke problemen waren. Met name op het gebied van patching en netwerksecurity scoort het bedrijf een dikke onvoldoende. Ook de applicatiesecurity is onder de maat. Hieronder zie het rapport van SecurityScorecard:

Een van de problemen bij Nebu op het gebied van netwerksecurity is dat het UpNP-protocol toegankelijk was. Dat heeft SecurityScorecard op 10 maart vastgesteld. Een dergelijke kwetsbaarheid kan en mag simpelweg niet voorkomen. Dit zet de deur voor hackers namelijk behoorlijk wijd open. Of dit ook de manier is geweest waarop ze bij Blauw binnen zijn gekomen, kunnen we op dit moment niet zeggen. Het geeft echter wel aan dat er zaken niet op orde waren bij Nebu.

Wat is ISO 27001 waard?

Je zou kunnen zeggen dat Blauw bij dit enorme datalek niet helemaal vrijuit gaat. Als uiteindelijke aanbieder van je diensten ben je immers verantwoordelijk voor het eindproduct. Dat houdt ook in dat je ervoor moet zorgen dat je eigen (software) supply chain op orde is. Met andere woorden, Blauw moet ook bij Nebu nagaan of het zich houdt aan de eisen rondom security hygiene.

Een van de manieren waarop bedrijven dit doen is door alleen te werken met partijen die de juiste certificeringen hebben. ISO 27001 is hiervan een van de bekendste. Nebu heeft/had deze certificering echter wel gewoon. Iets waarover het met enige trots melding maakte op de eigen website.

ISO 27001 is echter geen wondermiddel. Verre van zelfs. We haalden dit ook al eens aan in het gesprek dat we hadden met de mensen achter Secior, dat zich richt op OT-security. Dat noemde een van de oprichters van Secior destijds zelfs een wassen neus. Veel meer dan een lijstje met vinkjes is het vaak niet. Je kunt je afvragen wat dit bijdraagt aan de uiteindelijke security posture van bedrijven. Daarnaast is het ook een momentopname, dus je kunt er als bedrijf eigenlijk lastig een beslissing op baseren. Met andere woorden, wat is een ISO 27001-certificaat dat gisteren is afgegeven, vandaag waard?

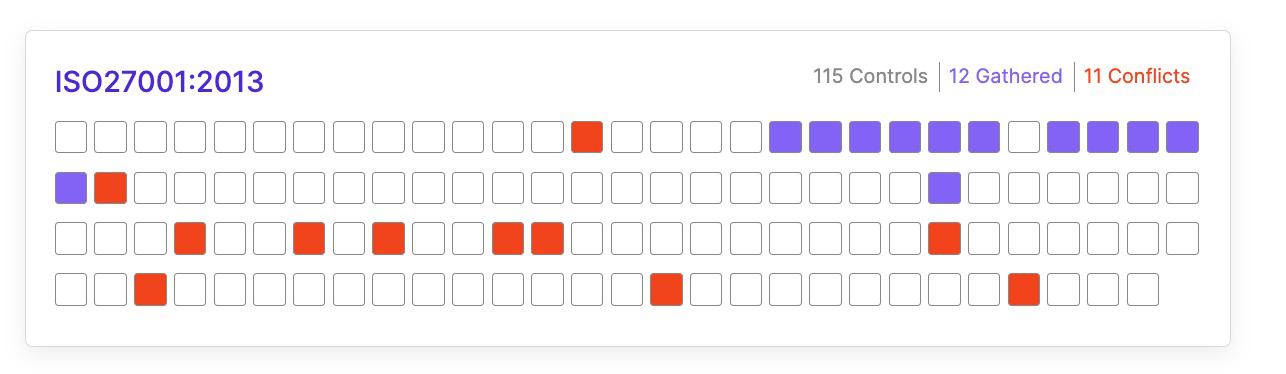

Kijken we naar de informatie die we bij SecurityScorecard hebben opgevraagd over Nebu, dan zien we dat er nogal wat schort aan hun ISO 27001 certificering. Van de 115 controls die SecurityScorecard monitored, zijn er 11 niet in orde:

Waarom een Hongaarse auditor?

Naast het feit dat een ISO 27001 vooral een snapshot is, speelt er in dit geval nog iets anders een rol bij Nebu. ISO 27001 is op zichzelf wellicht al niet zo’n goede indicator voor security posture in de praktijk, het ligt ook aan de auditor die de certificaten uitreikt wat deze waard zijn. We hebben uit meerdere bronnen in de markt vernomen dat dit echt een groot verschil kan maken. Auditors die hun werk serieus nemen, gaan erg grondig te werk, terwijl er ook bij zitten die een stuk minder diep graven. Je kunt het een beetje vergelijken met het energielabel voor woningen. Sommige aanbieders komen daadwerkelijk langs bij je thuis, terwijl anderen het op basis van een formuliertje en enkele foto’s op afstand voor je regelen.

Hoe dit proces exact is gegaan bij Nebu kunnen we uiteraard niet vaststellen. Wat we wel weten op basis van het certificaat dat we hebben ingezien, is dat dit is afgegeven door een Hongaarse auditor. Dat is voor een Nederlandse partij zoals Nebu erg ongebruikelijk. Waarom besteed je dat niet uit aan een betrouwbare auditor dichter bij huis? Er zijn in Nederland ongetwijfeld genoeg auditors te vinden. Naar de exacte redenen om voor het Hongaarse Certop te kiezen (Nebu heeft deze partij ook gebruikt voor hun ISO 9001-certificering), kunnen we op dit moment alleen maar gissen. Dat doen we hier niet, behalve dan nogmaals opmerken dat het een opmerkelijke keuze is.

Had het datalek bij Blauw voorkomen kunnen worden? Blauw lijkt zich zo te zien gehouden te hebben aan de gangbare regels en voorschriften, op basis van wat we nu weten. Het had wel wat pro-actiever kunnen zijn en meer aan risk management kunnen en moeten doen. Dan waren de gaten in de software van Nebu ongetwijfeld aan het licht gekomen. Nebu zelf had echter veel meer moeten doen om hun software veilig te maken en houden. Een eenmalige ISO 27001-certificering speelt hierbij slechts een beperkte rol. Blauw stapt in ieder geval alvast naar de rechter. We gaan ongetwijfeld nog meer horen over dit steeds groter wordende datalek.