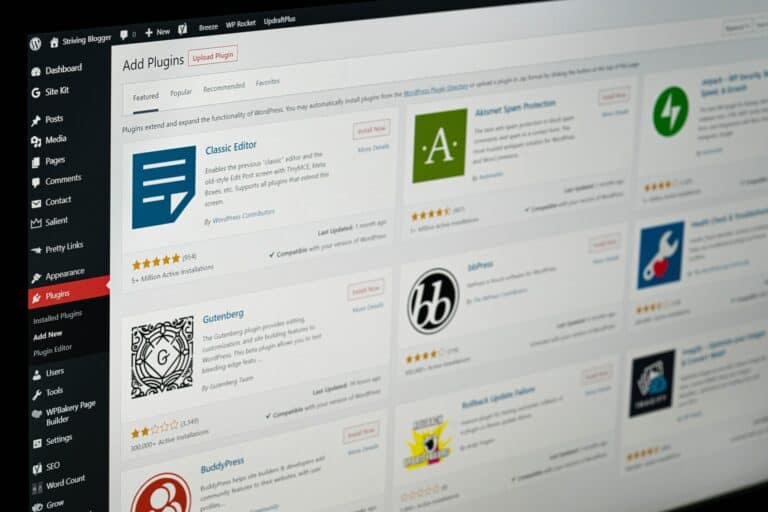

Volgens een nieuw onderzoek zijn er malafide plugins geïnstalleerd op ongeveer 25.000 WordPress-websites.

Onderzoekers van Georgia Institute of Technology ontdekten 47.337 malafide plugins op 24.931 unieke WordPress-websites. Iedere website gebruikte twee of meer geïnfecteerde plugins. Hiervan was 94 procent actief bezig met kwaadaardige activiteiten.

De onderzoekers gebruikten een webontwikkeltool met de naam YODA. De tool was ook in staat de kwaadaardige code terug te volgen naar de bron. Hieruit bleek dat veel malware openbaar werd verkocht of gedistribueerd via piraterij-sites.

Acties gevonden plugin’s

De malware werd vaak via een kwetsbaarheid in WordPress in een website geïnjecteerd. Dit was vooral het geval wanneer de betreffende plugin aan WordPress werd toegevoegd. De onderzoekers ontdekten ook dat sommige kwaadaardige plugins zich voordeden als legitieme plugins die via legitieme marktetplaces werden aangeboden. Soms als een trial-versie op betaalde plugin-sites.

Om het allemaal nog erger te maken, bleek uit het onderzoek van het Georgia Institute of Technology dat sommige WordPress-plugins andere plugins op servers die WordPress hebben geïnstalleerd, blijken aan te vallen. De meest vormen van misbruik waren cross-plugin infecties of infecties door het uitbuiten van bestaande kwetsbaarheden.

Maatregelen

Volgens de onderzoekers kunnen gebruikers van WordPress maatregelen nemen om infectie met de malafide plugins te voorkomen. Volgens hen moeten te gebruiken plugins eerst door ontwikkel- en security-experts goed worden geanalyseerd en goedgekeurd.

Daarnaast moeten zij alle malafide plugings verwijderen en malware-vrije versies installeren. Dit door op kwetsbaarheden gescande plugins te installeren.

Tip: WordPress forceert spoedpatch voor twee miljoen kwetsbare websites