Het gebruik van de public cloud voor het onderbrengen van applicaties en data wordt langzamerhand een commodity voor grote bedrijven. Toch doet zich nog vaak de vraag voor wie eigenlijk verantwoordelijk is voor de beveiliging van deze cloudomgevingen en -vanzelfsprekend- de daarin opgeslagen en toegankelijke applicaties en data. Een gedeelde verantwoordelijkheid is hierbij eigenlijk de norm. AWS wil zijn klanten hiervoor nog meer inzicht en best practices geven, zo liet de cloudgigant ons onlangs weten.

Dat voor bedrijven security een prioriteit is als het gaat om het overstappen naar de public cloud voor de infrastructuur en vooral het neerzetten van alle data, is geen geheim. Eindgebruikers vinden een goede beveiliging van hun infrastructuur en data soms één van de lastigste zaken om daadwerkelijk naar een public cloud over te stappen. Belangrijke zorgen zijn onder meer de angst voor datalekken, onveilige API’s, grotere kans op DDoS-aanvallen en aanvallen van zowel interne- als externe hackers.

Daarnaast zijn bedrijven en organisaties ook bang dat zij de controle over hun data kwijtraken omdat zij het te complex vinden om in de public cloud hun applicaties en data terug te vinden, te beheren en deze te beveiligen. Het ontbreekt hen aan de juiste visibility om binnen een public cloud afdoende beveiligingsmaatregelen te nemen. Daarmee is security bij cloudomgevingen vaak een knelpunt voor eindgebruikers.

Security én compliance

Een overstap naar een public cloud brengt voor bedrijven en organisaties een grote verandering mee als het gaat om security, geeft Senior Manager van AWS Specialist Solutions Architects in de EMEA-regio Julien Lepine ons aan. Niet alleen gaat het om hoe zij de toegang tot hun data veilig willen houden. In toenemende mate gaat het ook om hoe zij voor het onderbrengen van hun applicaties en data kunnen aantonen dat dit op een veilige manier plaatsvindt. Volgens Lepine draait het bij cloudsecurity dus niet alleen om ‘security’, maar steeds vaker ook compliance. Uiteindelijk is cloudsecurity volgens hem een combinatie van technologie, risico en compliance die klanten proberen te beantwoorden.

Een onduidelijkheid die zich bij security van de public cloud voordoet, is echter wie de eindverantwoordelijkheid draagt over de beveiliging. Is dat de eindklant zelf, omdat het immers om zijn applicaties en data gaat, of is het juist de aanbieder van die public cloud die de omgeving ‘levert’ waar al deze informatie staat opgeslagen.

Gedeelde verantwoordelijkheid

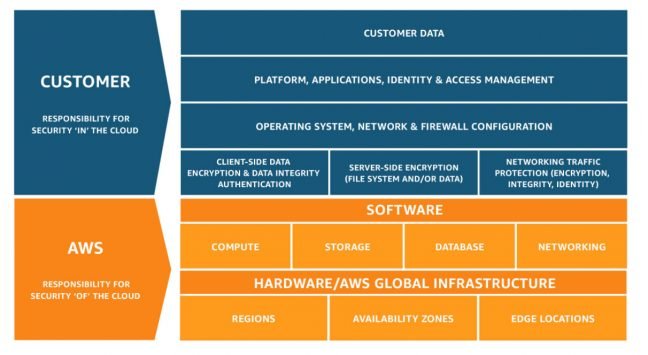

AWS verwijst naar het delen van de verantwoordelijkheid, het zogeheten Shared Responsibility Model. Dit model is overigens niet iets wat uitsluitend AWS hanteert, maar zo’n beetje iedere grote public cloudprovider. Concreet houdt dit model in dat de beveiliging en de compliance een verantwoordelijkheid is van de public cloudprovider én de klant. Voor AWS betekent het dat het verantwoordelijk is voor het beveiligen en compliant laten zijn van de hele infrastructuur waarop alle door de klant gekozen diensten beschikbaar zijn. Dit omvat onder andere alle hardware- en software stacks, networking en de fysieke locaties waar de public clouddiensten draaien.

Verantwoordelijkheid over eigen data

Klanten zijn binnen het model verantwoordelijk voor alles wat er op deze infrastructuur- en softwarelaag plaatsvindt. Dit varieert van het gebruikte guest OS, andere benodigde platform-, applicatie-, identity & access managementsoftware, diverse benodigde vormen van (data)encryptie en netwerkbeveiliging tot de configuratie van de door AWS geleverde firewall voor iedere instance.

Last but not least zijn klanten verantwoordelijk voor de beveiliging en compliance rondom hun eigen data. De data van klanten blijft dus de data van klanten en dus niet van de public cloudaanbieder.

De gedeelde verantwoordelijkheid van het model dat AWS hanteert, moet klanten wel alert maken op welke diensten zij precies willen gebruiken. Het hangt af van in hoeverre zij zelf voor de security en compliance moeten zorgen en hoe zij deze moeten inrichten. Voor iedere AWS-dienst is dat weer anders en vergt dan meer of minder voor de klant verplicht configuratiewerk voor de beveiliging en compliance. Volgens de public cloudaanbieder brengt dit wel weer mee dat klanten op deze manier meer flexibiliteit en controle hebben over wat zij allemaal precies uitrollen.

Gedeelde verantwoordelijkheid IT Controls

Niet alleen blijft de gedeelde verantwoordelijkheid tot bovenstaande elementen beperkt, het sterkt zich ook uit tot de IT Controls. Hierbij gaat het om het beheer, de uitvoer en de verificatie van deze controlewerkzaamheden. AWS kan hierbij een groot gedeelte van de taken van de klanten overnemen, zeker als het gaat om taken rond de fysieke infrastructuur in de AWS-omgeving die eerder door de klanten zelf werden uitgevoerd. Klanten kunnen dus overstappen naar een gedistribueerde controle-omgeving. Ze bepalen dan zelf welke werkzaamheden ze door de public cloudaanbieder laten uitvoeren en welke zij zelf blijven of moeten doen.

Niet laten afschrikken

Deze gedeelde verantwoordelijkheid voor security en compliance kan veel klanten doen afschrikken om over te stappen naar de public cloud. Volgens Security Specialist en Solutions Architect Manager van Amazon Web Services Rob Lyle hoeft dit echter niet zo te zijn. Klanten moeten wel weten dat alle security- en compliance-processen die zij nu in hun eigen on premise datacenters uitvoeren verschillen van die in de public cloud. Het aantal regels, de policies, de verschillende assets die zij in de gaten moeten houden veranderen natuurlijk, maar het is een proces dat zij mee maken.

Gelukkig gebeuren bovenstaande acties vaak geautomatiseerd en worden voor -specifiek- secuirty- en compliance-zaken de meeste beslissingen al standaard geregeld. Klanten worden daardoor ontzorgd en hoeven vaak alleen bij uitzonderingen zelf deze beslissingen te nemen. Dit maakt een public cloud volgens Lyle dan ook veel veiliger.

Stroom aan alerts

Om klanten te helpen hun deel van het gezamenlijke model zo goed mogelijk te beveiligen en compliant te laten zijn, helpt de AWS hen met een reeks eigen producten. Klanten kunnen deze security- en compliance tools ook afnemen van derde partijen.

Deze mix van verschillende tools heeft echter als nadeel dat hierdoor het overzicht voor beheerders lastiger wordt. Alle oplossingen geven meldingen af, maar door het grote aantal kunnen beheerders niet altijd even snel en adequaat hierop reageren. Met alle gevolgen dus voor de security en compliance in die omgevingen.

One-stop-shop-ervaring

AWS zou AWS niet zijn om ook met oplossingen voor dit probleem te komen. De public cloudaanbieder wil zijn klanten graag een one-stop-shop-ervaring geven voor al hun security-benodigdheden en in bovenstaand geval ook visibility, zo gaat Lepine verder.

Onlangs werden twee oplossingen gelanceerd die hierbij moeten gaan helpen. Security Hub moet klanten van AWS een complete visibility geven van alle binnen hun AWS-cloudomgeving gebruikte security tools voor applicaties en data en de alerts die deze tools afgeven. Niet alleen die van AWS zelf, maar ook die van andere partijen.

Alle gebruikte tools zijn toegankelijk vanuit een enkel dashboard en kunnen hieruit allemaal worden beheerd. Alle meldingen die deze tools afgeven worden aangemaakt, georganiseerd en de prioriteit wordt bepaald. Eindgebruikers betalen voor het gebruik van Security Hub per gebruik en is beschikbaar voor alle AWS-klanten.

Hulp via best practices

Hier blijft het niet bij, zo gaat Rob Lyle verder. Voor die one-stop-shop-ervaring heeft de public cloudaanbieder AWS Control Tower gelanceerd. Deze oplossing biedt klanten de mogelijkheid op een gestructureerde en veilige manier public cloud en voor meerdere AWS-gebruikersaccounts op een eenvoudige en vooral veilige manier in te richten en te beheren. Control Tower voorziet hierin door een op best practices gebaseerde -vastgestelde policies rondom compliance en toegang- vooraf geconfigureerde inrichting te leveren; de ‘automated landing zone’. Hiermee worden deze cloudomgevingen standaard voorzien van ‘guardrails’ die verhinderen dat eindgebruikers bepaalde tools installeren of gebruiken die in strijd zijn met die policies. Klanten kunnen natuurlijk ook policies naar wens toevoegen en aanpassen.

Volgens Lyle is Control Tower voor klanten eigenlijk een soort software defined datacenter dat het klanten mogelijk maakt op een eenvoudige en snelle manier de public cloud uit te rollen. Dit doordat standaard alle belangrijke security en compliance policies worden meegeleverd. Dit scheelt klanten veel in tijd. AWS Control Tower is gratis. Ook huidige eindgebruikers van AWS kunnen deze tool gebruiken voor alle diensten waarvoor zij nu betalen.

Veel mogelijk

AWS profileert zuich duidelijk dus meer dan een grote aanbieder van public cloud. Ook de security en de compliance waarmee klanten te maken krijgen, staat sterk op het netvlies. De wil om hen ook op dit gebied te ontzorgen, onder meer met gespecialiseerde tools als Security Hub en Control Tower, maakt dit duidelijk.

Dat de public cloudaanbieder hierbij een gedeeld verantwoordelijkheidsmodel hanteert, is niet bijzonder. Toch hoeft dit model potentiele klanten niet echt af te schrikken. AWS zelf biedt genoeg diensten -en natuurlijk ook andere leveranciers- om ook het werk voor het gedeelte waarvoor klanten zelf verantwoordelijk zijn flink te automatiseren en zo te versimpelen. De hierboven gememoreerde toepassingen zijn hiervan een duidelijk voorbeeld. We zijn benieuwd hoe dit allemaal in de nabije toekomst zich nog meer zal gaan uitkristalliseren.