Bij Oracle hebben ze een nieuwe manier gevonden om zich te onderscheiden met het public cloud portfolio. Ze gaan een nieuwe security standaard zetten voor de public cloud. Volgens Oracle hoeft cloud security geen hoofdpijndossier te zijn. Wat ook niet des Oracle’s is, is dat de nieuwe standaard volledig kosteloos is.

We werden door Oracle benaderd voor een interview met Bala Chandran, de VP Software Development Oracle Cloud. Hij is verantwoordelijk voor alle security producten in de cloud. Hij legt uit hoe Oracle zijn positionering van de cloud aanpast om zich verder te kunnen onderscheiden van de concurrentie. Oracle gaat stevig inzetten op security en compliance, wat een forse meerwaarde moet opleveren voor het bedrijfsleven.

Oracle ziet deze positionering door de security fors te verbeteren als een pilaar in de fundering van de Oracle Cloud. Daarom zal dit security en compliance aanbod standaard zijn inbegrepen. Klanten hoeven hier niet voor te betalen. Oracle heeft twee aparte oplossingen ontwikkeld, als een soort ying en yang, samen bedrijven helpen om hun cloudsecurity beter te regelen.

Het security probleem van de public cloud

Bedrijven die nu alles on-premises hebben staan, hebben vaak een toegangsrestrictie op het datacenter, een hele dikke firewall tussen het netwerk en de verbinding naar buiten en de nodige authenticatie mechanismes. Zodra een bedrijf die workloads en data naar de cloud gaat verplaatsen, dan komen die allemaal te vervallen en moet security opnieuw bekeken worden.

Fysieke toegang tot de data wordt door de cloudproviders wel gelimiteerd, maar de beveiliging naar het internet toe moet de klant zelf regelen. Natuurlijk zijn er wel standaard web application firewalls, maar het is lang niet zo gesloten als een on-premises omgeving. Daarnaast moet data worden versleuteld. Die sleutels moeten ergens worden opgeslagen. Doe je dat in de key management service van de cloudprovider of toch liever elders.? Keuzes die bedrijven moeten maken. Daarnaast moeten ze ook nog zorgen dat de configuraties allemaal op orde zijn, de buckets met data netjes zijn gesloten en wordt voldaan aan alle compliance eisen die in hun industrie van toepassing zijn.

Alle cloudproviders hebben online massa’s use cases, best practices en PDF’s staan van honderden pagina’s hoe je dit het beste kan lezen. Nu moeten de klanten alleen nog een security officer hebben die tijd heeft om het allemaal te lezen en te implementeren. Dat is voor veel bedrijven een groot probleem. Het leidt vaak tot twee scenario’s. Het eerste is dat ze on-premises blijven en het tweede is dat te weinig aan cloud security doen. Dat moet natuurlijk anders kunnen. Daar speelt Oracle nu op in.

Maximum Security Zones

Het eerste product dat Oracle heeft ontwikkeld voor de cloudklanten is Maximum Security Zones. Als een klant gebruikmaakt van de Maxmium Security Zones, dan wordt de beveiliging van de cloudomgeving out-of-the-box helemaal dichtgetimmerd. Het is dan niet langer mogelijk om even snel wat data uit de cloud te halen. Daarvoor moet echt moeite gedaan worden en moeten de juiste procedures worden gevolgd. Configuraties zijn beperkt op basis van best practices en encryptie wordt automatisch toegepast.

VM’s, databases en andere instances die in een security zone draaien kunnen enkel verbinding maken met objecten die zich binnen dezelfde security zone bevinden. Wel is het mogelijk om een andere security zone in bijvoorbeeld een andere regio te koppelen. Dan kunnen objecten binnen die twee zones met elkaar verbinden. Daarnaast kan er gebruikt worden gemaakt van een Bastion om verbinding te maken met objecten binnen de security zone. Er zijn nog enkele andere methoden om dataverkeer mogelijk te maken met een object in een security zone, maar hiervoor moet echt handmatig een beveiligde oplossing voor worden opgezet. Uiteindelijk moet een security zone wel veilig blijven.

Dat geldt ook voor configuraties van instances en databases. Het is vanuit een Security Zone bijvoorbeeld niet mogelijk op een open data bucket aan te maken.

Op dit moment heeft Oracle het product Maximum Security Zones gedoopt, maar tijdens het interview werd ons al snel duidelijk dat dit een nieuw product is wat in de toekomst nog veel breder beschikbaar gaat komen. Er komen ongetwijfeld verschillende zones, waarbij de veiligheid maximaal kan zijn, maar ook net een niveau eronder.

Sneller compliant

Het grote voordeel van een Maximum Security Zone is dat deze al direct aan veel ISO-voorwaarden voldoet. Het is niet zo dat je direct compliant bent met alle Europese regels, daarvoor moeten echt nog wel controles worden uitgevoerd en procedures worden ingericht. Wel ben je als bedrijf al veel dichter bij een compliant omgeving, dan bij een standaard cloudomgeving.

Volgende stap is migreren naar een Security Zone

We vroegen Chandran of klanten nu direct kunnen migreren naar een Maximum Security Zone. Volgens hem kan dat als je een beperkte omgeving hebt. Heb je een grote complexe omgeving, dan zal dat waarschijnlijk niet snel kunnen. Een Maximum Security Zone stelt namelijk diverse eisen aan de configuratie van de omgeving, maar ook aan versienummers van bijvoorbeeld databaseservers. Er zijn bepaalde minimale benodigdheden voor workloads om te voldoen aan een Maximum Security Zone. Wel stelde Chandran dat hij het een goed initiatief vindt om migraties mogelijk te maken, dus dat is waarschijnlijk een volgende stap.

Oracle Cloud Guard

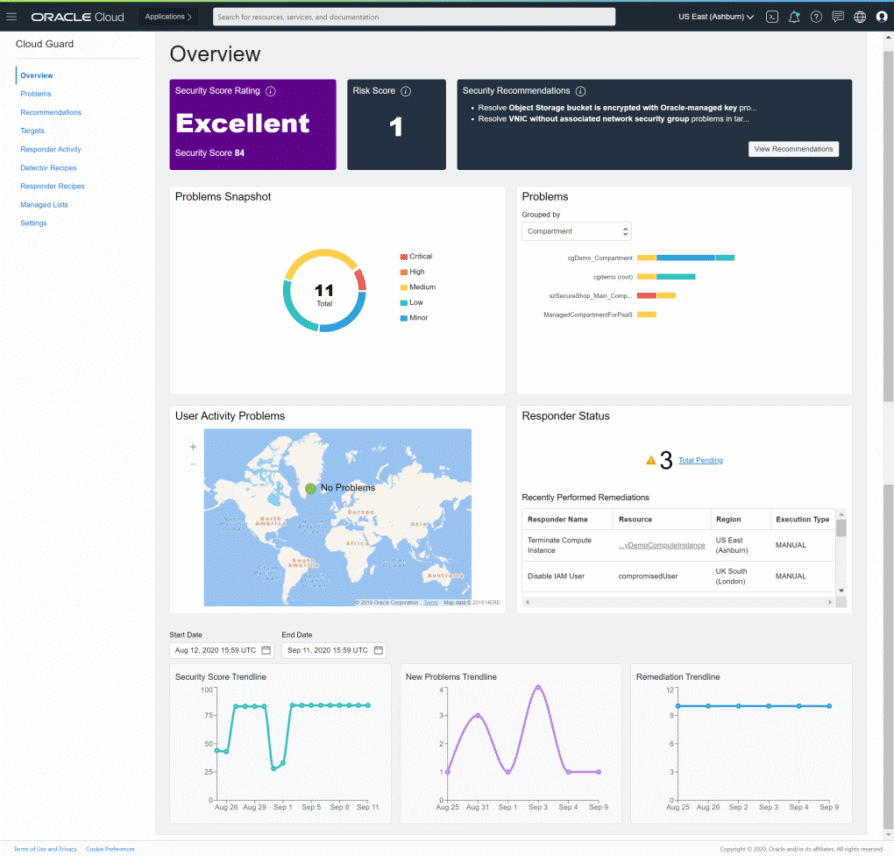

Naast Oracle Maximum Security Zones heeft Oracle ook nog Cloud Guard ontwikkeld. Dit is eigenlijk de waakhond van de beveiliging. In Oracle Cloud Guard komen alle logs van alle cloudapplicaties, VM’s, databases en dergelijke bij elkaar. Die informatie wordt verwerkt en middels AI wordt geanalyseerd of er mogelijk schadelijke activiteiten plaatsvinden.

Zo kan Oracle Cloud Guard bijvoorbeeld detecteren wanneer een gebruiker altijd om 10 uur ’s morgens een bepaalde activiteit doet vanuit een bepaalde locatie, terwijl die nu ineens VM’s aan het stoppen is vanuit de andere kant van de wereld. Dat kan dit soort activiteit worden beëindigd. Oracle heeft een hele lading detectoren ontwikkeld op basis van AI die allerlei soorten problemen kunnen detecteren.

Oracle Cloud Guard kan aan de ene kant waarschuwen, maar aan de andere kant ook direct actie ondernemen. Als een data bucket is geconfigureerd als open, terwijl dat niet mag, zal de Cloud Guard deze weer op privé zetten. Cloud Guard werkt dus ook buiten de Maximum Security Zones. Beide producten zijn gericht op een andere doelgroep.

Met Cloud Guard kan je echt in één oogopslag de security status van je omgeving monitoren. Alle informatie is beschikbaar vanuit een single pane of glass.

Simpliciteit en Automation

Het idee achter Security Zones en Cloud Guard is zeker niet slecht, want cloudsecurity wordt een steeds groter probleem. De meeste cloudproviders noemen het ook een gezamenlijke verantwoordelijkheid. Waarmee ze willen zeggen: “Er zijn heel veel tools en best practices aanwezig, maar je moet je eigen security beleid en configuratie bouwen.” Die gezamenlijke verantwoordelijkheid zal Oracle ook niet snel vanaf stappen, maar het wil wel een simpel en overzichtelijk security model aanbieden. Zodat de klant eenvoudig zijn cloud security kan regelen en naar een veel hoger niveau kan tillen. Chandran zegt ook: “Het moet vooral automatisch werken en werk uit handen nemen, bij voorkeur met zo min mogelijk instellingen en opties. Simpliciteit en automation zijn heel belangrijk.”

Oracle security standaard nu voor OCI, straks voor alles

Chandran liet weten dat deze twee security producten nu de basis vormen voor de securitylaag rondom OCI (Oracle Cloud Infrastructure), maar dat alle Oracle diensten deel gaan uitmaken van deze nieuwe security-oplossingen. Ook gaf hij ons een inkijkje in de roadmap, waarbij duidelijk werd dat dit pas de eerste stap is vanuit Oracle om een betere cloud security te realiseren voor klanten. We verwachten dat Oracle dit aanbod zal uitbreiden en verbeteren.