Een grote internationale politieoperatie genaamd ‘Operation Endgame’ heeft een omvangrijk systeem van botnets opgerold. Cybercriminelen gebruikten dit om ransomware-aanvallen uit te voeren op bedrijven en overheidsdiensten en veroorzaakten daarmee voor miljoenen euro’s schade.

Honderden servers zijn in beslag genomen, zo’n tweeduizend internetdomeinen geconfisqueerd en zo’n 69 miljoen euro aan cryptovalauta zijn bevroren. Er zijn ook vier arrestaties gepleegd, hoewel de klopjacht op de breinen achter de operatie nog doorgaat.

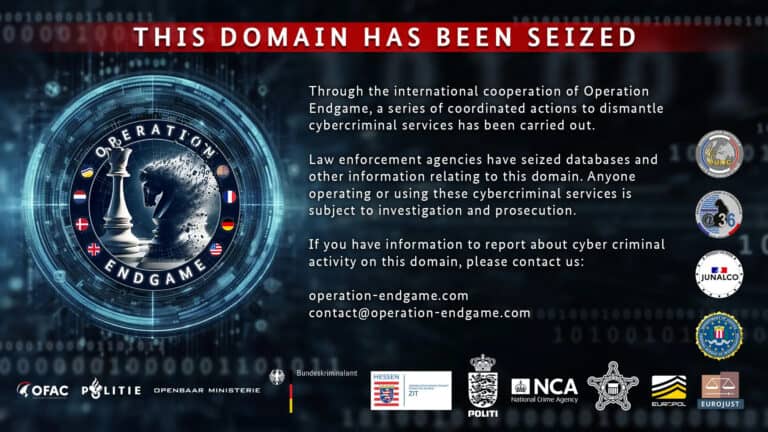

De operatie vond plaats tussen 27 en 29 mei en betrof een samenwerking tussen opsporingsdiensten in Duitsland, Frankrijk, het Verenigd Koninkrijk, Denemarken, Nederland en de Verenigde Staten. Ook verleenden autoriteiten in Armenië, Bulgarije, Litouwen, Portugal, Roemenië, Zwitserland en Oekraine hun medewerking, bijvoorbeeld door huiszoekingen ter plekke, arrestaties, inbeslagnames of uitschakeling van servers en het ondervragen van verdachten. De operatie werd geleid door Frankrijk, Duitsland en Nederland.

Inbeslagnames en arrestaties

In Nederland heeft de politie bij één inval 33 servers in beslag genomen. In Oekraïne zijn 3 personen gearresteerd, in Armenië één. De hoofdverdachten zijn vooralsnog buiten schot gebleven, omdat die zich vermoedelijk in Rusland of andere plekken bevinden waar ze gemakkelijker buiten schot blijven van politie in West-Europa of de VS. Wel zijn naar aanleiding van de operatie acht voortvluchtingen toegevoegd aan de ‘Most Wanted’-lijst van Europol, meldt deze Europese politieorganisatie op haar website. Deze personen werden al gezocht door de Duitse autoriteiten.

Volgens Europol heeft de operatie een grote impact op het wereldwijde netwerk van dropper-ecosystemen, gebruikt om computers te infecteren met malware.

Ook cryptovaluta-beurzen neergehaald

Stan Duijf, hoofd Operatiën van de eenheid Landelijke Opsporing en Interventies (LO) meldt aan dagblad De Telegraaf dat er ook twee criminele markten voor cryptovaluta offline zijn gehaald. Deze zouden door de betrokken criminelen worden gefaciliteerd. Op zo’n markt kunnen criminelen cryptovaluta uitwisselen tegen elkaar of tegen reguliere valuta. De verdachten achter deze beurzen moeten in de VS terecht staan, waar ze vermoedelijk ook vandaan komen.

In voorbereiding op de operatie zijn er diverse briefings en afstemmingsrondes geweest tussen de betrokken organisaties. Toen het tijd was om ‘in het veld’ in actie te komen, zetten de partijen een virtuele commandopost op om de werkzaamheden tussen Armeense, Franse, Portugese en Oekraïnse agenten te coördineren. Behalve de opsporingsdiensten verleenden ook een aantal private securitybedrijven hun medewerking, waaronder BitDefender, Computest, Fox-IT en Northwave.

Tip: Genesis Market: hoe werkte deze criminele marktplaats en hoe werd hij opgerold?

Verschillende botnets gebruikt

Via een ‘dropper’-ecosysteem wisten de cybercriminelen miljoenen computers te besmetten en onderdeel te maken van botnets. Deze zijn gebruikt om ransomware te installeren op de besmette apparaten. Via dergelijke aanvallen zijn honderden miljoenen euro’s buitgemaakt. Dit zou een ‘voorzichtige schatting zijn’, aldus de politie. Ook in Nederland zijn slachtoffers. Het zou gaan om onder andere onderwijsinstellingen, ziekenhuizen en bedrijven, aldus de NOS.

De botnets waar het om gaat zijn onder meer IcedID, Smokeloader, SystemBC, Bumblebee, Pikabot en Trickbot, aldus Europol op haar website. Ze hebben allemaal hun eigen, soms overlappende rol in het malware-netwerk. Zo faciliteert SystemBC anonieme communicatie tussen een geïnfecteerd systeem en command-and-control-servers.

Bumblebee levert en voert payloads op gecompromitteerde systemen uit en Smokeloader fungeert als downloader om aanvullende schadelijke software op geïnfecteerde systemen te installeren. IcedID, ook bekend als BokBot, en Pikabot zijn trojans voor het verkrijgen van initiele toegang tot geïnfecteerde computers, die daardoor ransomware-deployments, overnames op afstand en datadiefstal mogelijk maken.

Computers gezuiverd

De politiediensten hebben meer dan tienduizend besmette computersystemen weten te zuiveren van malware. Dit betrof computers die weliswaar waren geïnfecteerd, maar nog niet aangevallen door de criminelen. De Nederlande politie heeft alle gestolen data, e-mailadressen en inloggegevens verzameld. Bedrijven en instellingen kunnen via de website politie.nl/checkjehack controleren of hun inloggegevens deel uitmaken van de buitgemaakte data van Operation Endgame.

Actie nog niet voorbij

De actie is nog niet afgelopen. Europol verwijst geïnteresseerden naar de website van Operation Endgame, waar volgens de organisatie toekomstige acties worden gerapporteerd. Het lijkt onwaarschijnlijk dat de opsporingsdiensten hier gaan verklappen wat hun volgende ‘move’ gaat zijn.

De website lijkt eerder een PR-tool, compleet met countdown-timer en de melding ‘Dit is seizoen 1 van Operation Endgame’. Er moet waarschijnlijk vooral een afschrikwekkende werking vanuit gaan en burgers gerust stellen dat de autoriteiten er bovenop zitten.

Lees ook: Qakbot: hoe de autoriteiten het grootste botnet ter wereld vernietigden