Bedrijven gaan dit jaar meer API’s gebruiken dan ooit tevoren, zo is de verwachting van API-specialist RapidAPI in zijn recente jaarlijkse State of API Report. Hierdoor wordt de noodzaak voor een goede API-security ook steeds groter, geven andere experts van Gartner, Forrester en Mulesoft aan.

Uit het onderzoek van RapidAPI komt naar voren dat ongeveer 70 procent van de respondenten aangeeft dat zij in 2023 meer API’s gaan gebruiken dan in het afgelopen jaar. Vooral in een industrietak als de telecomsector wordt verwacht dat het API-gebruik in 2023 met 20 procent zal toenemen. Andere sectoren die verwachten veel API’s te gaan gebruiken, zijn de techsector en de dienstverlening.

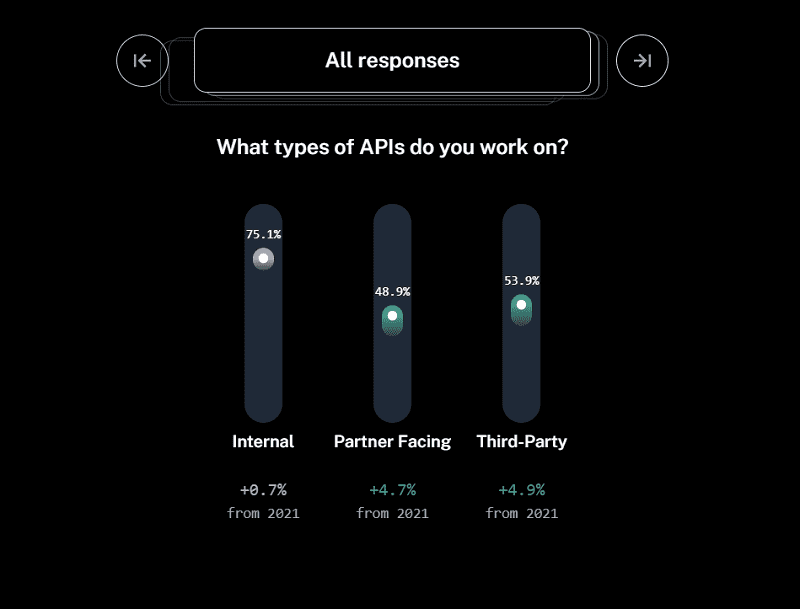

De meeste API’s zullen dit jaar voor interne doeleinden worden gebruikt, maar ook het gebruik van API’s om zich met partners en derde partijen te verbinden neemt flink toe. Uit het rapport van RapidAPI blijkt dat ongeveer 75,1 procent van de ondervraagden geeft aan API’s voor intern gebruik te hebben, 48,9 procent voor connecties met partners en iets meer dan de helft, 53,9 procent voor het verbinden met de oplossingen en toepassingen van derde partijen.

Meer aandacht voor API-security

De flinke groei van het API-gebruik door bedrijven, legt ook steeds meer de nadruk op een goede inzet van API-security. Dit jaar, zoals bijvoorbeeld Gartner al in 2021 voorspelde, worden API-lekken de belangrijkste securityproblemen voor webapplicaties. Door de groei van het API-gebruik kunnen bedrijven deze steeds moeilijker beveiligen, aangezien zij vaak met oude securityconcepten nieuwe problemen te lijf proberen te gaan, geven experts van Gartner aan.

Daarnaast bevinden de API’s zich op steeds meer verschillende (cloud)platformen en frameworks, waardoor het lastig is de security hiervan vanuit een centrale API-beheeroplossing te regelen. Ook worden voor deze API’s steeds meer gateways gebouwd die steeds meer voor de API komen te staan. Hierdoor wordt het beheer van al deze gateways ook weer lastiger, wat tot securityproblemen kan leiden.

Verder maakt het bestaan van talloze verschillende API’s, denk aan REST, Webhooks, Websockets, SOAP, GraphQL, Kafka, AsyncAPIs, gRPCs en meer, het beheer en dus ook de security moeilijker. Specifiek de GraphQL API’s kunnen tot grote problemen leiden. Vooral API’s die data gebruiken, een functie moten uitvoeren of transacties worden ook als zeer kwetsbaar gezien.

Best practices

Voor het oplossen van het probleem rondom API Security, zijn er een aantal best practices, zo geven experts van onder meer ook Forrester en Mulesoft aan. In de eerste plaats is het belangrijk alle binnen bedrijven gebruikte API’s te inventariseren en onder te brengen in een catalogus. Hiermee krijgen zij een compleet overzicht van al hun API’s, zowel de eigen als die voor partners en derde partijen.

Een andere best practice voor meer API-security is samenwerking bij het ontwikkelen van API’s en het ontwikkelen van open API’s die iedereen kan gebruiken. Denk hierbij bijvoorbeeld aan het Open Banking Initiative in Europa dat API’s ontwikkelt waarmee banken hun data beschikbaar stellen aan derde partijen. Hierdoor worden onder meer risico’s als ‘screen scraping’ vermeden.

Last, but not least moeten bedrijven blijven investeren in securitymaatregelen en dus ook voor hun API’s. Dat is waar leveranciers zoals Noname Security en Salt Security de laatste jaren op inzetten. Deze platformen voor API-security zijn de afgelopen jaren sterk in opkomst. Beide bedrijven behaalden eind 2021 al de unicorn-status. Dat wil zeggen dat ze een marktwaarde hebben van meer dan 1 miljard dollar. Er wordt dus hard gewerkt aan het oplossen van de problemen rondom de beveiliging van API’s.

TIP: We schreven in het verleden al meerdere artikelen over API-security. Zowel Noname Security als Salt Security passeerden de revue. Deze nieuwe tak binnen cybersecurity staat echter ook nog maar aan het begin van haar ontwikkeling, leerden we van de CTO van Noname Security.