Onderzoek van securityspecialist Cyble wijst uit dat meer dan 900.000 Kubernetes clusters kwetsbaar zijn voor aanvallen als kwaadaardige scans en datadiefstal. Ontwikkelaars en gebruikers van Kubernetes clusters moeten meer aandacht besteden aan security.

De onderzoekers kwamen meer dan 900.000 kwetsbare Kubernetes clusters tegen tijdens een oefening, aldus de securityspecialist. De kwetsbare Kubernetes clusters werden gevonden op een drietal poorten: 443, 10250 en 6443. De meeste werden aangetroffen op poort 443.

Statuscodes

De meeste kwetsbare clusters gaven statuscode 403 door. Dit betekent dat de Kubelet API een ongemachtigd verzoek accepteert, maar bepaalt dat er onvoldoende autorisatie is om het betreffende endpoint te bezoeken. Ook constateerden de onderzoekers vaak statuscode 401. Dit betekent dat een Kubernetes cluster functioneert in de omgeving en mogelijk kwetsbaar is voor exploits.

Cybercriminelen kunnen dezelfde methode gebruiken om de Kubernetes-omgevingen van een doelwit in kaart te brengen. Ook kunnen zij de Kubernetes Dashboards van bedrijven te vinden. Deze zijn zelden met een wachtwoord beveiligd en daardoor kwetsbaar voor hacks.

Ook in Nederland

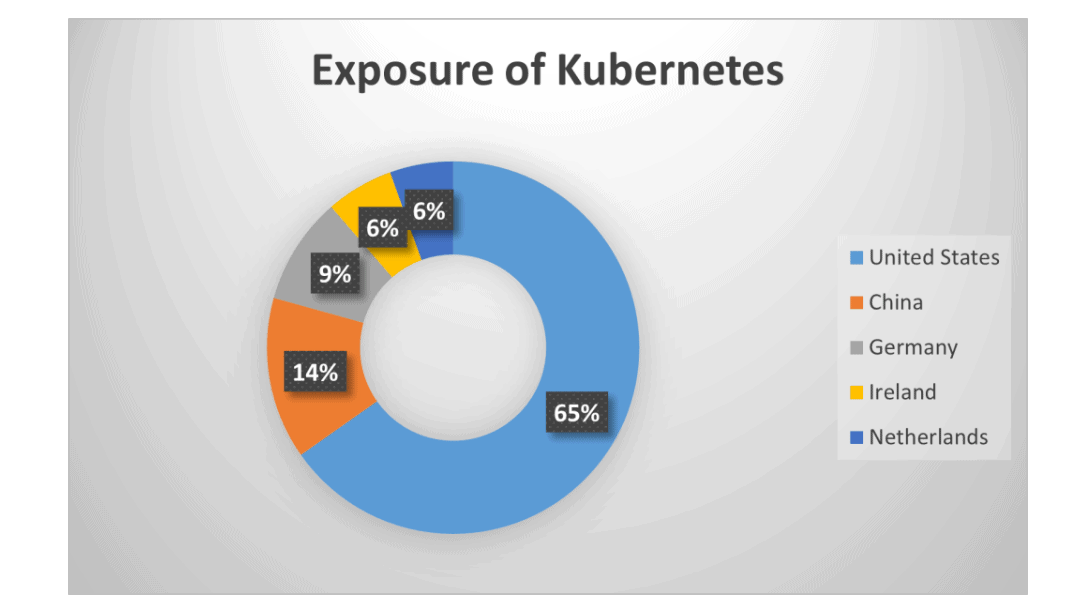

De meeste kwetsbare Kubernetes clusters werden aangetroffen in de Verenigde Staten (65 procent). Andere landen met veel kwetsbare clusters waren China, Duitsland, Ierland en Nederland.

Betere configuratie noodzakelijk

De onderzoekers concluderen dat bedrijven veel meer aan hun securityhouding en Kubernetes-omgevingen moeten doen. Vooral misconfiguraties in Kubernetes-omgevingen kunnen een gevaar opleveren. Denk hierbij aan default containernamen, open service-poorten en een Kubernetes Dashboard zonder wachtwoord.