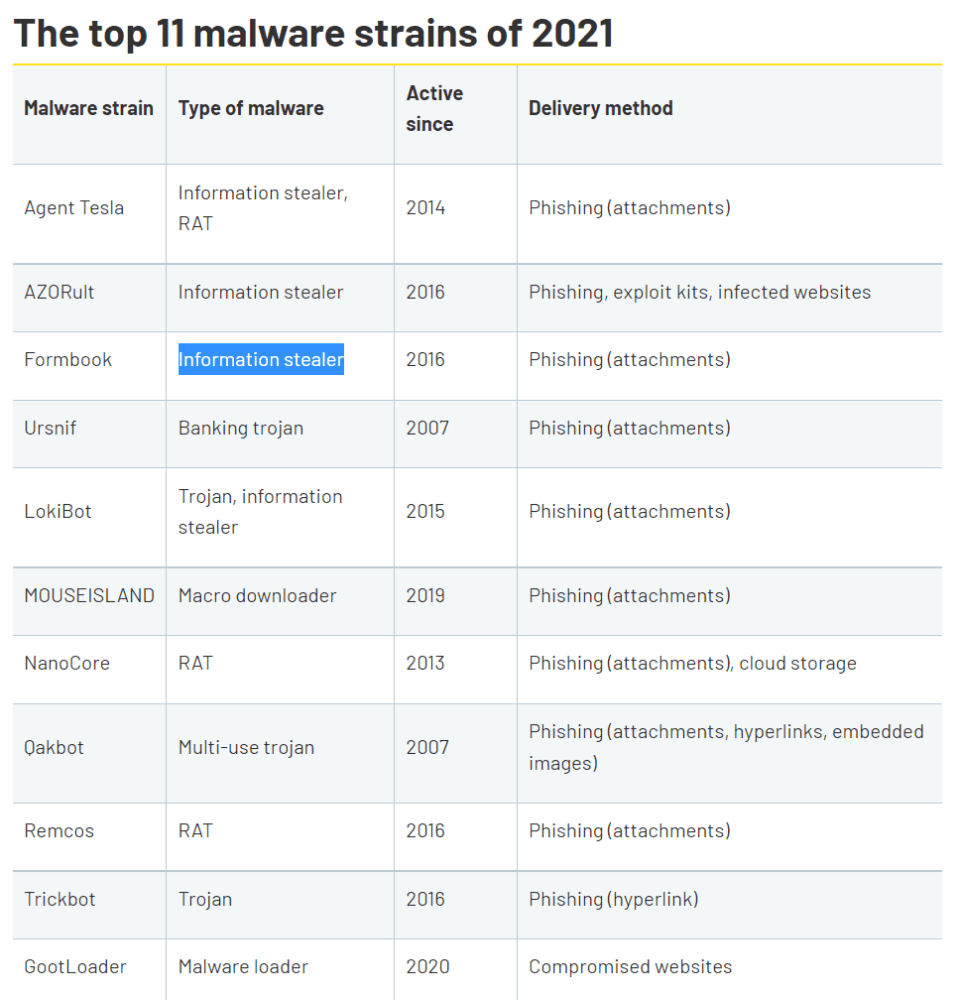

CISA en ACSC delen een overzicht van de elf meest voorkomende malwarevarianten van 2021. Het merendeel is al jarenlang actief.

De lijst bestaat uit ransomware, remote access trojans (RATs), banking trojans en information stealers. De meeste varianten zijn al meer dan vijf jaar actief. Cybercriminelen updaten de malware voortdurend om nieuwe systemen te misbruiken en detectie te voorkomen.

Qakbot (Qbot) and Ursnif hebben de langste geschiedenis. Ursnif werd voor het eerst ontdekt in 2007. Cybercriminelen verspreiden de banking trojan voornamelijk met bijlagen in emails. Ook Qakbot liep in 2007 tegen de lamp. Cybercriminelen verspreiden de trojan met bijlagen, hyperlinks en embedded afbeeldingen. Apparaten die met Qakbot worden geïnfecteerd belanden regelmatig in een botnet. Volgens CISA gebruiken Russische cybercriminelen de botnets voor ransomware-aanvallen.

GootLoader en MOUSEISLAND

De nieuwste varianten zijn GootLoader (2020) en MOUSEISLAND (2019). GootLoader groeide in de afgelopen twee jaar uit tot multi-payload malware platform. Cybercriminelen gebruiken het platform om initial access te krijgen tot diverse omgevingen. De eerste payload wordt vaak verspreid met search engine poisoning, waarbij cybercriminelen een populaire website namaken en bovenaan de zoekresultaten van Google proberen te positioneren.

MOUSEISLAND is een macro downloader. In het afgelopen jaar misbruikte de malware VBA macros in Microsoft Office. Naar verwachting verdwijnt de malware volgend jaar van de lijst. Microsoft schakelde VBA macros onlangs uit in de standaardinstellingen van Office, waardoor het aanvalsoppervlak van MOUSEISLAND verkleint.

Veiligheidsmaatregelen

De lijst werd gepubliceerd door CISA en ACSC. De CISA is de landelijke security-autoriteit van de Verenigde Staten. De ACSC heeft dezelfde functie in Australië. Beide organisaties zijn vergelijkbaar met het Nederlandse Cyber Security Centrum (NCSC). De CISA en ACSC schreven een security advisory met veiligheidsmaatregelen tegen de malwarevarianten.