Juniper Networks gaat zich meer richten op het beveiligen van applicaties die in (multi)cloudomgevingen draaien. De recent geïntroduceerde oplossing Cloud Workload Protection moet cloudgebaseerde workloads en applicaties beschermen op het moment dat ze worden aangevallen.

Kwetsbaarheden in applicaties zijn vaak een belangrijke aanvalsvector voor hackers. Vooral als zij daarbij exploits gebruiken die zijn ontstaan door fouten in het programmeerproces van de onderliggende code van applicaties. Deze fouten, waarvan bedrijven vaak niet op de hoogte zijn, maken het hackers makkelijk inbreuken te plegen en data (proberen) te stelen.

Introductie Cloud Workload Protection

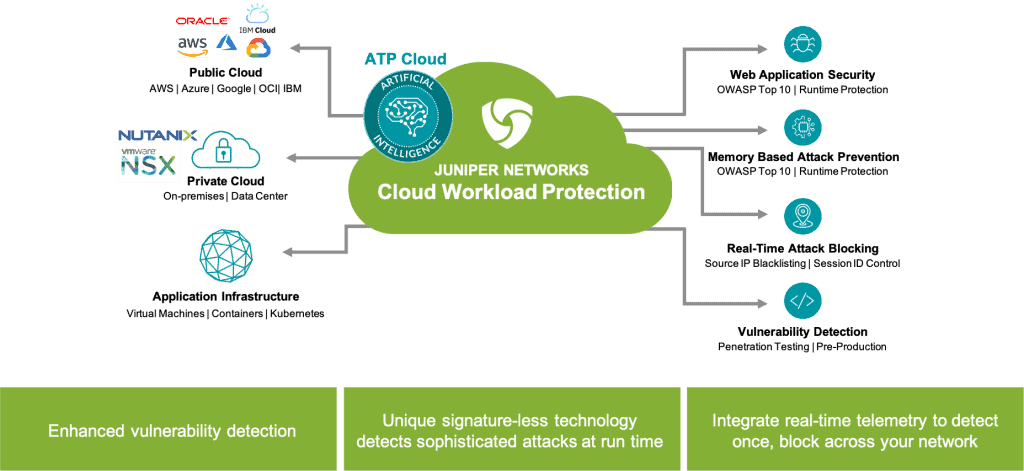

Met de introductie van Cloud Workload Protection wil Juniper Networks hier een einde aan maken. Concreet is de oplossing een zeer lichte agent die applicatie-uitvoering checkt en het gedrag en de context in de gaten houdt.

De tool weet wat de applicatie eigenlijk moet doen en als dat niet gebeurt, wordt er ingegrepen is de insteek. De agent is eigenlijk een soort zero trust-framework dat geheel automatisch kwetsbaarheden in onder meer de code van applicaties ontdekt en oplost.

Cloud Workload Protection biedt hiervoor verschillende functionaliteiten. Denk daarbij aan zogenoemd ‘signatureless run-time application self-protection’. Dit is technologie die ervoor zorgt dat applicaties zichzelf geheel automatisch in realtime beschermen tegen aanvallen als datadiefstal, zonder enige menselijke tussenkomst. Andere functionaliteit betreft bescherming tegen memory-based-aanvallen en vulnerability detection.

Overige functionaliteit

Verder beschikt Cloud Workload Protection van Juniper Networks nog over technologie voor het verzamelen van telemetrie en de analyse van deze gegevens. Met zogenoemd zero-trust microsegmentation wordt voorkomen dat aanvallen zich over het bedrijfsnetwerk verspreiden. Hiermee worden de onderliggende infrastructuurbronnen van de diverse applicaties beschermd.

De oplossing Cloud Workload Protection is daarnaast het meest recente onderdeel van de Zero Trust datacenter-architectuur van de leverancier.