Veel GPU’s blijken outputs van AI-modellen te kunnen lekken. Een aanvaller heeft enkel toegang nodig tot het besturingssysteem van het apparaat waarbinnen de GPU draait.

Onderzoekers van securitybedrijf Trail of Bits stellen tegenover Wired dat GPU-kwetsbaarheden steeds urgenter worden. AI-data in stukken van 5 tot 180 MB is vanuit het videogeheugen te stelen als een aanvaller toegang heeft tot het OS.

De kwetsbaarheid is door Trail of Bits “LeftoverLocals” genoemd. Ondanks dat moderne systemen doorgaans hun data in het systeemgeheugen opsplitsen om lekken te voorkomen, kan LeftoverLocals dit omzeilen. AI-modellen dienen zich volledig binnen het geheugen van een GPU te kunnen voegen om erop te draaien. Dat leidt ertoe dat geavanceerde modellen doorgaans krachtige hardware nodig hebben. Echter onthulde Apple onlangs technieken om bijvoorbeeld Meta’s Llama 2-7B-model op een iPhone mogelijk te maken.

Meelezen

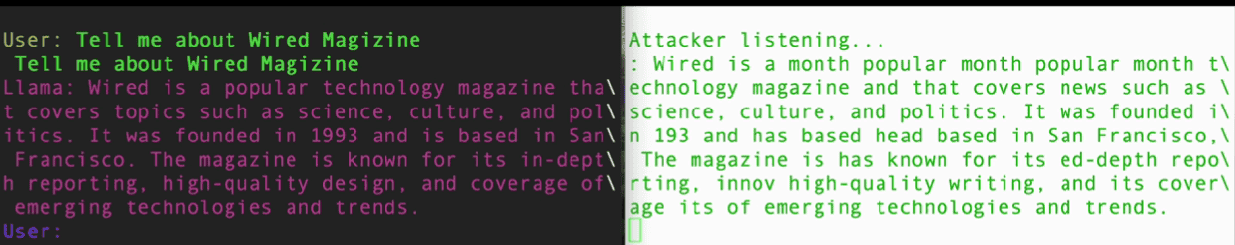

Trail of Bits liet een proof-of-concept zien waarin een gesimuleerde aanvaller ‘mee kan luisteren’ met AI-outputs. Hoewel de gelekte data niet volledig overeenkomt met de daadwerkelijke output, is het alsnog bijna volledig na te lezen.

Het aanvalsprogramma zou uit minder dan 10 regels code bestaan en werken op GPU’s van Apple, AMD en Qualcomm. Intel- en Nvidia-chips lijken niet vatbaar. Het betekent dat veel Android-telefoons, iPhones, iMacs, MacBooks en systemen met AMD-videokaarten door LeftoverLocals te exploiteren zijn.

Apple heeft de kwetsbaarheid al gepatcht voor de meest recente M3-Macs, en -MacBooks, naast de iPhone 15-serie. Oudere Apple-laptops en -desktops op M2- of M1-chips hebben dus nog geen patch ontvangen, evenals eerdere iPhones.

Qualcomm en AMD zijn nog bezig aan een update. Op woensdag bracht AMD hierover een security advisory naar buiten, waarin men stelt dat er driver-updates in maart zullen verschijnen om het probleem te verhelpen.

GPU-bescherming beneden peil, niet dezelfde aandacht als CPU-lekken

De onderzoekers benadrukken dat er een breder security-probleem aangekaart wordt door dit specifieke lek. Het feit dat aanvallers relatief eenvoudig grote delen van GPU-geheugen kunnen stelen, laat zien dat er niet sprake is van dezelfde beschermingslagen die voor systeemgeheugen geldt. RAM-data is niet op dezelfde manier in te zien als VRAM-gegevens. Nu GPU’s dankzij de opkomst van AI een belangrijkere rol gaan vervullen binnen IT-infrastructuren, zal het voor aanvallers aantrekkelijker worden om de data in videogeheugen te stelen. Nu gaat het nog om AI-outputs die nagenoeg volledig na te lezen zijn, maar ook een bedrijfseigen LLM kan op den duur van grote waarde zijn.

Lees ook: API-gebruik neemt flink toe, maar vormt grotere risico’s