Review

ASUS ZenScreen OLED MQ16FC review: mobiliteit met hoge beeldkwaliteit

De ASUS ZenScreen OLED MQ16FC is bedoeld voor professionals die veel onderweg zijn. Als uitbreiding van de di...

Samsung wendt staking af met akkoord over AI-bonussen

Werknemers van Samsung hebben een geplande staking opgeschort. De grootste vakbond, die bijna 48.000 medewerk...

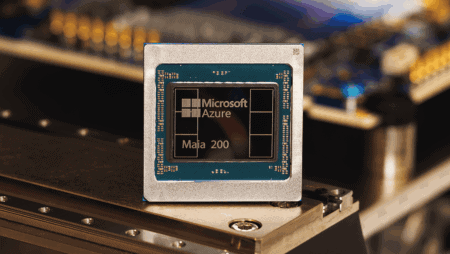

Anthropic wil Claude-modellen op Microsoft Maia-chip draaien

Anthropic is in gesprek met Microsoft over het gebruik van servers met Azure Maia, Microsofts eigen AI-chip. ...

Topartikel

Microsoft Azure Maia-topman voorspelt een complexe toekomst voor AI-chips

Te midden van de AI-opmars zou je bijna vergeten dat de wet van Moore de strijd tegen de natuurkunde heeft ve...